Касперский заблокировал 893 миллиона попыток фишинга в 2024 году. Рост составил 26% по сравнению с 2023 годом. По данным Национального института кибербезопасности Тайваня (NICST), из 15 миллионов зафиксированных индикаторов фишинговых угроз более половины ТОП-10 источников оказались популярными сервисами сокращения ссылок (bit.ly, tinyurl.com, t.co). В России BI.ZONE зафиксировала 179 000 фишинговых ссылок за 2025 год с переходом злоумышленников к многоуровневым цепочкам перенаправлений. Positive Technologies отмечает рост числа фишинговых атак на 33% в 2024 году.

Короткая ссылка скрывает конечный адрес до момента клика. Злоумышленники пользуются этим с начала 2010-х, но в 2025-2026 годах арсенал атак расширился. Генеративный ИИ создаёт безошибочные фишинговые письма, QR-коды скрывают вредоносные сокращённые ссылки, а цепочки перенаправлений проходят через три-четыре промежуточных узла, прежде чем привести жертву на фишинговую страницу.

Ниже собраны конкретные инструменты и пошаговый алгоритм проверки. Они помогут убедиться в безопасности любой короткой ссылки до перехода по ней.

Как работают короткие ссылки

Сервис сокращения ссылок (bit.ly, tinyurl.com, t.co и другие) принимает длинный URL и создаёт короткий псевдоним. Когда пользователь переходит по короткой ссылке, сервер отвечает HTTP-перенаправлением (код 301 или 302), и браузер автоматически переходит на настоящий адрес. Весь процесс занимает доли секунды.

Пользователь не видит конечный адрес до клика. Именно эту особенность злоумышленники превращают в инструмент атаки. По данным APWG за четвёртый квартал 2024 года, зафиксировано 989 123 фишинговые атаки, и многие из них использовали сокращатели URL в сочетании с QR-кодами для двойной маскировки.

Какие угрозы скрываются за короткими ссылками

Фишинг остаётся главной угрозой. Злоумышленник создаёт копию сайта банка, почтового сервиса или государственной услуги, сокращает адрес через bit.ly или аналог и рассылает ссылку по электронной почте, в мессенджерах или SMS. Жертва видит короткий URL, переходит и вводит свои учётные данные на поддельной странице.

Атака через Sniply позволяет встроить собственный фрейм (iframe) поверх любого сайта. Злоумышленник добавляет в этот фрейм поддельную форму ввода, и пользователь, видя настоящий сайт на фоне, вводит данные в подставную форму. Пароли и номера карт уходят злоумышленнику.

Отдельную угрозу создают так называемые прокладки (shims). Злоумышленник использует промежуточный сервис, чтобы быстро подменять конечный адрес. Если фишинговый сайт заблокировали, прокладка переключает ссылку на новый адрес за считанные минуты.

Читайте также: Глубинный интернет в 2026 году: Tor переписывают на Rust, маркетплейсы закрывают, а анонимность уже не абсолютна

Конкретный пример из 2025 года. NICST зафиксировал атаку, в которой злоумышленники использовали тайваньский сокращатель ppt.cc для создания ссылки, ведущей на поддельную страницу канадского телеком-провайдера Cogeco. Жертвы из Канады получали SMS с короткой ссылкой ppt.cc, переходили и вводили платёжные данные на фальшивом сайте.

МВД России в августе 2025 года систематизировало маркеры фишинговых ссылок. Среди признаков подделки ведомство выделяет символ @ в URL, подмену кириллических букв цифрами (например, 0 вместо О), отсутствие стандартных пунктуационных элементов в адресе и вложенные URL с двойным слэшем после домена.

Новые способы маскировки

Генеративный ИИ полностью изменил качество фишинговых писем. По данным Касперского, ИИ-инструменты создают безошибочные тексты и высокоубедительные копии настоящих сайтов. Отличить подделку по грамматическим ошибкам больше нельзя.

QR-фишинг (quishing) вырос на 400% по данным Zensec за 2025 год. Между октябрём 2024 и мартом 2025 года обнаружено более 1,7 миллиона вредоносных QR-кодов в почтовых вложениях.

В среднем 2,7 миллиона писем с QR-кодами проходили через почтовые серверы каждый день. APWG фиксирует, что QR-коды часто ведут на сокращённые ссылки, создавая двойной слой маскировки.

Positive Technologies зафиксировала рост использования Google AMP для маскировки вредоносных ссылок. Пользователь при наведении курсора видит настоящий домен Google (google.com/amp/...), а не реальный адрес фишинговой страницы. Проверка ссылки наведением курсора перестаёт работать.

Многоуровневые цепочки перенаправлений стали нормой. Злоумышленник выстраивает путь из трёх-четырёх промежуточных узлов. Сначала доверенный домен или популярный сокращатель, потом несколько технических «прокладок», и только в конце фишинговая страница. Автоматизированные системы проверяют первый узел, видят штатный сервис и пропускают ссылку.

HTML Smuggling (внедрение через HTML) вырос на 85,6% по данным Zensec. Злоумышленник присылает HTML-вложение, которое при открытии в браузере собирает вредоносный файл из закодированных фрагментов прямо на компьютере жертвы. Сокращённые ссылки часто ведут именно на такие страницы, обходя почтовые фильтры, которые проверяют только вложенные файлы.

Пошаговый алгоритм безопасной проверки

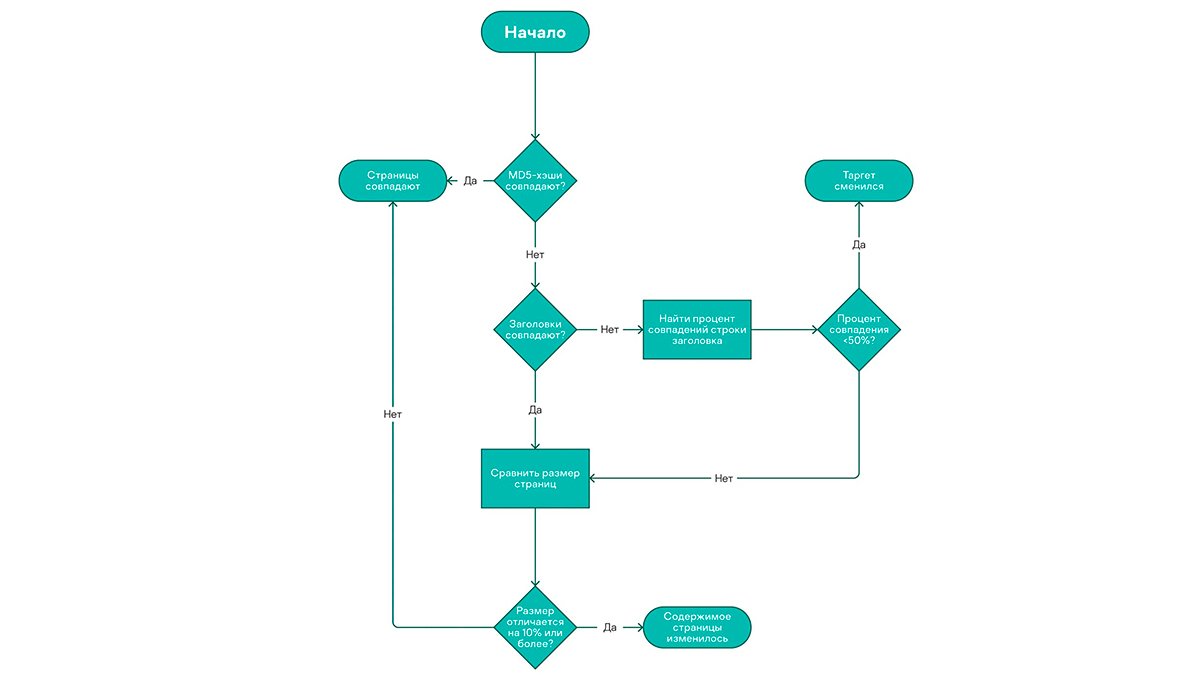

Проверять короткую ссылку лучше в три шага. Сначала раскрыть её через сервис развёртывания (unshortening), затем проверить полученный URL через VirusTotal, и если сомнения остаются, открыть ссылку в облачной песочнице Browserling или Any.Run.

Быстрый приём для ссылок bit.ly. Добавьте символ + в конец адреса (например, bit.ly/abc123+) и откройте в браузере. Bit.ly покажет страницу со статистикой и конечным URL без перехода на сайт. Для других сокращателей этот приём не работает, но в таблице ниже собраны универсальные сервисы.

Для технических специалистов есть ещё один способ. Команда curl -sI -L https://bit.ly/abc123 в терминале покажет всю цепочку HTTP-перенаправлений (заголовки Location на каждом шаге) без открытия страницы в браузере. Флаг -L заставляет curl следовать по редиректам, а -I запрашивает только заголовки. Конечный URL виден в последнем заголовке Location.

Шаг 1. Раскрытие ссылки. Наведите курсор на короткую ссылку, нажмите правую кнопку мыши и выберите «Копировать адрес ссылки». На мобильном телефоне используйте долгое нажатие и «Скопировать URL». Не переходите по ней.

Вставьте скопированный адрес в один из сервисов развёртывания из таблицы ниже. Сервис пройдёт по цепочке перенаправлений и покажет конечный адрес.

Подозрительный конечный адрес легко распознать. Незнакомый домен, случайный набор символов, кириллические буквы, заменённые цифрами. Для ссылок из Telegram, WhatsApp* и SMS алгоритм тот же. Долгое нажатие, копирование, проверка через сервис.

Проверка через сканеры (шаг 2). Вставьте полученный конечный URL в VirusTotal. Сервис проверит адрес через 70 и более антивирусных движков одновременно. Если хотя бы несколько движков отмечают URL как вредоносный, переходить по ссылке настоятельно не рекомендуется (1-2 срабатывания из 70 могут оказаться ложноположительными, но 3 и более уже указывают на реальную угрозу).

Песочница (шаг 3). Если URL прошёл проверку сканером, но вы всё ещё сомневаетесь (например, сайт совсем новый и не успел попасть в базы), откройте его в облачной песочнице. Browserling создаёт изолированную виртуальную машину в облаке. Вы видите содержимое страницы, но вредоносный код не может повредить вашему компьютеру.

Сервисы развёртывания коротких ссылок

| Сервис | Адрес | Возможности |

|---|---|---|

| CheckShortURL | checkshorturl.com | Скриншот страницы, метаданные, проверка по WOT, SiteAdvisor, Google, Sucuri, Norton |

| Unshorten.it | unshorten.it | Раскрытие конечного URL без перехода по ссылке |

| WhereGoes | wheregoes.com | Полная цепочка редиректов (301, 302, JS, meta-refresh) |

| LinksGPT Expander | linksgpt.com/url-expander | Предпросмотр и проверка безопасности |

| FindRedirect | findredirect.com/bulk-url-expander | Массовое раскрытие до сотен URL одновременно |

| Redirect Detective | redirectdetective.com | Визуализация всех шагов перенаправления |

CheckShortURL выделяется среди аналогов тем, что делает скриншот конечной страницы и показывает его ещё до вашего перехода. WhereGoes полезен для анализа многоуровневых цепочек, потому что показывает каждый промежуточный шаг, включая JavaScript-перенаправления и meta-refresh. FindRedirect подходит для администраторов, которым нужно проверить десятки или сотни ссылок за раз.

Сканеры безопасности URL

| Сервис | Адрес | Возможности |

|---|---|---|

| VirusTotal | virustotal.com | Проверка через 70+ антивирусных движков. Расширения для Chrome и Firefox |

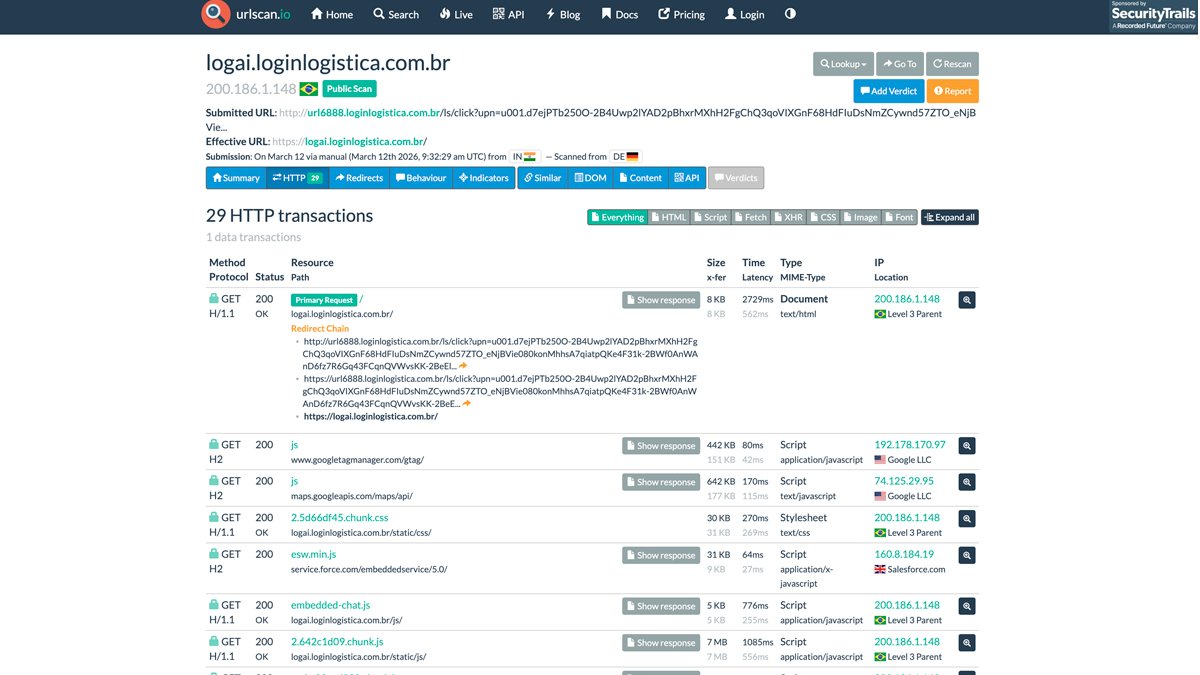

| urlscan.io | urlscan.io | Песочница для веба. Скриншот, DOM, cookies, JS-переменные, все HTTP-запросы |

| Safely.to | safely.to | Проверка по 20+ базам (Google Web Risk, Cloudflare, PhishTank, AbuseIPDB, OTX AlienVault) |

| Phishs.com | phishs.com | Раскрытие всех промежуточных шагов, JS-рендеринг, оценка риска 0-100 |

| NordVPN Link Checker | nordvpn.com | ML-модель для обнаружения 0-day фишинга. Покрывает 95% популярных доменов-имитаторов |

| Google Safe Browsing | safebrowsing.google.com | API для проверки URL по спискам MALWARE и SOCIAL_ENGINEERING |

VirusTotal проверяет URL через 70 и более антивирусных движков одновременно. Результат показывает, сколько движков отметили адрес как вредоносный, и выводит детали по каждому.

urlscan.io работает иначе. Вместо проверки по антивирусным базам он открывает страницу в изолированной среде и записывает все действия. Скриншот, DOM-дерево, cookies, JavaScript-переменные, каждый HTTP-запрос. Исследователи безопасности используют urlscan для охоты на фишинговые кампании по совпадающим элементам на страницах.

NordVPN Link Checker добавил сканирование ссылок в электронных письмах. Функция Threat Protection Pro (декабрь 2025 года) показывает красный щит рядом с вредоносными и фишинговыми ссылками прямо в почтовом клиенте.

Safely.to проверяет ссылку сразу по 20 и более базам одновременно (Google Web Risk, Cloudflare, PhishTank, AbuseIPDB, OTX AlienVault). Если VirusTotal ориентирован на антивирусные движки, то Safely агрегирует репутационные базы и чёрные списки. Полезен как второе мнение после VirusTotal.

Расширения для браузера

Проверять ссылки удобнее, если инструмент встроен прямо в браузер. VTchromizer для Chrome и VirusTotal URL Scanner для Firefox позволяют проверить любую ссылку правой кнопкой мыши, не покидая страницу. Результат приходит за несколько секунд.

Для Telegram существуют боты, разворачивающие короткие ссылки прямо в чате. Найти актуальных ботов можно поиском по ключевым словам unshort или expand. Достаточно переслать подозрительную ссылку боту, и он покажет конечный адрес и базовую информацию о домене. Перед использованием любого бота стоит убедиться, что он от проверенного разработчика, а не сам является инструментом сбора данных.

Облачные песочницы для подозрительных ссылок

| Сервис | Адрес | Возможности |

|---|---|---|

| Browserling | browserling.com | Изолированная виртуальная машина, SSL-шифрование, просмотр из разных геолокаций, эмуляция мобильных браузеров |

| Any.Run | any.run | Интерактивная песочница для анализа вредоносных программ и URL |

| Hybrid Analysis | hybrid-analysis.com | Песочница от CrowdStrike для анализа файлов и URL |

Browserling позволяет тестировать подозрительные ссылки с разных геолокаций и через разные типы IP-адресов (дата-центр, резидентный, мобильный, Tor). Некоторые фишинговые страницы показывают вредоносный контент только мобильным пользователям или только посетителям из определённых стран. Browserling помогает обнаружить такие кампании.

Any.Run работает по другому принципу. Сервис запускает полноценную виртуальную машину Windows или Linux, в которой вы управляете браузером вручную. Все сетевые запросы, изменения файловой системы и реестра записываются в отчёт. Any.Run больше подходит для аналитиков ИБ, чем для обычных пользователей.

Hybrid Analysis от CrowdStrike работает в автоматическом режиме и выдаёт готовый отчёт об угрозах без ручного управления. Удобен для быстрой проверки, когда не нужен интерактивный анализ.

BI.ZONE отмечает, что злоумышленники в 2025 году перешли на использование одного домена для нескольких фишинговых кампаний с разными цепочками перенаправлений. Фильтрация по одному URL больше не защищает. BI.ZONE фиксирует миграцию фишинга из электронной почты в мессенджеры (Telegram, MAX) и распространение вредоносных APK-файлов через те же каналы.

На техническом уровне организациям стоит внедрить автоматическое развёртывание коротких ссылок на двух рубежах. Первый рубеж, защищённый почтовый шлюз (Secure Gateway), который перехватывает письма и разворачивает сокращённые URL до проверки антивирусом. Второй рубеж, веб-прокси, который делает то же самое для ссылок, по которым сотрудники переходят из браузера.

Разработчики могут автоматизировать проверку через Google Safe Browsing API v4. API позволяет отправлять URL и получать вердикт (MALWARE, SOCIAL_ENGINEERING, UNWANTED_SOFTWARE) в реальном времени. Интеграция с внутренними системами занимает несколько часов и не требует оплаты для некоммерческого использования.

Positive Technologies рекомендует обучать сотрудников на конкретных примерах AMP-маскировки. Проверка ссылки наведением курсора, которую десятилетиями рекомендовали на тренингах по безопасности, перестала работать против AMP-ссылок. Сотрудники должны знать, что URL, начинающийся с google.com/amp/, может вести на фишинговую страницу.

Внимание

Проверка URL наведением курсора больше не гарантирует безопасность. При AMP-маскировке пользователь видит домен google.com, а переход ведёт на фишинговую страницу. Используйте трёхступенчатый алгоритм перед переходом по любой незнакомой короткой ссылке.

*WhatsApp принадлежит Meta, деятельность которой признана экстремистской и запрещена на территории РФ.

- Оглавление генерируется автоматически при просмотре