Взлом SolarWinds дал доступ к почте высокопоставленных сотрудников Минфина США

Внутренние материалы офиса генерального инспектора Минфина США раскрыли новые детали атаки SolarWinds: злоумышленники получили доступ к почтовым ящикам высокопоставленных сотрудников ведомства и оставались внутри инфраструктуры …

Лента новостей

Все новости →Выбор редакции

Инструменты

Инструменты

Whonix 18.1: что нового в Linux-дистрибутиве, который прячет вас за двумя виртуальными машинами

Приватность

Приватность

Безопасность

Безопасность

Цифровая криминалистика PDF: как найти скрытые данные и следы манипуляций

Безопасность

Безопасность

Безопасное открытие коротких ссылок. Полное руководство

Инструменты

Инструменты

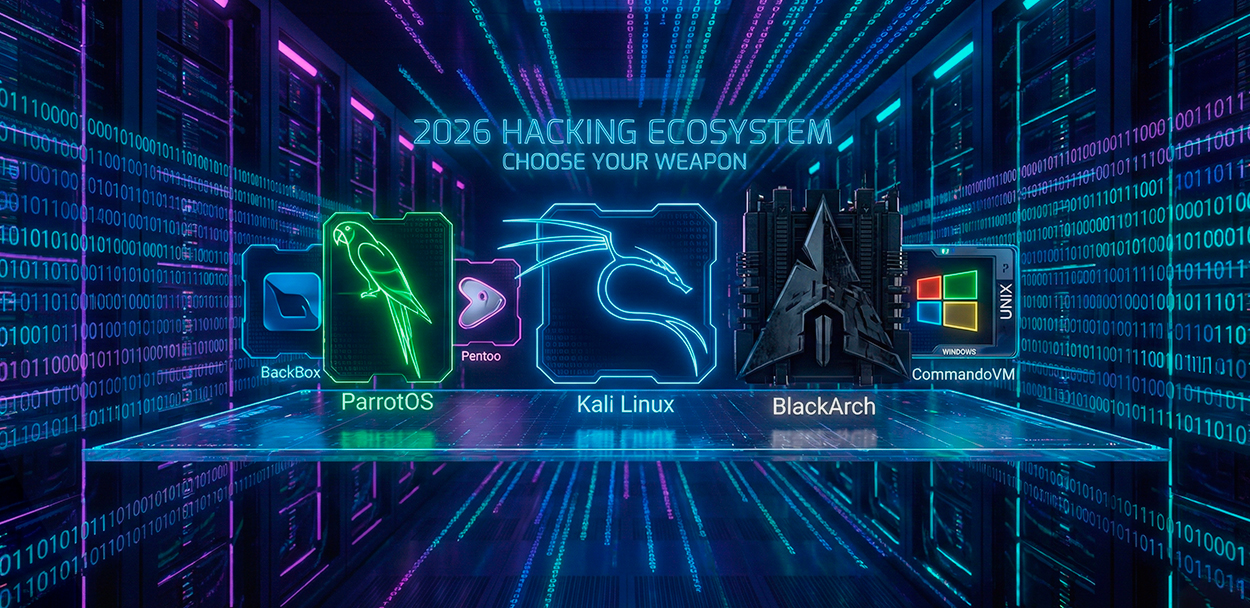

Лучшие дистрибутивы для этичного хакинга в 2026 году: что выбрать и почему

Безопасность

Безопасность

Как хакеры взламывают пароли и что с этим делать

Инструменты

Инструменты

Zen-AI-Pentest: ИИ-агент, который сам проводит пентест. Что умеет, чего не умеет и стоит ли пробовать

Аналитика

Аналитика

Рынок кибербезопасности в России приближается к триллиону. За счёт чего растёт отрасль и где её пределы

Популярное

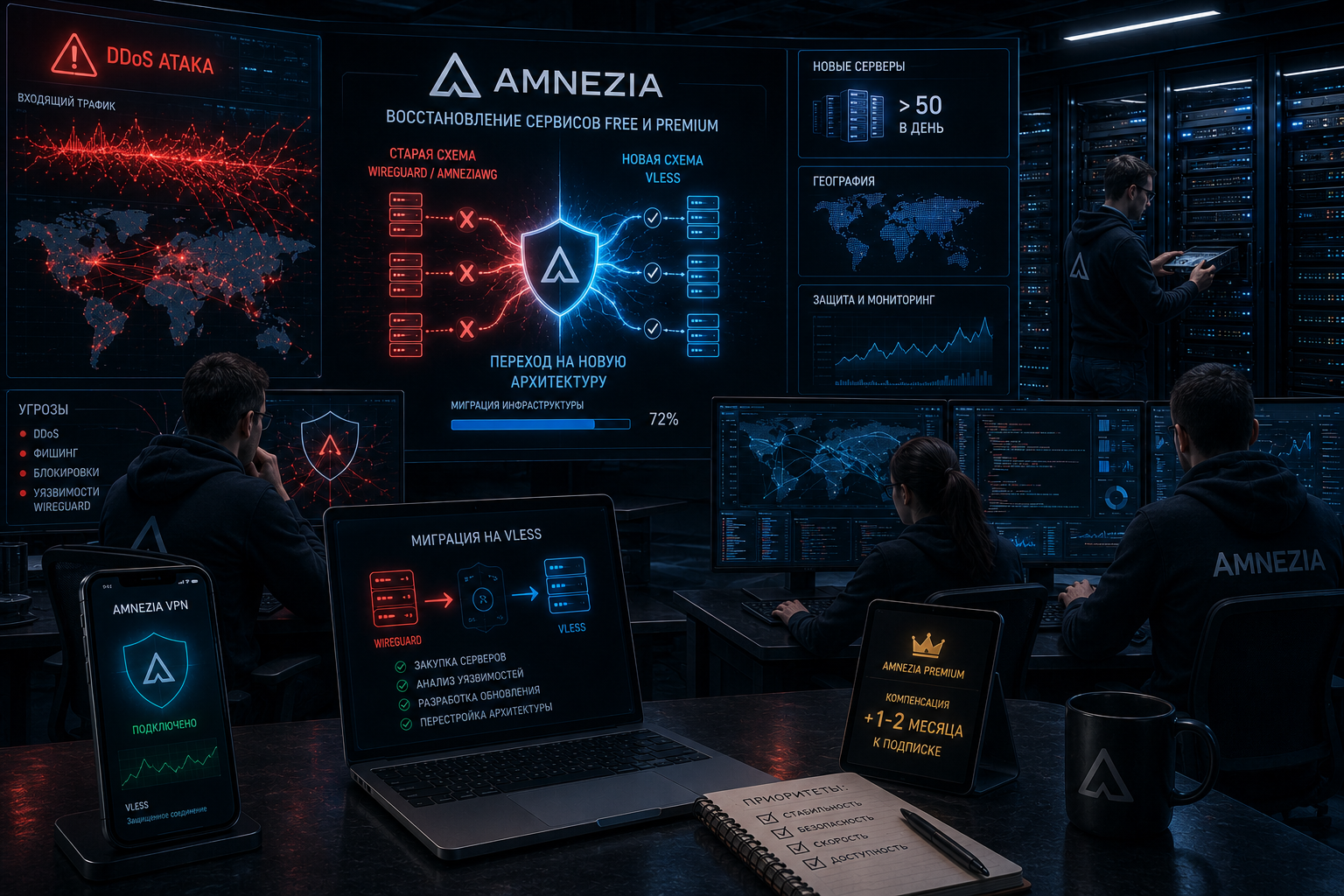

Инфраструктура Amnezia попала под масштабную DDoS-атаку

Команда Amnezia сообщила о масштабной DDoS-атаке на инфраструктуру проекта. Из-за перегрузки сервисов у пользователей возникли проблемы с переключением между серверами. Сбой затронул Amnezia Free и …

Amnezia перестраивает VPN-инфраструктуру после DDoS, фишинга и блокировок WireGuard

Amnezia переводит Free и Premium на VLESS после масштабной атаки и блокировок. Сервисы переезжают на новую схему

OpenAI запустила Safety Bug Bounty: теперь можно сообщать не только о взломах, но и о рисках злоупотребления ИИ

Цифровой след: Почему кнопки «Стереть всё» не существует

Белый дом опубликовал новую киберстратегию с акцентом на наступательные операции

Columba: мессенджер для переписки и звонков без интернета через mesh-сеть Reticulum

Сбер сообщил о крупнейшей DDoS-атаке в своей истории: пик достиг 324 млн пакетов в секунду

Общие

Из «Антифрода 2.0» убрали обязательное подтверждение операций через MAX

Дуров написал, как Цифровой суверенитет споткнулся об App Store

Российский рынок кибербезопасности дорос до 364 млрд рублей. Деньги идут на сетевую защиту, AppSec и контроль доступа

Почти каждый второй пользователь сталкивался с цифровым насилием — многие даже не поняли, что это было оно

CISO вышли в зарплатный топ: в Москве за кибербезопасность предлагают до 1,3 млн рублей

Инциденты

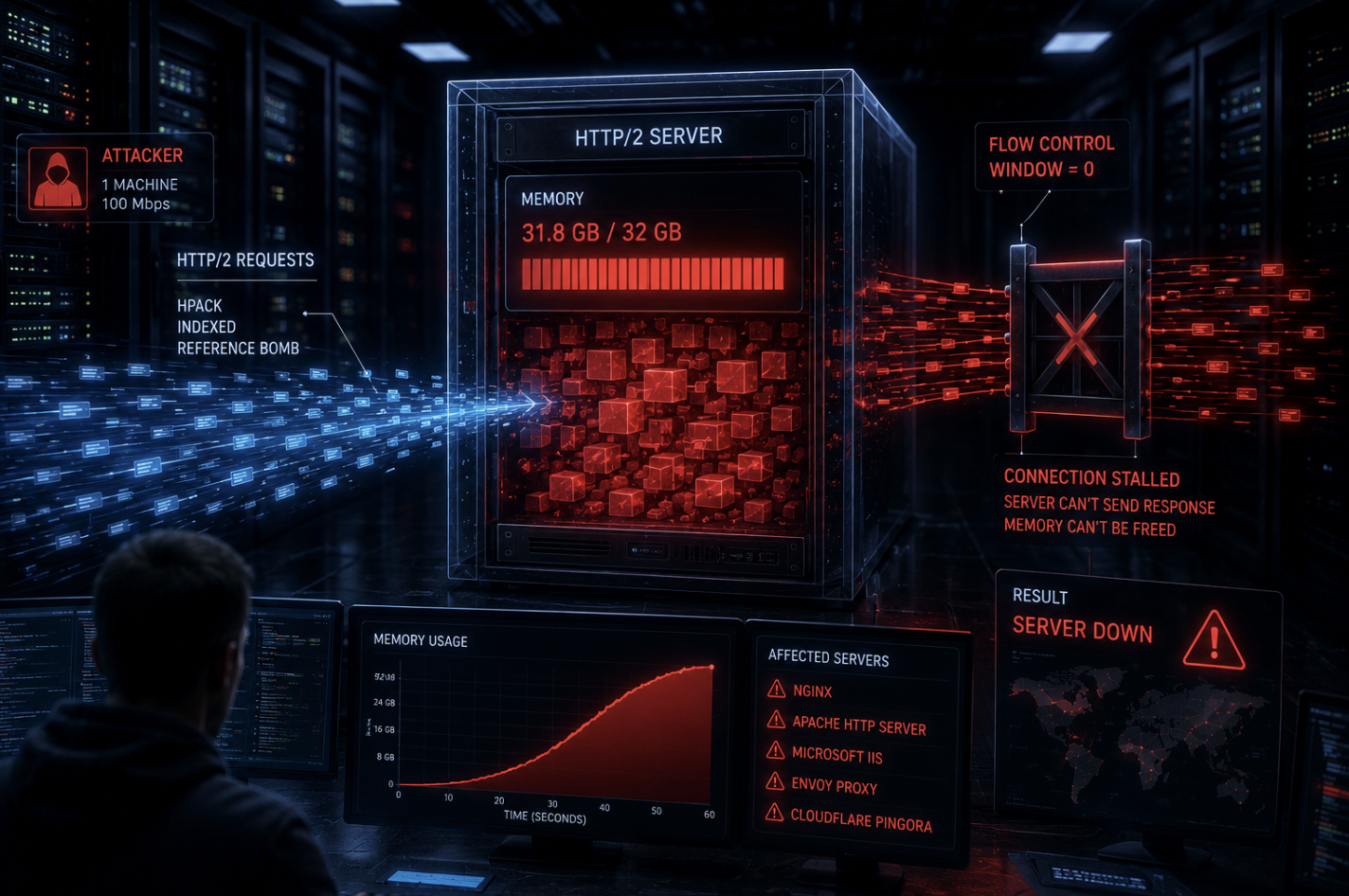

HTTP/2 Bomb: одна машина может положить веб-сервер за секунды

Argamal прятали в играх 18+: новый RAT получает полный контроль над компьютером

В MAX через бота «Отложка» разослали чужие сообщения по каналам

Хакеры увели более 20 тысяч аккаунтов Instagram через ИИ-поддержку запрещенной в РФ Meta

Официальные npm-пакеты Red Hat заразили стилером Miasma: атака прошла через цепочку поставок

Угрозы

Google закрыла пятую zero-day-уязвимость Chrome за 2026 год: проблема в V8 уже использовалась в атаках

В VS Code нашли 0-day: один клик мог открыть атакующему доступ к приватным репозиториям GitHub

GitHub-агент Claude Code мог раскрывать CI/CD-секреты через один комментарий

Один символ в названии — и в проект прилетает RAT: в PyPI нашли вредоносный пакет parsimonius

Фейковые Ghidra и dnSpy добрались до верхних строк поиска: как поддельные сайты для ИБ-специалистов вели к стилерам и криптоклипперу

Киберпреступность

TA4922 вышла за пределы Азии: фишинговая группа крадет данные Chrome

Famous Chollima добралась до PHP-разработчиков: вредоносный код спрятали в dev-ветке Packagist-пакета

Lazarus обновила инструменты для атак на финсектор: новый RemotePE живет в памяти и почти не оставляет следов

Хакеры просят у компаний десятки миллионов за расшифровку данных, но почти всегда торгуются

В Нидерландах задержали подозреваемого по делу о взломе Ajax

Искусственный интеллект

Anthropic выпустила Claude Fable 5: публичную версию модели Mythos, доступ к которой ограничивали из-за киберрисков

ChatGPT получил режим блокировки: OpenAI закрывает один из главных каналов утечки данных через ИИ

Claude Oceanus-v1-p всплыл в закрытых каналах: вокруг тестовой модели Anthropic уже появились прокси-продавцы

NVIDIA выпустила Nemotron 3 Ultra: 550 млрд параметров, контекст на миллион токенов и ставка на ИИ-агентов

Операторы ищут способ вернуть россиянам доступ к ChatGPT, Claude и Gemini без привычного VPN

Криптовалюта

USDT и BNB попали в зону риска: Минфин готовит особые правила для популярных криптовалют

Сэм Бэнкман-Фрид попросил Трампа о помиловании

Азбука Морзе против AI-кошелька: Grok и Bankrbot отправили 3 млрд DRB после скрытой команды в посте на X

Litecoin под атакой: zero-day в приватных транзакциях привёл к откату блокчейна

Arbitrum впервые заморозила 30 766 ETH после взлома Kelp DAO

Гаджеты

Половина россиян игнорирует риски утечек с фитнес-гаджетов

Apple, похоже, сделала ещё одно послабление для россиян: сменить регион аккаунта теперь можно даже с активной подпиской

Apple расширила выпуск iOS 18.7.7: обновление от веб-атак получили старые и новые модели iPhone и iPad

Apple не удалит данные из iCloud сразу после окончания iCloud+ у российских пользователей?

Apple добавила защиту в Terminal: macOS теперь останавливает часть атак ClickFix до запуска команды

Технологии

Google закрыла уязвимость нулевого дня в Android: июньский патч исправляет 124 проблемы безопасности

Kubernetes исправляет старые CVE-записи: сканеры начнут видеть уязвимости, которые годами считались закрытыми

Microsoft выпустила KB5089573 для Windows 11: система должна быстрее запускать приложения и меньше спотыкаться на Windows Hello

Figma перестала открываться у части пользователей в России. Официального подтверждения блокировки пока нет

Google добавила в Android «чёрный ящик» для поиска шпионского ПО

Аналитика

ИИ уже не просто пишет фишинговые письма: Anthropic разобрала год кибератак через MITRE ATT&CK

Кибератаки на российские компании в 2025 году: 33 тыс. инцидентов и рост атак на промышленность

22 секунды до крупной атаки: Mandiant показала, почему старый SOC больше не поспевает за хакерами

Киберпреступность стала сервисом. Почему антивируса и редкой смены паролей больше недостаточно

Какой должна быть кибербезопасность в эпоху ИИ-агентов: взгляд Google Cloud и Wiz

Приватность

IP-адрес на сдачу: Роскомнадзор начал массово штрафовать операторов связи за непередачу сетевых данных

Скрытый журнал iPhone показывает, какие приложения обращались к камере и микрофону

Глубинный интернет в 2026 году: Tor переписывают на Rust, маркетплейсы закрывают, а анонимность уже не абсолютна

Смерть приватности: как телеметрия превратилась в инструмент легального шпионажа

Цифровой след: Почему кнопки «Стереть всё» не существует

Безопасность

Программы-вымогатели в 2025 году: число выросло, а выручка от атак снизилась

ЦОДы начали атаковать через климат и питание: инженерные системы становятся слабым местом дата-центров

Атаки на промышленность: особенности преступлений и цели хакеров

Облака стали прикрытием для фишинга: как атакующие прячут кражу аккаунтов Microsoft 365 за легитимной инфраструктурой

У компаний обнаружили старые админские пароли: часть старше 10 лет

Инструменты

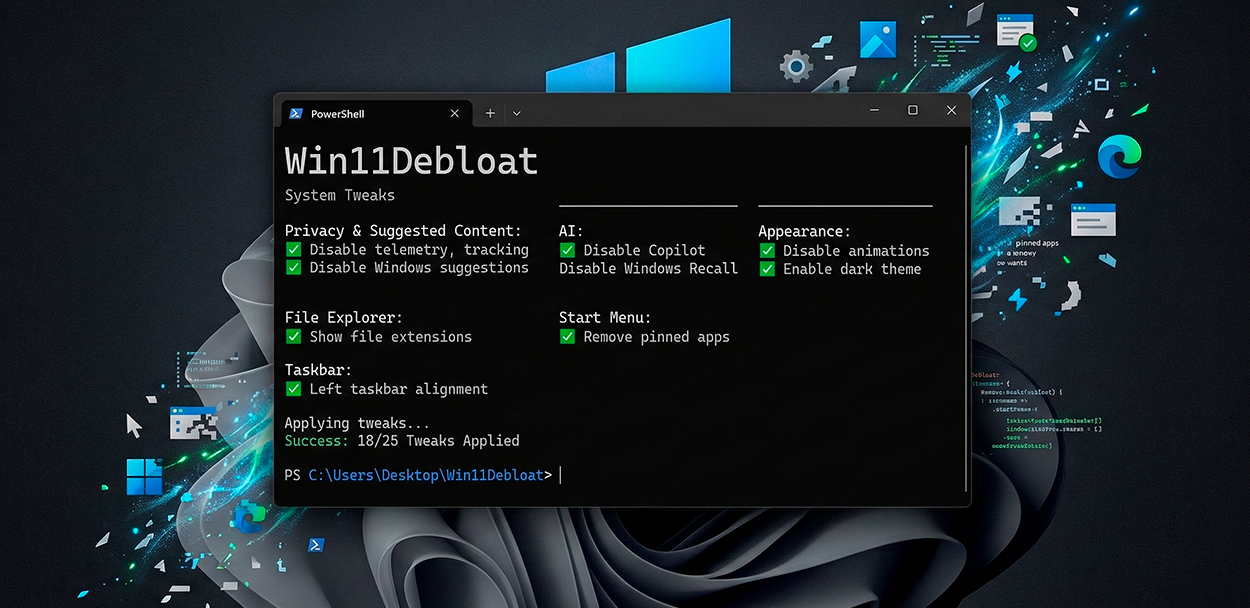

Win11Debloat: PowerShell-скрипт для очистки Windows от телеметрии и Copilot

Whonix 18.1: что нового в Linux-дистрибутиве, который прячет вас за двумя виртуальными машинами

Zen-AI-Pentest: ИИ-агент, который сам проводит пентест. Что умеет, чего не умеет и стоит ли пробовать

Лучшие дистрибутивы для этичного хакинга в 2026 году: что выбрать и почему

Open Source инструмент Crypto Scanner: автоматический аудит постквантовой защиты

Рекомендуемые инструменты

Все инструменты →Bitwarden

Bitwarden — лучший выбор. Вы легко можете импортировать свои старые пароли из других менеджеров паролей. …

ПодробнееSignal

Signal — это мессенджер с репутацией “золотого стандарта” приватности. Шифрование — сквозное, протокол открытый и …

ПодробнееSession

Session — это мессенджер для параноиков. Без номеров, без e-mail, без центральных серверов. Всё работает …

ПодробнееKeePassXC

KeePassXC хранит пароли локально в зашифрованной базе и не просит синхронизироваться ради удобства. На пк …

Подробнее