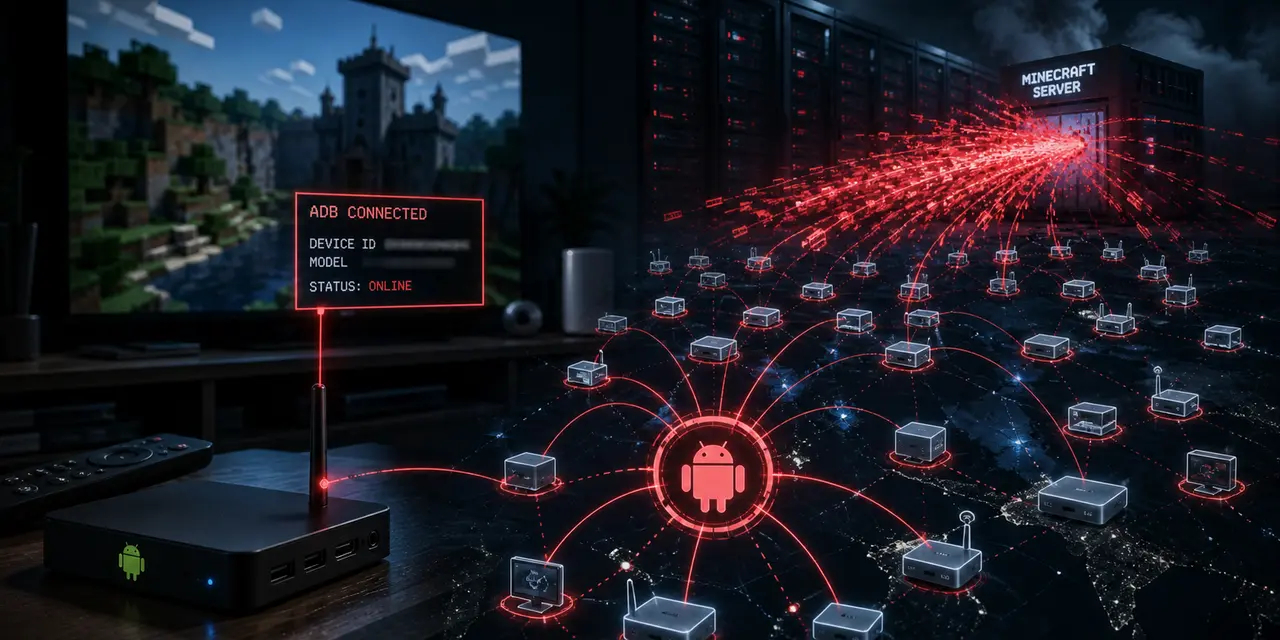

Исследователи зафиксировали новую волну атак, в которой используются Android-устройства с открытым интерфейсом ADB (Android Debug Bridge). Речь идёт о сервисе для отладки, который при неправильной настройке даёт удалённый доступ к устройству.

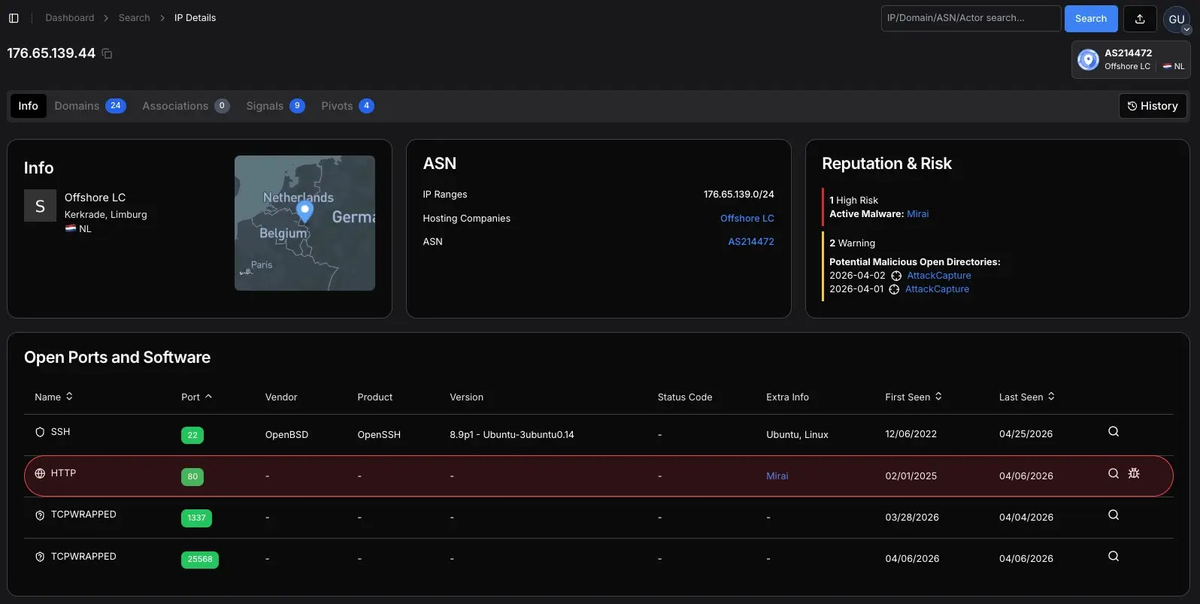

В начале апреля специалисты, отслеживающие инфраструктуру «bulletproof-хостинга», обнаружили открытый каталог на сервере в Нидерландах. Ошибка конфигурации раскрыла инструменты, которые использовались для управления сетью заражённых устройств и атак на игровые сервисы, включая Minecraft-серверы.

Речь про ботнет, созданный на основе Mirai и известный как «xlabs_v1». Управляемый пользователем под ником «Tadashi», этот ботнет функционирует как коммерческий сервис по проведению DDoS-атак по заказу. Его основная цель — игровые сети, с особым упором на вывод из строя серверов Minecraft.

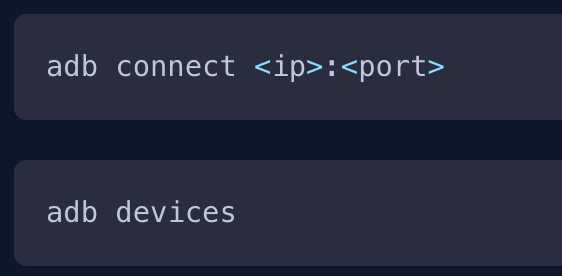

ADB — штатный инструмент разработчиков Android, по умолчанию для работы используется порт TCP/IP 5555. При доступе извне он даёт почти полный контроль над устройством: можно запускать команды, устанавливать приложения и копировать данные.

Атака строится так: сканирование интернета в поисках устройств с включённым и незащищённым ADB. После подключения злоумышленники разворачивают вредоносный код и добавляют устройство в ботнет. Такие узлы затем используют для перегрузки серверов или проксирования трафика.

Ботнет xlabs_v1 функционирует как управляемый коммерческий продукт. Исследователи обнаружили, что вредоносное ПО содержит 21 вариант, каждый вызывает перегрузку сети. В числе прочего он включает специализированные атаки, такие как флуд RakNet, предназначенный для нарушения работы серверов Minecraft, и UDP-флуд, имитирующий OpenVPN, который обманывает стандартные сетевые фильтры. Оператор гарантирует, что его услуга DDoS-атак обойдет стандартные меры защиты.

Уникальность ботнета во встроенной функции профилирования пропускной способности. После заражения устройства вредоносная программа тайно открывает 8192 параллельных соединения с ближайшим сервером Speedtest для измерения скорости загрузки скомпрометированного устройства.

Оператор использует эти данные о скорости для разделения захваченных устройств на ценовые категории, взимая с подпольных клиентов более высокую плату за доступ к высокоскоростным ботам.

Вредоносная программа после заражения нового устройствасканирует систему на наличие конкурирующих ботнетов. Если обнаруживает конкурирующие вредоносные программы, бот xlabs_v1 завершает их процессы. Он даже нацелен на конкретный сетевой порт, используемый конкурирующим ботнетом под названием «xlab 2».

Подобные схемы уже встречались ранее. В 2025–2026 годах аналитики фиксировали ботнеты, которые заражали миллионы Android-устройств через открытый ADB и применяли их для DDoS-атак и прокси-сетей.

Minecraft в этой цепочке — не случайная цель. Игровые серверы часто работают на ограниченной инфраструктуре и уязвимы к массовым запросам. История с Mirai показывает, что ботнеты из IoT-устройств уже использовались для атак в интересах игровых сообществ и конкуренции серверов.

В обнаруженной кампании ключевую роль сыграла утечка инфраструктуры самих атакующих. Открытый каталог позволил увидеть скрипты, списки целей и механику распространения. Это редкий случай, когда исследователи получают доступ не к последствиям, а к «кухне» атаки.

Отдельный риск связан с типом устройств. Чаще всего это дешёвые Android-приставки, телевизоры и IoT-устройства, где ADB включён по умолчанию и не защищён паролем. Такие устройства редко обновляются и остаются в сети годами.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.