В Telegram-каналах продаётся Android-троян SURXRAT V5, инструмент удалённого доступа, работающий по модели «вредонос как услуга». Он крадёт SMS, пароли и одноразовые коды, управляет камерой и микрофоном, а при необходимости блокирует экран в стиле шифровальщика. Аналитики Cyble (CRIL) обнаружили, что свежие сборки загружают на заражённый смартфон языковую модель объёмом более 23 ГБ с платформы Hugging Face.

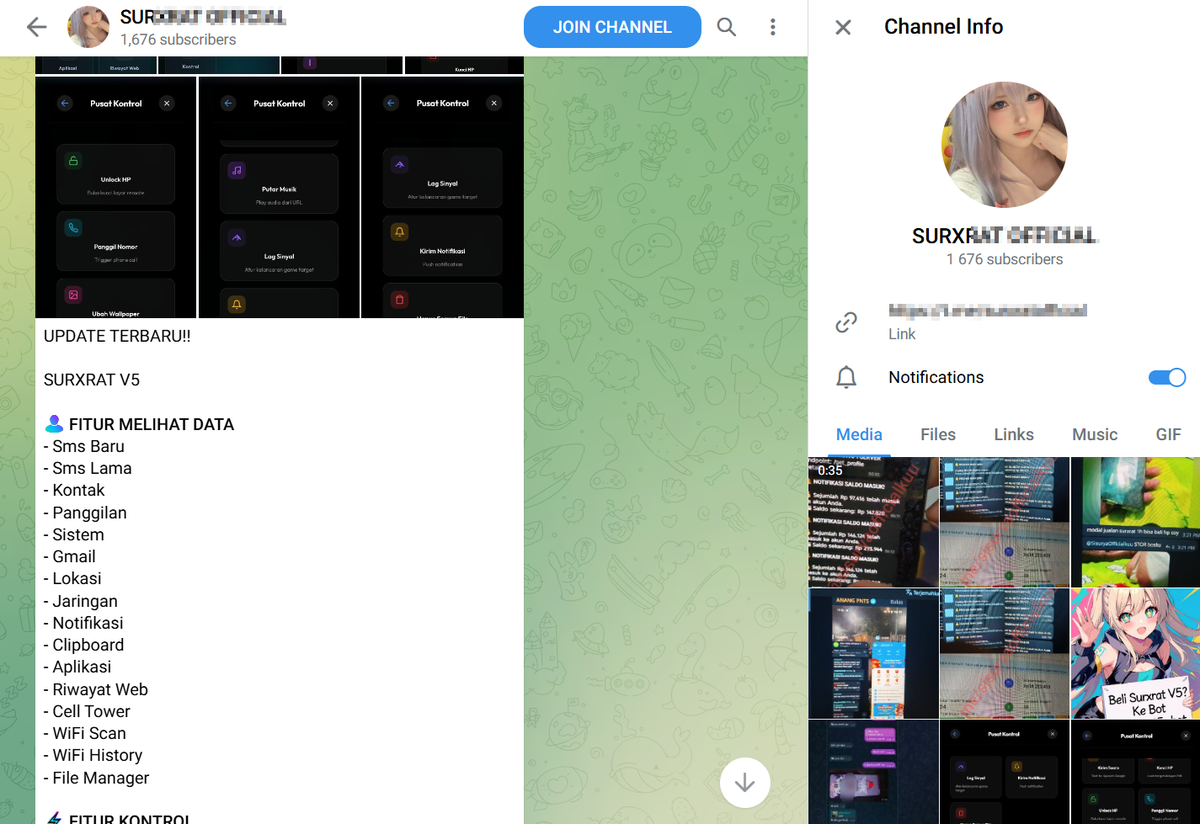

SURXRAT разрабатывает индонезийский автор. Он создал Telegram-канал в конце 2024 года и продаёт доступ по двум тарифам: Reseller (генерация до 3 сборок в день) и Partner (до 10 сборок и право строить собственную сеть перепродавцов). Серверная инфраструктура остаётся под контролем разработчика. В январе 2026 года канал хвастался статистикой: 1 318 аккаунтов в системе.

Cyble обнаружила более 180 образцов SURXRAT. Код трояна построен на базе ArsinkRAT, другого Android-вредоноса, всплеск активности которого в январе 2026 года зафиксировала Zimperium.

После установки троян запрашивает широкий набор разрешений и использует Accessibility Services, встроенные функции Android для людей с ограниченными возможностями, чтобы закрепиться в системе и работать скрытно. Он собирает SMS, контакты, журнал вызовов, данные Gmail, информацию о Wi-Fi, уведомления, буфер обмена, историю браузера и файлы. Перехват одноразовых кодов из SMS позволяет обходить двухфакторную аутентификацию.

SURXRAT не ограничивается слежкой. Злоумышленник может удалённо совершать звонки, отправлять SMS, записывать звук с микрофона, делать снимки камерой, стирать данные и разблокировать устройство. Отдельная функция, блокировщик экрана: троян выводит сообщение с требованием ввести PIN-код. Неверные попытки отправляются на сервер, а злоумышленник может снять блокировку дистанционно, переключаясь между слежкой и вымогательством в зависимости от «ценности» жертвы.

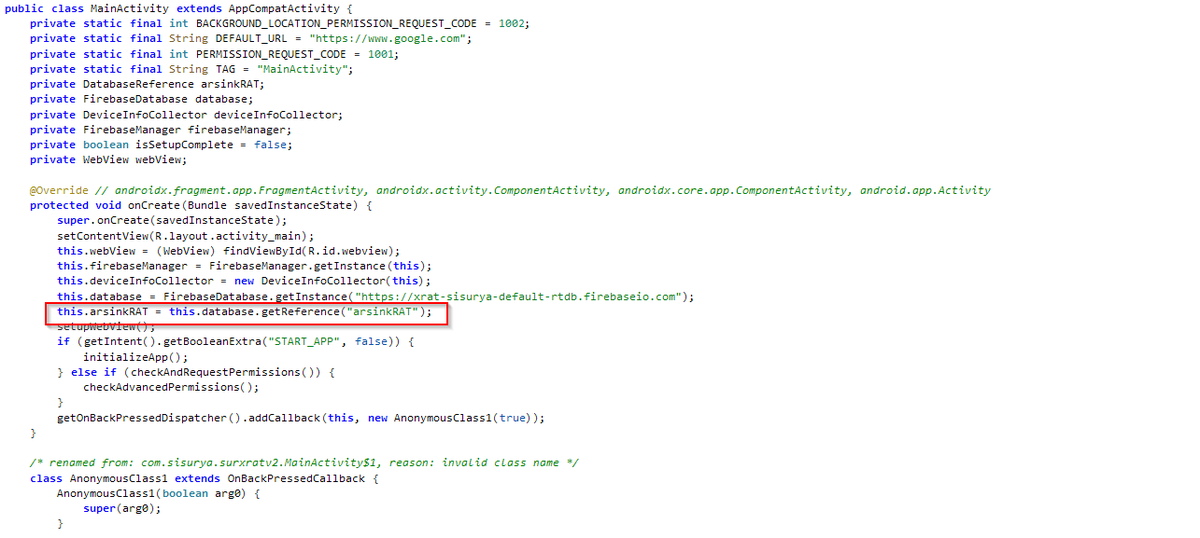

Команды от злоумышленника троян получает через Firebase Realtime Database, облачный сервис Google. Трафик смешивается с обычными обращениями к Google, что усложняет обнаружение.

Самая необычная находка, загрузка языковой модели (LLM) весом более 23 ГБ с Hugging Face. Скачивание запускается, когда на телефоне работают определённые игры (Free Fire MAX, Free Fire) или по команде с сервера. Аналитики Cyble предполагают, что модель намеренно создаёт задержки в играх, маскирует вредоносную активность как замедление работы устройства, а в перспективе может автоматизировать социальную инженерию.

SURXRAT распространяется вне Google Play, через ссылки в Telegram и сторонние площадки. Не устанавливайте APK из мессенджеров и рекламных всплывающих окон. Если телефон внезапно начал тормозить или показал экран блокировки с незнакомым сообщением, проверьте список приложений и при необходимости сделайте сброс к заводским настройкам.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.