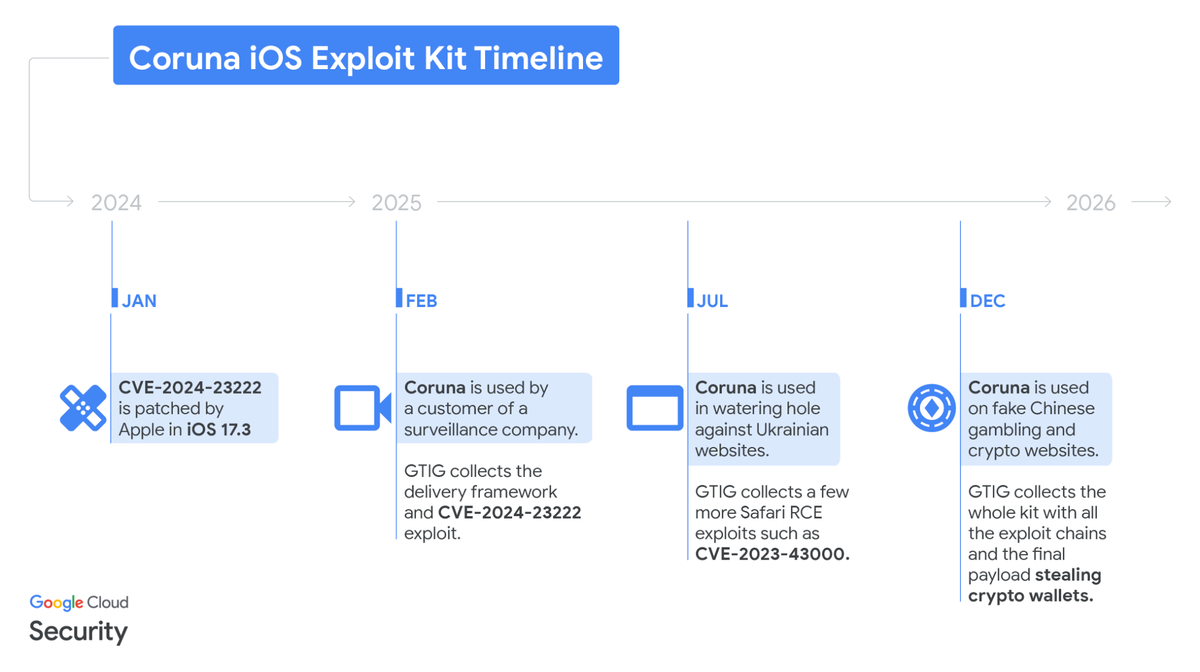

Google раскрыла набор из 23 эксплойтов для iPhone под названием Coruna. Он включает пять полных цепочек атак и затрагивает iOS от 13.0 до 17.2.1. За 2025 год Coruna прошёл через руки трёх группировок: от клиента производителя шпионского ПО к российским кибершпионам, а затем к китайским криптомошенникам.

GTIG перехватила первые фрагменты Coruna в феврале 2025 года. Клиент неназванной компании-производителя систем наблюдения применил эксплойт-цепочку против конкретной цели. Аналитики обнаружили JavaScript-фреймворк с обфускацией через XOR: он снимал отпечаток устройства, определял модель iPhone и версию iOS, после чего подгружал подходящий эксплойт для удалённого выполнения кода через WebKit. Летом 2025-го фреймворк Coruna всплыл на взломанных украинских сайтах. Его загружали через скрытый iFrame с домена cdn.uacounter.com, а эксплойты отдавались избирательно, только владельцам iPhone из определённой геолокации. GTIG приписывает кампанию группировке UNC6353, которую связывает с российской разведкой. CERT-UA помогла очистить заражённые ресурсы.

К концу 2025 года Coruna появился на поддельных китайских криптобиржах. Фейковый WEEX и другие сайты просили пользователей открыть страницу именно с iPhone. Google приписывает эту волну группировке UNC6691 из Китая, здесь эксплойты раздавались уже без географических ограничений.

На инфраструктуре UNC6691 аналитики нашли отладочную версию набора с открытым кодом. Два эксплойта (Photon и Gallium) переиспользуют уязвимости из Operation Triangulation, раскрытой «Лабораторией Касперского» в 2023 году. Финальная нагрузка, PlasmaLoader (GTIG отслеживает её как PLASMAGRID), внедряется в системный демон powerd с root-привилегиями и нацелена на кражу криптовалют: распознаёт QR-коды, ищет BIP39-фразы восстановления кошельков в заметках Apple и атакует MetaMask, Phantom, Exodus, BitKeep и Trust Wallet.

Читайте также: Владельцам Trezor и Ledger рассылают бумажные письма с поддельными QR-кодами для кражи криптовалюты

GTIG не смогла установить, как набор попал от шпионов к криптомошенникам. Это указывает на активный рынок "бывших в употреблении" эксплойтов нулевого дня, отмечают аналитики Google. Компания iVerify независимо обнаружила тот же набор и провела собственный анализ. Сооснователь iVerify Рокки Коул (Rocky Cole) заявил, что цепочка «имеет сходство с фреймворками, разработанными хакерами, связанными с правительством США», и назвал это первым задокументированным случаем массовой эксплуатации iOS.

Coruna не работает на iOS 17.3 и новее. Набор прекращает выполнение, если включён Lockdown Mode или пользователь в приватном просмотре Safari. Google добавила все домены в Safe Browsing.

Обновление iPhone до iOS 17.3+ закрывает все цепочки Coruna. Если обновиться нельзя, GTIG рекомендует включить Lockdown Mode: «Настройки» → «Конфиденциальность и безопасность» → «Режим блокировки».

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.

Вопросы по теме

Что такое Coruna и какие iPhone он затрагивает?

Читайте также

Google закрыла 129 уязвимостей в Android — одну из них в чипсетах Qualcomm уже используют в атаках

Эксперты разобрали Android-шпион ResidentBat, которым белорусский КГБ следит за журналистами