Исследователи Zscaler сообщили о новой вымогательской группе Payouts King, которую с высокой степенью уверенности связывают с бывшими участниками Black Basta. По данным компании, группа действует как минимум с апреля 2025 года, а в начале 2026-го её активность стала заметнее.

Главная опасность — в знакомой рабочей схеме. Злоумышленники массово засыпают сотрудников письмами, после чего выходят на связь под видом внутренней ИТ-поддержки, предлагают «помочь» через Microsoft Teams и убеждают жертву запустить Quick Assist — штатное средство удалённой помощи в Windows. Получив доступ, они закрепляются в сети, крадут данные и запускают шифрование файлов. Именно такую цепочку описывает Zscaler, и похожую схему раньше отдельно фиксировала Microsoft.

По оценке Zscaler, Payouts King унаследовал тактики, техники и процедуры, которые раньше связывали с Black Basta: спам-бомбинг, социальную инженерию через Teams и злоупотребление Quick Assist. Исследователи прямо пишут, что наблюдали активность, похожую на действия прежних брокеров первоначального доступа Black Basta, и часть атак отнесли к Payouts King с высокой уверенностью.

Black Basta появилась в 2022 году и, по данным CISA, к маю 2024 года затронула более 500 организаций в частном секторе и на объектах критической инфраструктуры в Северной Америке, Европе и Австралии. В феврале 2025 года в сеть утекли внутренние чаты группы, после чего её инфраструктура и бренд фактически развалились. TechCrunch со ссылкой на утечку и Prodaft писал, что публикация чатов раскрыла участников, переписку и сведения о жертвах. Zscaler считает, что после распада часть бывших аффилиатов продолжила атаки уже под другими названиями, в том числе через Payouts King.

Технически шифровальщик устроен не примитивно. В Zscaler пишут, что он использует RSA с ключом 4096 бит и AES-256 в режиме счётчика. Для крупных файлов больше 10 МБ применяется частичное шифрование: файл делится на 13 блоков, и шифруется только часть каждого блока. Это типичный приём для ускорения атаки: злоумышленникам важно парализовать работу как можно быстрее, а не тратить лишнее время на полное шифрование каждого большого файла.

def payouts_king_crc32(input_string: bytes) -> int:

checksum = 0

poly = 0xBDC65592

for char_val in input_string:

char_val |= 0x20

checksum ^= char_val

for _ in range(8):

if checksum & 1:

checksum = (checksum >> 1) ^ poly

else:

checksum >>= 1

checksum &= 0xFFFFFFFF

return checksum

Есть и набор средств против анализа. Payouts King шифрует строки в памяти, ищет системные функции по хешам, использует собственный алгоритм контрольных сумм и умеет завершать защитные процессы через низкоуровневые системные вызовы. Кроме того, вредонос отказывается запускать шифрование без специального параметра в командной строке, что мешает автоматическим песочницам — изолированным средам, где антивирусы и исследователи обычно быстро проверяют подозрительные образцы.

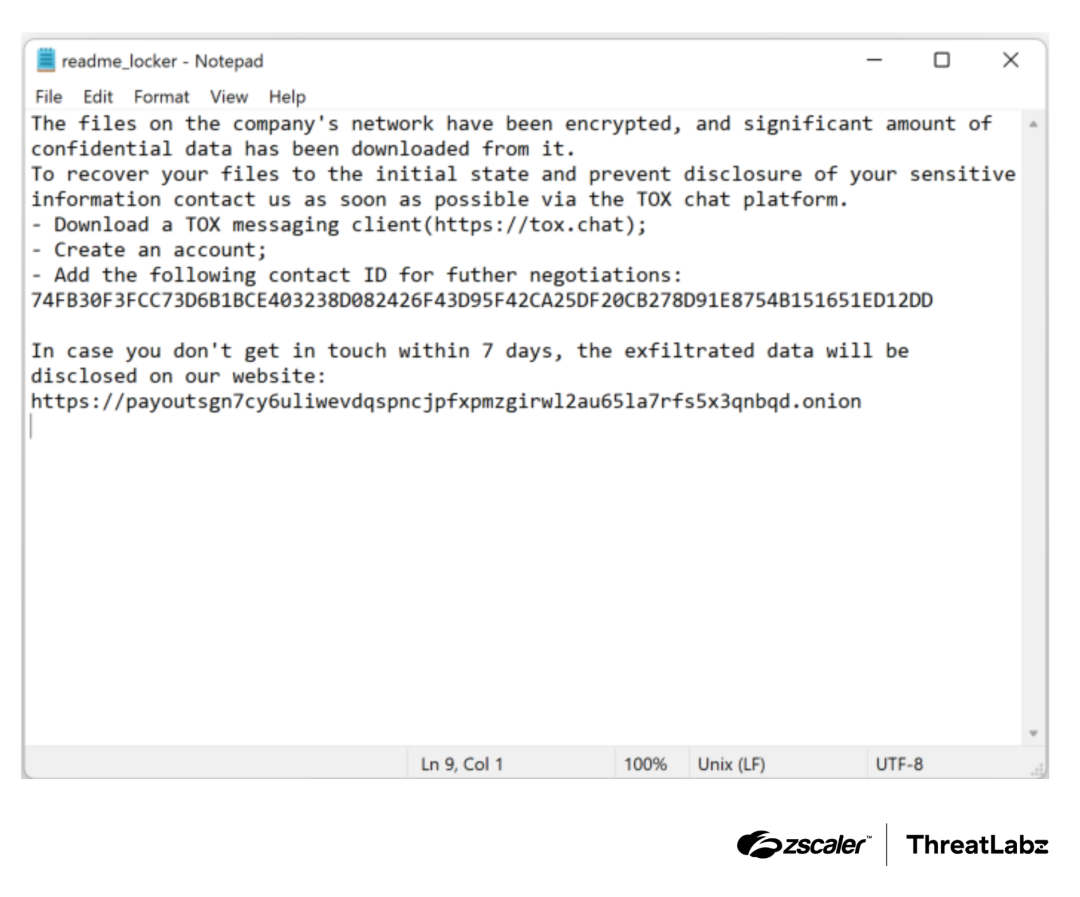

После шифрования программа удаляет теневые копии Windows, очищает корзину и стирает журналы событий, чтобы осложнить восстановление и расследование. Контакт с жертвой ведут через TOX — децентрализованный мессенджер, который давно любят киберпреступники за анонимность, а давление усиливается через сайт утечек в сети Tor.

Microsoft ещё в мае 2024 года предупреждала, что похожие группы уже злоупотребляют Quick Assist, выдают себя за службу поддержки, звонят жертвам и ведут дело к развёртыванию вымогательского ПО. CISA позже отдельно зафиксировала, что аффилиаты Black Basta использовали Microsoft Teams и Quick Assist в таких кампаниях.

Zscaler и Microsoft советуют обучать людей распознавать такие сценарии, включать многофакторную аутентификацию, ограничивать использование средств удалённого доступа и отслеживать их нетипичное применение. Microsoft отдельно отмечает: если Quick Assist в компании не нужен, его лучше заблокировать или удалить.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.