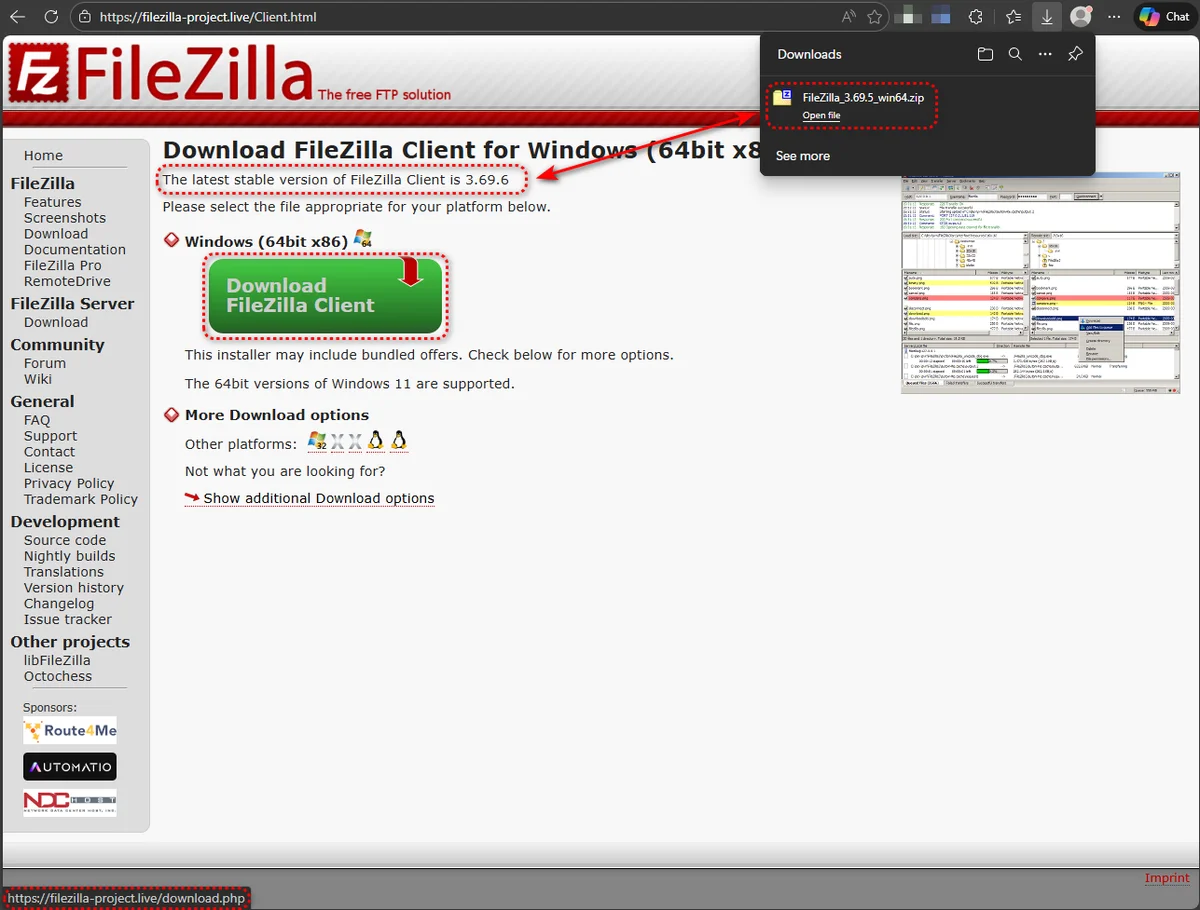

Исследователи Malwarebytes обнаружили кампанию по распространению заражённой версии популярного FTP-клиента FileZilla. Хакеры создали поддельный сайт filezilla-project.live, внешне почти неотличимый от официального filezilla-project.org, и разместили на нём модифицированный архив с портативной версией программы 3.69.5. Сам FileZilla при этом ни в чём не виноват, в легитимный дистрибутив просто добавили один-единственный вредоносный файл.

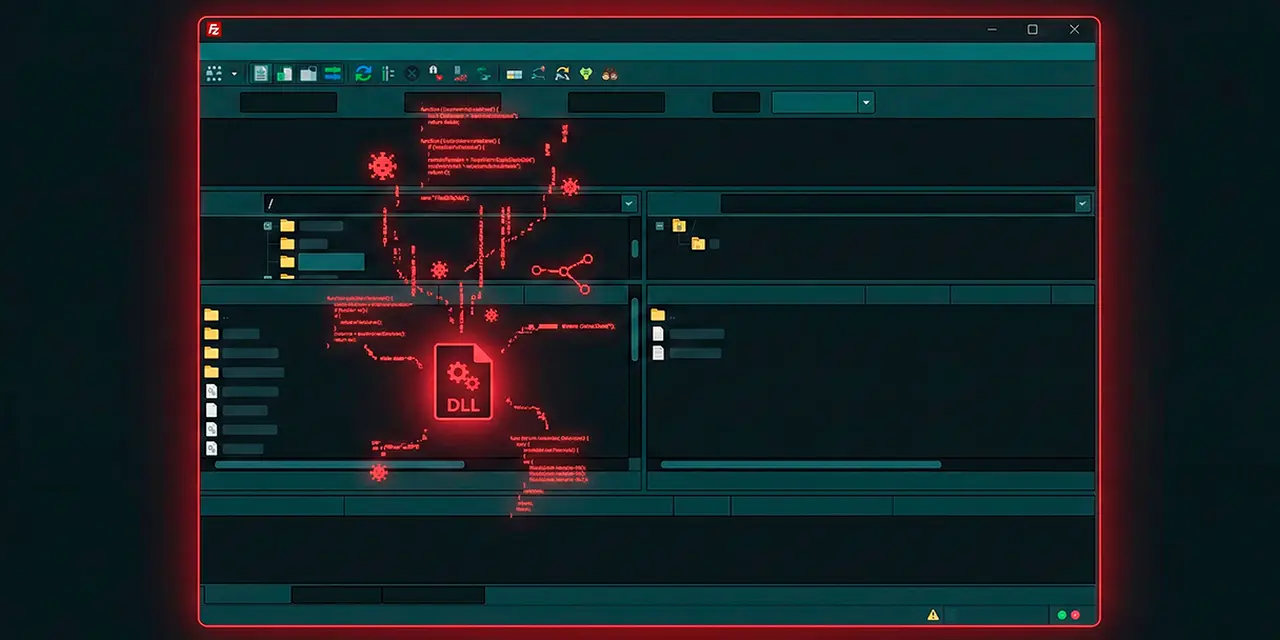

Атака построена на стандартном поведении Windows, перехвате порядка загрузки DLL (DLL search order hijacking). Когда программа запускается, Windows сначала ищет нужные библиотеки в папке самой программы и только потом, в системном каталоге System32. Хакеры подложили в архив библиотеку version.dll. В чистом дистрибутиве этого файла нет, настоящая version.dll хранится в System32. Но при запуске filezilla.exe система находит подменную версию первой и загружает её в память.

Исследователи подтвердили подмену с помощью Process Monitor: для остальных системных библиотек Windows грузит оригиналы из System32, но version.dll берётся из локальной папки. Через 17 миллисекунд после загрузки вредоносная DLL ищет version_original.dll, признак DLL-проксирования, когда зловред перенаправляет вызовы к оригиналу, чтобы программа работала нормально.

Читайте также: Android-троян SURXRAT продаётся в Telegram как сервис: шпионит, блокирует телефон и загружает ИИ-модуль на 23 ГБ

Отличить заражённый архив можно по косвенным признакам. Из 918 файлов 917 датированы 12 ноября 2025 года, как в настоящем дистрибутиве. А у version.dll дата свежее, 3 февраля 2026-го.

Перед выполнением основной задачи зловред проверяет окружение: ищет признаки VirtualBox, анализирует BIOS, применяет механизм write-watch для обнаружения сканирования памяти. Если среда похожа на песочницу, засыпает.

Если проверки пройдены, зловред обращается к управляющему серверу через DNS-over-HTTPS, отправляет HTTPS-запрос к публичному резолверу Cloudflare (1.1.1.1). Это обходит корпоративный DNS-мониторинг и средства защиты, работающие на 53-м порту. Malwarebytes пришли к выводу, что функции зловреда не ограничиваются кражей FTP-учётных данных. Обнаружены признаки внедрения в другие процессы, закрепления в системе и потенциально, шифрования данных. Украденные пароли от FTP могут дать хакерам доступ к веб-серверам и хостинговым аккаунтам жертвы.

Кампания вписывается в тенденцию: несколькими неделями ранее Malwarebytes нашла аналогичную атаку через поддельный сайт 7zip.com, где зараженный инсталлятор 7-Zip превращал компьютеры в прокси-ноды.

FileZilla нужно скачивать только с официального сайта filezilla-project.org и проверять контрольные суммы. Если в папке портативной версии обнаружился version.dll, систему следует считать скомпрометированной. Администраторам стоит также отслеживать DNS-over-HTTPS-трафик от процессов, не являющихся браузерами.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.