Push Security систематизировала шесть способов компрометации облачных приложений в окне средства просмотра. Отчёт «2026 Browser Attack Techniques» опубликован в марте 2026 года. По данным Microsoft, 47% атак за последний год начинались с ClickFix. CrowdStrike в отчёте за 2025 год фиксирует 82% обнаружений без вредоносного ПО (рост с 40% в 2019-м).

Злоумышленники больше не взламывают. Они входят с настоящими паролями, крадут маркеры сессий и убеждают пользователей самих выполнить нужное действие. Шесть техник из отчёта Push Security покрывают весь спектр таких атак.

Читайте также: Обзор уязвимостей 19 марта 2026: три ошибки WordPress без патча, SSRF и инъекции в ИИ-агенте

AITM-фишинг (adversary-in-the-middle, «противник посередине») размещает невидимую прослойку между жертвой и настоящим сайтом. Перехватываются не только пароль, но и файлы cookie сессии. По документации Microsoft, после получения cookie злоумышленник внедряет их на своей стороне и проходит аутентификацию, даже если у жертвы включена MFA (многофакторная аутентификация).

Вредоносные OAuth-приложения (consent phishing, выманивание согласия). Жертву убеждают выдать разрешения вредоносному облачному приложению. Пароль не крадётся. Злоумышленник получает OAuth-токен и доступ к данным в Microsoft 365, Google Workspace или Salesforce. В марте 2026 года Microsoft опубликовала отдельный материал о злоупотреблении перенаправлениями OAuth в Entra ID и Google Workspace.

ClickFix / CrashFix / ConsentFix составляют целое семейство. ClickFix убеждает жертву «исправить ошибку», скопировав и выполнив вредоносную команду. CrashFix (Microsoft, февраль 2026) сначала вызывает сбой программы, затем предлагает «исправление». ConsentFix (Push Security, декабрь 2025) идёт дальше. Жертва вставляет URL с кодом авторизации OAuth в фишинговую страницу. Итог, полный захват учётной записи Microsoft без пароля и без MFA. CrowdStrike зафиксировал рост поддельных CAPTCHA-приманок (типичный элемент ClickFix) на 563% за 2025 год.

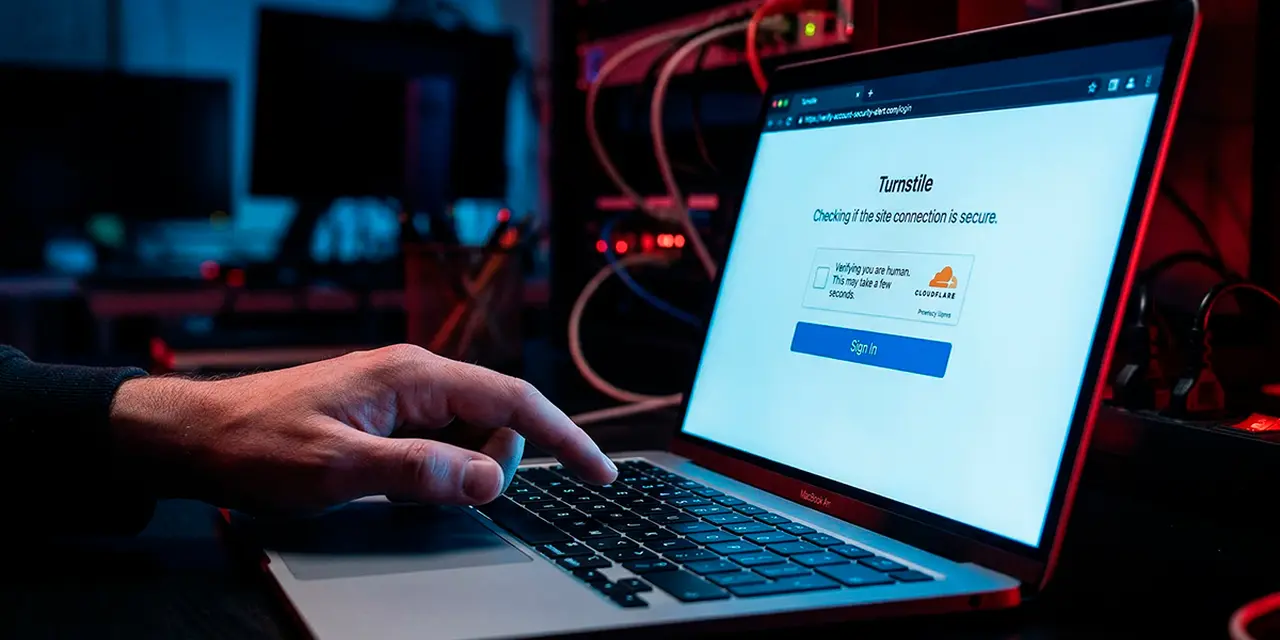

ConsentFix обнаружен в реальных атаках. Push Security заблокировала его у нескольких клиентов. Атака работает пошагово. Жертва попадает на заражённый, но респектабельный сайт через Google Search. Поддельный Cloudflare Turnstile запрашивает корпоративный адрес электронной почты. Кнопка «Sign In» ведёт на настоящую страницу Microsoft.

Если жертва уже авторизована, повторный вход не требуется. Localhost-URL с кодом авторизации OAuth возвращается жертве, которая вставляет его в фишинговую страницу. Злоумышленники целились в Azure CLI, встроенное приложение Microsoft, которому неявно доверяют все организации в Entra ID. Стандартными средствами ограничить его невозможно.

ConsentFix полностью обходит традиционные средства защиты. Приманка приходит из Google Search, страницы спроектированы для обхода обнаружения, и атака использует доверенное встроенное приложение, которое нельзя ограничить.

— Жак Лоув (Jacques Louw), директор по продукту, Push Security

Дополнительные расширения средства просмотра составляют четвёртую технику. Google в справке Chrome Web Store предупреждает, что разрешение на «доступ ко всем данным на компьютере и посещаемым сайтам» фактически даёт расширению неограниченные возможности.

Credential stuffing (подстановка украденных учётных данных) и так называемые ghost logins составляют пятую. Ghost logins обозначают учётные записи, которые сотрудники завели в SaaS-сервисах (программных сервисах по подписке) в обход ИТ-отдела. При утечке пароля из одного сервиса злоумышленник проверяет его во всех остальных. Шестая техника, угон сессий, замыкает список. Инфостилеры или AITM-фишинг крадут файлы cookie сессии. Смена пароля без отзыва активных сессий не помогает.

Два инцидента 2025 года показывают, как техники из отчёта Push работают на практике. Злоумышленники похитили более 1,5 млрд записей с 1 000+ организаций в Salesforce. Атака прошла по комбинации OAuth-приложения, фишинга учётных данных и злоупотребления сторонними интеграциями (Salesloft, Gainsight). Marks & Spencer потеряла $400 млн из-за атаки, начавшейся с обмана службы поддержки. Злоумышленники получили доступ к Microsoft Entra ID, а затем развернули программу-вымогатель. Капитализация компании просела на ~$1,3 млрд.

Пользователям не нужно отдавать пароль или код MFA. Они просто вставляют URL. Атака спроектирована так, чтобы обходить обнаружение и средства защиты учётных записей. И пользователей не учат остерегаться именно этого.

— Жак Лоув, директор по продукту, Push Security

Microsoft в 2025–2026 годах опубликовала серию документов о consent phishing, AITM-фишинге, CrashFix и злоупотреблении перенаправлениями OAuth. Arctic Wolf и KnowBe4 выпустили отдельные предупреждения по ConsentFix. Push Security рекомендует отслеживать события входа Azure CLI (особенно для обычных пользователей). Для обнаружения устаревших областей видимости, которые злоумышленники намеренно используют для обхода записи событий, необходимо включить AADGraphActivityLogs.

Читайте также: Атака на Stryker: хакеры стёрли 95% устройств через Microsoft Intune без вредоносного ПО

Злоупотребление доверенными учётными записями составляет более трети всех облачных инцидентов. MFA не защищает от AITM и ConsentFix. Ключи доступа (passkeys) не защищают от ConsentFix, потому что вход вообще не требуется. Единственная точка, где можно остановить эти атаки, находится в самом средстве просмотра, в момент взаимодействия пользователя с фишинговой страницей.

Администраторам Microsoft 365 и Google Workspace следует провести ревизию OAuth-приложений и отозвать избыточные разрешения. Расширения с правом «доступа ко всем данным» нужно удалить или ограничить через корпоративные правила. Мониторинг Azure CLI и устаревших областей OAuth должен стать частью набора правил SIEM (системы управления событиями безопасности). Сотрудникам стоит запомнить одно правило, никогда не вставлять URL из одного сервиса в другой сайт. Смена пароля без отзыва активных сессий не защищает от AITM и угона cookie.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.