Исследователи Censys опубликовали технический разбор Android-шпиона ResidentBat, который, по данным RSF используется белорусским КГБ для слежки за журналистами и представителями гражданского общества. В отличие от коммерческих программ вроде Pegasus, этот шпион не использует уязвимости и не распространяется через ссылки — его устанавливают вручную на изъятый телефон.

ResidentBat впервые обнаружили в декабре 2025 года. RSF и организация RESIDENT.NGO расследовали случай белорусского журналиста, чей антивирус сработал через несколько дней после допроса в КГБ. Во время допроса у него забрали смартфон и заставили разблокировать экран при сотруднике. RSF считает, что офицер подсмотрел PIN-код, а затем установил шпион, пока телефон лежал в шкафчике. Анализ кода показал, что ResidentBat используется как минимум с марта 2021 года.

Читайте также: Android-троян SURXRAT продаётся в Telegram как сервис: шпионит, блокирует телефон и загружает ИИ-модуль на 23 ГБ

Установка требует физического доступа к устройству. Сотрудники включают режим отладки по USB, загружают приложение через Android Debug Bridge, выдают ему расширенные разрешения и отключают Google Play Protect. Такой подход не позволяет заражать тысячи устройств, зато каждый телефон, заранее выбранная цель.

После установки шпион запрашивает 38 разрешений и получает почти полный контроль над устройством. Он читает SMS и журналы звонков, записывает звук через микрофон, делает снимки экрана, получает доступ к файлам. Ключевая функция, злоупотребление службой специальных возможностей Android. Через неё ResidentBat читает содержимое защищённых мессенджеров: Signal, Telegram, WhatsApp (принадлежит Meta, которая признана экстремистской и запрещена в России) видит на экране то же, что видит владелец.

Читайте также: Ваш робот-пылесос может за вами шпионить: как хакеры превращают умную технику в устройство слежки

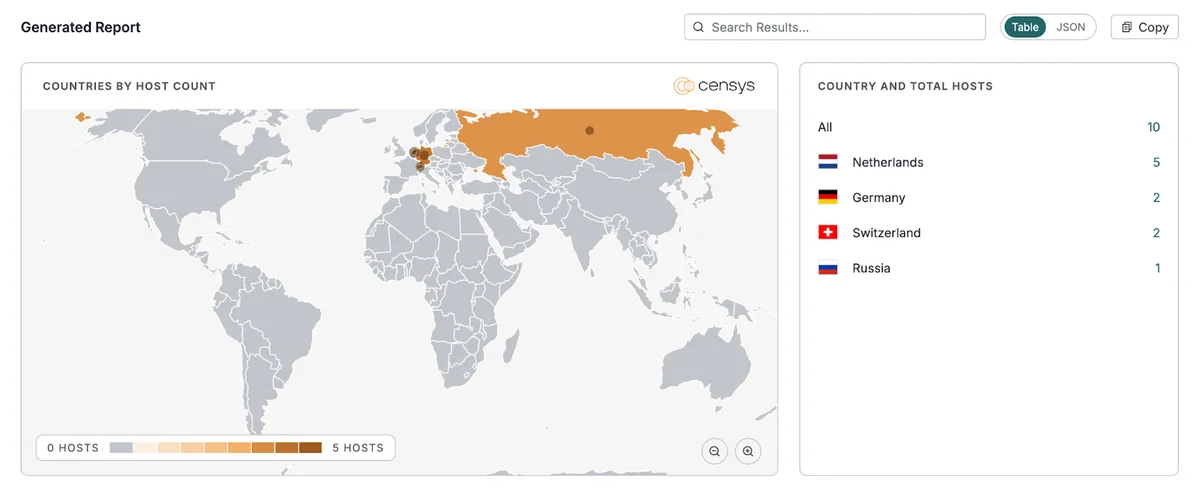

Управление идёт через серверы, с которых приходят команды и куда уходят собранные данные. Среди функций есть и радикальная, удалённый сброс к заводским настройкам, чтобы уничтожить улики.Censys проанализировал серверную часть. На февраль 2026 года обнаружено 10 активных серверов: пять в Нидерландах, два в Германии, два в Швейцарии и один в России. Все используют HTTPS на нестандартных портах (7000–7257, иногда 4022) и одинаковые самоподписанные сертификаты с именем CN=server. Серверы защищены от обнаружения: на любой HTTP-запрос возвращают пустой ответ с кодом 200. Найти их можно только по характерным признакам TLS-сертификатов.

RSF передала результаты Google. Компания пообещала разослать предупреждения о государственной атаке всем пользователям Android, которых удалось определить как цели этой кампании. Кто разработал ResidentBat, неизвестно — в коде встречаются англоязычные строки, что может указывать на стороннего разработчика. RSF отмечает, что тактика установки шпиона при физическом изъятии телефона набирает популярность: аналогичные случаи фиксировались в Сербии, Кении и России.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.