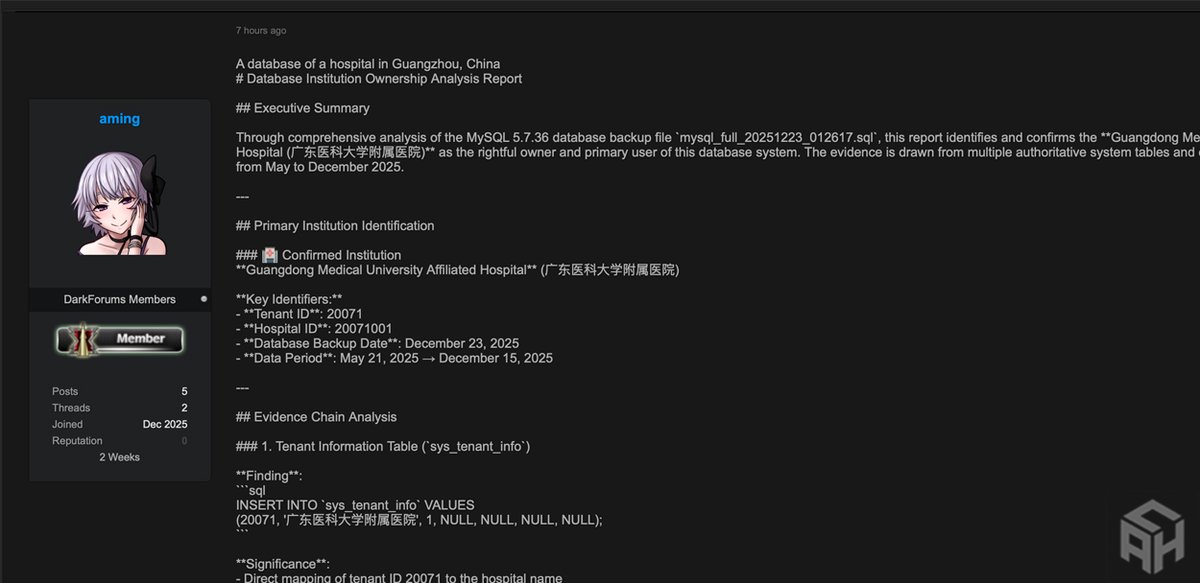

На теневом форуме появилось объявление о продаже базы данных одной из крупных клиник Китая. Автор под ником aming утверждает, что получил доступ к клинической системе управления гемодиализом и продает полный дамп MySQL. По его словам, база принадлежит Больнице при Медицинском университете Гуандуна (Guangdong Medical University Affiliated Hospital) в городе Чжаньцзян. Это медучреждение категории 3A, то есть высшей в китайской системе здравоохранения, и один из ключевых центров лечения и исследований в регионе.

Пока это заявление продавца, официальных комментариев от больницы нет. Но опубликованные технические детали выглядят достаточно конкретными, чтобы относиться к истории серьезно.

Если утверждения верны, под ударом оказываются пациенты, чьи данные проходили через систему гемодиализа во второй половине 2025 года. В таких базах речь обычно идет не о формальных анкетах, а о медицинских записях, где есть динамика состояния, назначение препаратов и клинические заметки. Для пациентов это чувствительная информация по определению, а для атакующих такой набор ценен не только для шантажа, но и для мошеннических сценариев, когда медицинский контекст используют для убедительных звонков и сообщений.

В посте фигурирует файл резервной копии mysql_full_20251223_012617.sql размером 1,4 ГБ. Указан и временной срез данных: с 21 мая 2025 года по 15 декабря 2025 года. Дата создания бэкапа обозначена как 23 декабря 2025 года. aming пишет, что база обслуживала клиническую систему управления гемодиализом. В описании перечисляются типичные для такой системы разделы: записи мониторинга пациентов во время сеансов диализа, листы назначений лекарств, истории болезни и клинические заметки. Также упоминаются внутренние служебные оповещения и отчеты о соответствии стандартам.

Как доказательство доступа продавец выложил разбор структуры базы. В нем фигурируют идентификаторы Tenant ID 20071 и Hospital ID 20071001. Также показаны скриншоты таблицы hd_patient_pathway_info, где, по утверждению автора, более 50 записей о путях лечения пациентов. Отдельно приложены логи системных задач, которые, по словам aming, подтверждают подлинность источника.

Даже если часть деталей окажется преувеличением, сама постановка вопроса показывает хроническую проблему медицинской инфраструктуры. Специализированные системы жизнеобеспечения и мониторинга часто внедряются как отдельные контуры, которые живут своей жизнью. Их обновляют реже, интеграции собирают по принципу работает и ладно, а требования к безопасности нередко отстают от банковского и государственного уровня. В результате атакующим проще добраться до именно таких узкоспециализированных платформ, чем пробивать центральные шлюзы.

Пока нет официального подтверждения, эту историю нельзя назвать установленным фактом. Но в ней есть две вещи, которые редко встречаются в пустых вбросах: точные названия, конкретный файл с размером 1,4 ГБ, указанный период данных и детали структуры с идентификаторами и таблицами. Это тот случай, когда ответ больницы и реакция регуляторов будут важнее любых обсуждений на форумах.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.