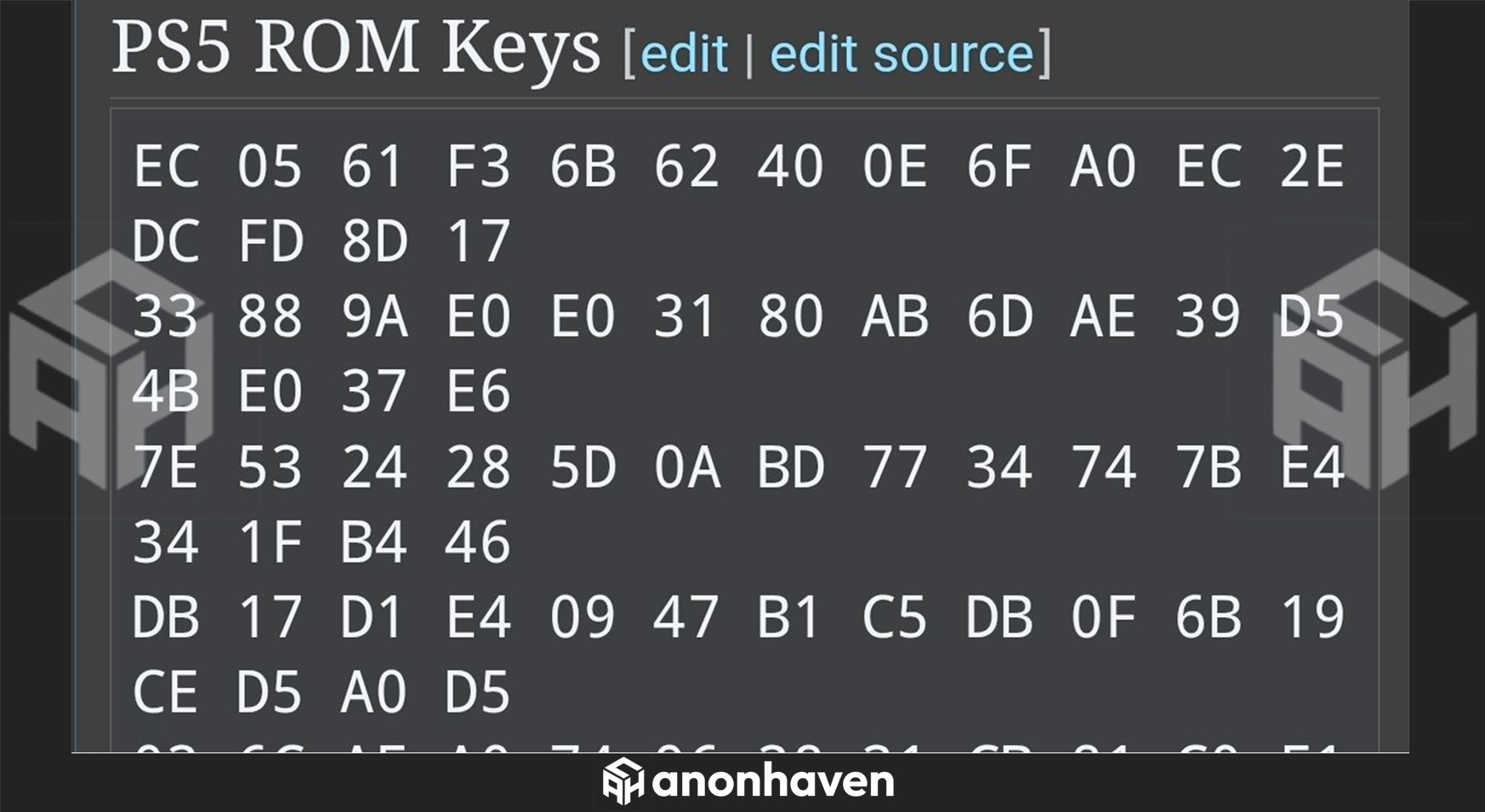

В последние часы уходящего года инженеры Sony получили подарок, которого врагу не пожелаешь. В сеть утекли ROM ключи PlayStation 5. Если говорить по-человечески, это фундамент безопасности всей консоли. Эти криптографические ключи прошиваются прямо в кремний центрального процессора на заводе и участвуют в самом первом шаге, когда вы нажимаете кнопку включения.

Дальше работает цепочка доверия. Процессор читает встроенный код BootROM и с помощью этих ключей проверяет, настоящий ли следующий этап загрузки, тот самый системный загрузчик, подписанный Sony. Раньше этот кусок был чёрным ящиком, куда можно было только стучаться снаружи. Теперь у хакеров, по сути, появились ключи от этого ящика.

Для Sony это не просто неприятность, а проблема, которую нельзя закрыть обновлением. ROM ключи не меняются прошивкой. Они физически выжжены в железе. Если выпустить апдейт с новыми ключами, миллионы уже проданных приставок просто перестанут включаться, потому что их процессоры всё равно будут ждать старые значения. Единственный реальный способ закрыть дыру это выпуск новой ревизии с заменёнными чипами. И это никак не защищает консоли, которые уже у людей на руках.

Важно понимать, что это не означает, что завтра любой школьник скачает пиратку и запустит её на чистой PS5. Сами по себе ключи не дают магической кнопки запускать левый код. Но они дают то, чего раньше не было, карту сокровищ. Теперь можно расшифровать официальный загрузчик, разложить весь старт системы по шагам, изучить проверки и барьеры под микроскопом и найти уязвимости там, где раньше всё было спрятано под шифрованием. По сути, это открывает дорогу к полноценным кастомным прошивкам, о которых сцена мечтала с момента выхода консоли.

В профильных сообществах уже пошли советы для тех, кто ждёт взлома, отключать приставку от интернета и не обновляться. Sony наверняка попробует усложнить жизнь другими методами, но главный бастион аппаратной защиты, похоже, получил пробоину, которую патчем не заклеишь.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.