В Securelist by Kaspersky опубликовали разбор CrystalX RAT 1 апреля 2026 года. По данным компании, в марте специалисты заметили в закрытых Telegram-чатах активную кампанию по продвижению нового трояна удаленного доступа. Авторы продавали его по подписке с тремя уровнями доступа, а сам набор возможностей включал не только классический RAT, но и стилер, кейлоггер, клиппер и шпионские функции.

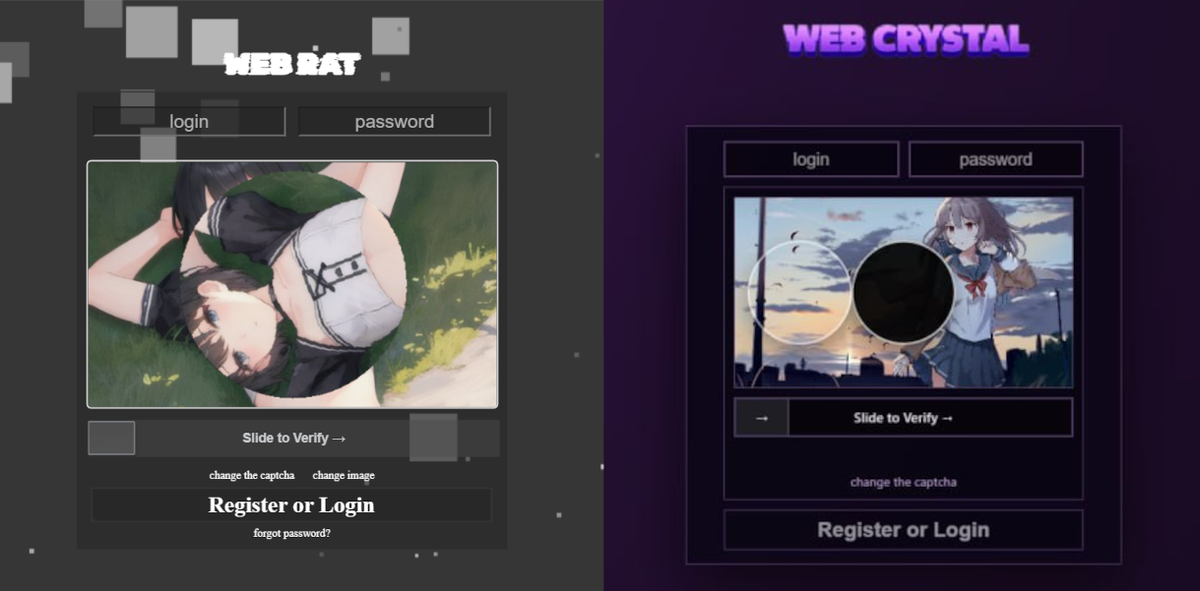

Исследователи пишут, что впервые троян появился в январе 2026 года под названием Webcrystal RAT. Позже разработчики провели ребрендинг и переименовали его в CrystalX RAT. Продвижение шло не только через Telegram: авторы завели отдельный YouTube-канал и заранее опубликовали обзор возможностей вредоносной программы.

По данным Securelist, панель управления позволяет собрать конфигурацию под конкретную кампанию с помощью настроек. В конфигурации доступны выборочное ограничение по странам, защита от анализа, смена значка файла и другие параметры. Каждый имплант сначала сжимается через zlib, затем шифруется алгоритмом ChaCha20 с жестко заданными ключом и одноразовым параметром.

Отдельный блок отвечает за защиту от исследования. В него входят проверка на перехват трафика через прокси и инструменты анализа, обнаружение виртуальных машин, цикл антиотладки и скрытые патчи для системных функций Windows, связанных с AMSI, ETW и созданием дампов памяти. Так троян пытается понять, не запущен ли он в песочнице, отладчике или у исследователя, и затрудняет анализ своего поведения.

После запуска CrystalX RAT соединяется с управляющим сервером по WebSocket, собирает сведения о системе и передает их в виде JSON. Далее включается модуль кражи данных. По данным Kaspersky, зловред может извлекать учетные данные Steam, Discord и Telegram, а также собирать информацию из браузеров на базе Chromium с помощью утилиты ChromeElevator. Для Opera и Яндекс Браузера в образцах предусмотрен отдельный механизм расшифровки баз данных прямо на устройстве жертвы. В то же время исследователи отдельно уточняют: в актуальных на момент публикации сборках функция стилера временно отключена, предположительно для доработки.

Кроме того, у CrystalX есть кейлоггер — модуль записи нажатий клавиш. Он в реальном времени передает ввод пользователя на сервер злоумышленников. Он относится к технике захвата пользовательского ввода: такие механизмы применяют для кражи паролей и другой чувствительной информации.

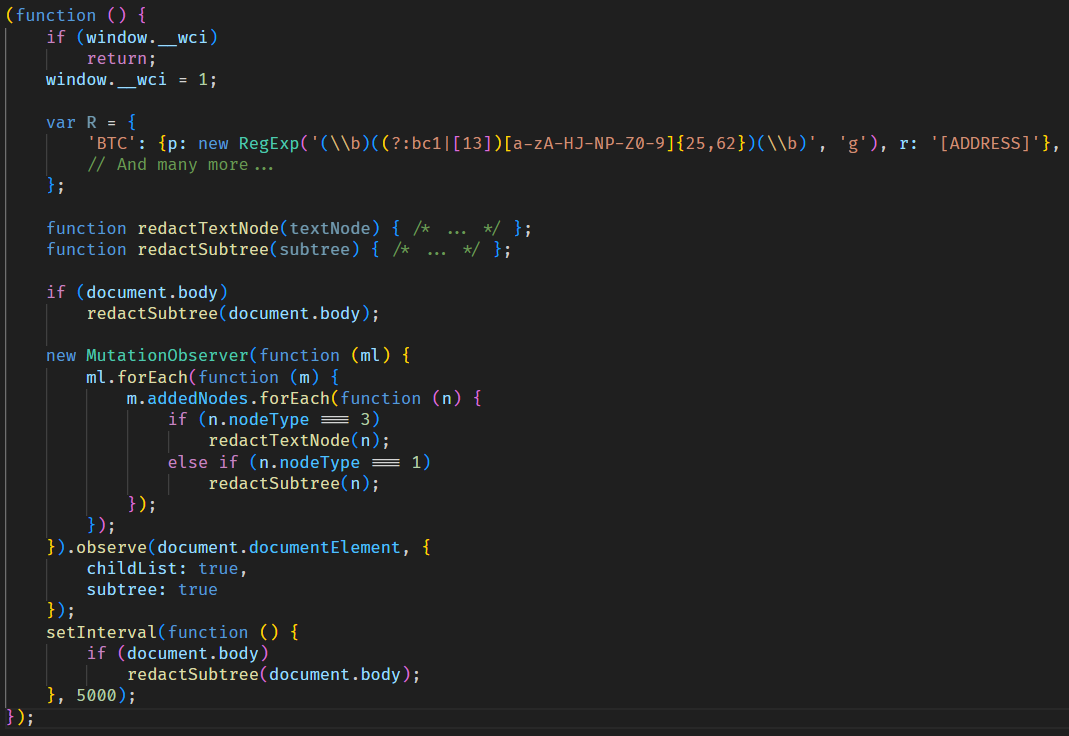

Еще одна важная функция — работа с буфером обмена. Троян умеет считывать и изменять его содержимое, а также внедрять клиппер в Chrome и Edge. Клиппер — это вредоносный модуль, который подменяет скопированные данные, чаще всего адреса криптокошельков, на адреса злоумышленников. В разборе сказано, что скрипт CrystalX содержит шаблоны адресов для Bitcoin, Litecoin, Monero, Avalanche, Doge и других криптовалют. MITRE отдельно отмечает, что злоумышленники действительно используют технику подмены данных в буфере обмена для кражи средств.

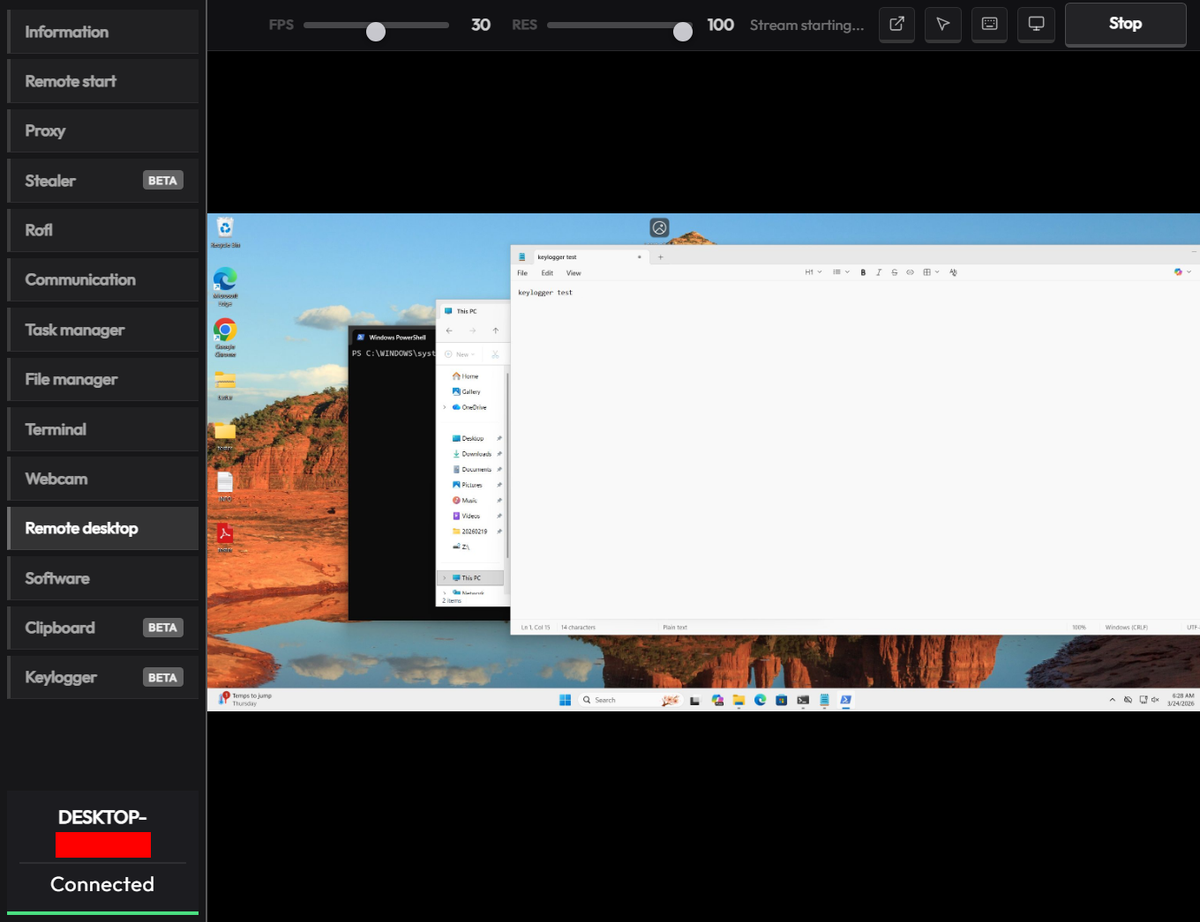

Встроенные команды удаленного доступа позволяют выгружать файлы, запускать команды через cmd.exe, просматривать файловую систему и управлять машиной через встроенный VNC-модуль. Также, по данным Kaspersky, оператор может блокировать пользовательский ввод, а еще перехватывать звук с микрофона и видео с камеры в фоновом режиме.

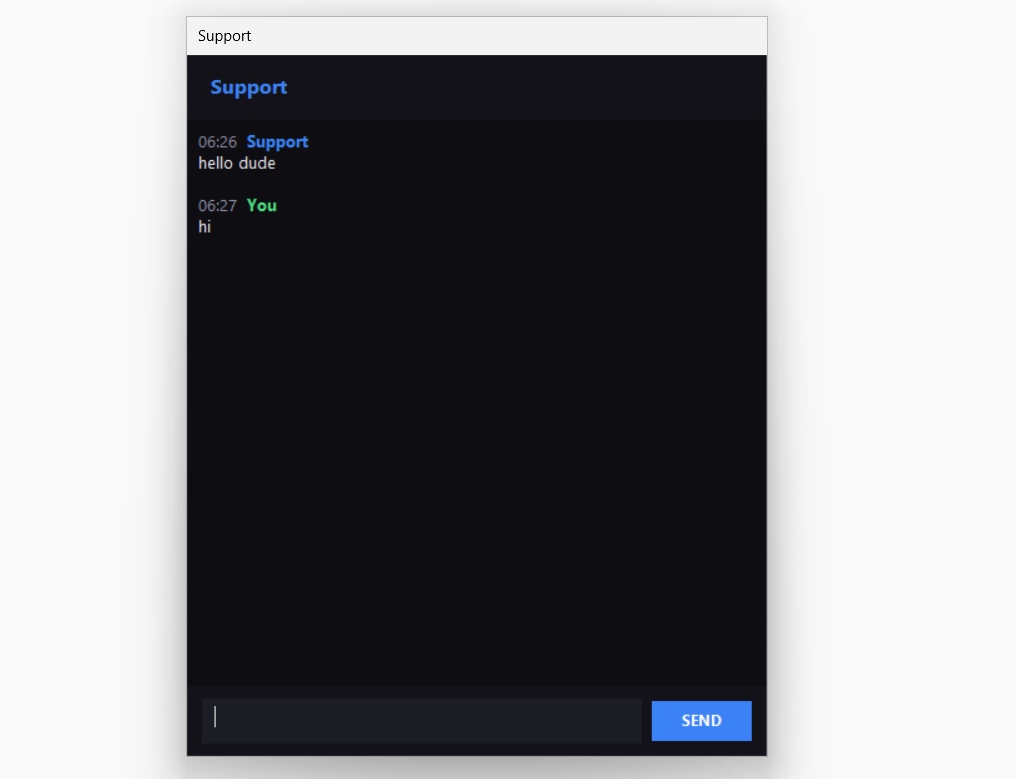

На этом фоне особенно выделяется раздел Rofl — набор команд для «розыгрышей». Среди них: смена обоев, поворот экрана, выключение системы, перестановка функций кнопок мыши, отключение монитора, блокировка клавиатуры и мыши, вывод произвольных уведомлений, хаотичное движение курсора, скрытие значков рабочего стола и отключение панели задач, диспетчера задач и cmd.exe. А ещё у хакера есть возможность открыть окно двусторонней переписки с жертвой.

Точный начальный способ заражения исследователи пока не установили. Однако на момент публикации Kaspersky уже говорила о десятках пострадавших. По телеметрии компании, попытки заражения на тот момент фиксировались только в России, но сама модель распространения не имеет территориальных ограничений, а значит, география атак может быстро расшириться. Дополнительный тревожный признак — появление новых версий имплантов, что указывает на продолжающуюся разработку вредоносной программы.

Kaspersky также опубликовала индикаторы компрометации, включая домены командной инфраструктуры webcrystal.lol, webcrystal.sbs и crystalxrat.top, а также хэши обнаруженных образцов. Сама компания детектирует эту угрозу как Backdoor.Win64.CrystalX.*, Trojan.Win64.Agent.* и Trojan.Win32.Agentb.gen.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.