Группировка Velvet Tempest (она же DEV-0504 по классификации Microsoft) использует ClickFix для подготовки атак шифровальщиком Termite. Компания MalBeacon наблюдала за действиями злоумышленника 12 дней в эмулированной среде американской некоммерческой организации с 3 000 конечных точек. До шифрования дело не дошло, но поведение атакующего совпадало с подготовкой к ransomware-атаке (атаке программы-вымогателя). BleepingComputer 7 марта 2026 года подтвердил привязку кампании к Velvet Tempest.

Атака началась 3 февраля 2026 года. Жертва попала на поддельную CAPTCHA-страницу h3securecloud[.]com через вредоносную рекламу и вставила замаскированную команду в окно Windows Run. Вложенные цепочки cmd.exe задействовали finger.exe, штатную утилиту Windows (TCP/79), которая в реальной работе почти не используется. Через неё злоумышленник подтянул первые загрузчики.

Читайте также: Поддельные страницы установки Claude Code распространяют инфостилер Amatera через Google Ads

Семь минут. Столько прошло от первого запуска до ручной работы атакующего. Через curl.exe и tar.exe он получил и распаковал архив второй стадии, замаскированный под PDF. PowerShell IEX (Invoke-Expression, команда для загрузки и выполнения кода в памяти) подтянул DonutLoader с доменов vrstudio[.]life и gamestudio[.]life. Далее компиляция .NET через csc.exe из временных директорий. Бэкдор CastleRAT (троян удалённого доступа, связанный с загрузчиком CastleLoader) развёрнут в C:\ProgramData\AndronFolder\. Для связи с C2-сервером CastleRAT использует профили Steam Community как тайник, пряча адреса управляющих серверов в описаниях аккаунтов.

В тот же день злоумышленник запустил разведку Active Directory через закодированный PowerShell. Обнаружение доверительных отношений доменов, список пользователей, перечисление сетевых дисков. 6 февраля он попытался извлечь пароли из Chrome, используя скрипт с IP 143.198.160[.]37. По данным MalBeacon, этот IP связан с инфраструктурой подготовки атак Termite. После этого атакующий удалил компоненты CastleRAT, но C2-трафик DonutLoader продолжался до 16 февраля. Общая продолжительность вторжения составила 12 дней, 20 часов и 15 минут.

Насколько нам известно, это первый публичный отчёт, связывающий эти конкретные цепочки вредоносной рекламы в стиле ClickFix с Velvet Tempest.

— MalBeacon, операционный отчёт, 26 февраля 2026 года

MalBeacon отмечает, что индикаторы кампании (хеши и инфраструктура) практически не фигурировали в публичных базах вроде VirusTotal. Это указывает на специально подготовленный инструментарий, а не ранее использованные ресурсы.

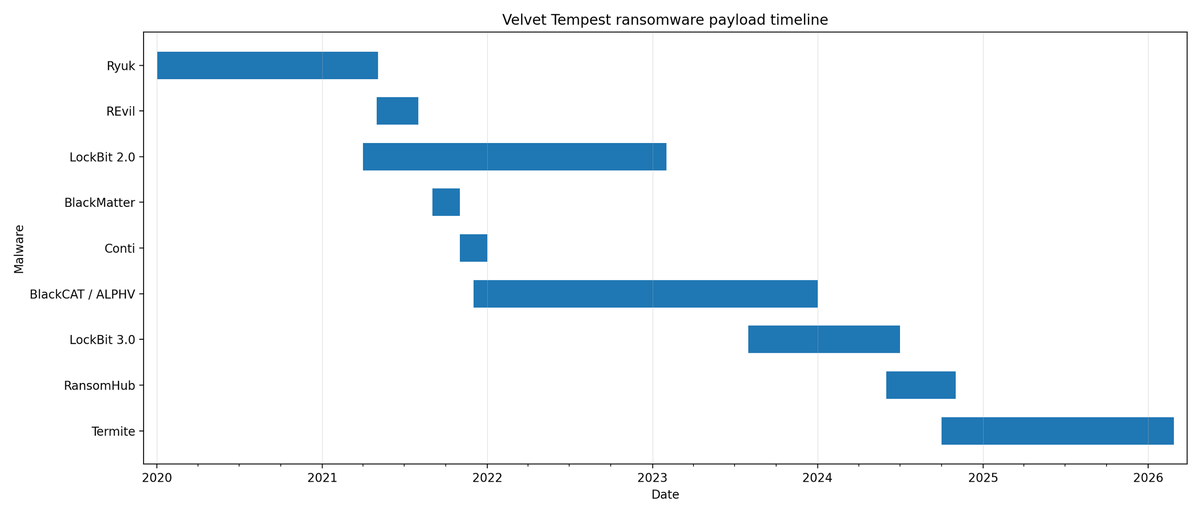

Velvet Tempest работает как партнёр RaaS-программ (Ransomware-as-a-Service) минимум пять лет. За это время группировка сменила восемь шифровальщиков.

| Шифровальщик | Годы использования Velvet Tempest |

|---|---|

| Ryuk | 2018–2020 |

| REvil | 2019–2022 |

| Conti | 2019–2022 |

| BlackMatter | 2021 |

| BlackCat / ALPHV | 2021–2024 |

| LockBit | 2023–2024 |

| RansomHub | 2024 |

| Termite | 2025 – н.в. |

S-RM зафиксировал переход Velvet Tempest в RansomHub в середине 2024 года. Администраторы BlackCat к тому моменту провернули exit scam (забрали деньги партнёров и исчезли). В RansomHub Velvet Tempest оказалась рядом с другими бывшими партнёрами BlackCat, включая Scattered Spider и исполнителя атаки на Change Healthcare.

CastleRAT разработан группой TAG-150 (классификация Recorded Future). По данным Recorded Future (сентябрь 2025), троян существует в двух вариантах. Версия на C перехватывает нажатия клавиш, делает скриншоты и подменяет адреса криптокошельков в буфере обмена. Версия на Python (PyNightshade) рассчитана на скрытность и показывает почти нулевое обнаружение антивирусами. К маю 2025 года загрузчик CastleLoader, предшественник CastleRAT, заразил 469 устройств (данные PRODAFT).

Читайте также: Инфостилер SHub Stealer распространяется через поддельный сайт CleanMyMac и подменяет криптокошельки

Termite появился в середине 2024 года. По оценке TRM Labs, это модифицированный вариант Babuk, чей исходный код утёк в 2021 году. Termite работает как закрытая группа, а не открытая RaaS-модель. 21 ноября 2024 года группировка атаковала Blue Yonder, SaaS-поставщика для управления цепочками поставок, и выкачала 680 ГБ данных. Пострадали Starbucks, Morrisons и Sainsbury's. Позже Termite взломала Genea, австралийского провайдера ЭКО, заявив о краже 940 ГБ данных пациентов.

«В случае, который наблюдал Kroll, пользователь был заражён инфостилером RedLine Stealer для сбора учётных данных. Шифровальщик развернули внутри среды VMware ESXi», Laurie Iacono, Associate Managing Director of Cyber Risk, Kroll.

Описание Iacono показывает гибкость Termite. В одних случаях группировка использует ClickFix, в других инфостилеры. Схема одинакова. Сначала кража учётных данных, затем шифрование.

ClickFix в ransomware набирает обороты. Sekoia в апреле 2025 года описала аналогичную тактику у группировки Interlock. ESET в отчёте за первое полугодие 2025 года зафиксировал рост ClickFix-атак на 517% по всем категориям. Техника привлекает ransomware-группировки тем, что жертва сама выполняет команду, а файловые защиты на конечных точках не срабатывают.

Ни Microsoft, ни какой-либо CERT не прокомментировали эту кампанию на 9 марта 2026 года. MalBeacon опубликовал полный список IoC (индикаторов компрометации) на Deception.Pro. В списке 18 доменов, 10 IP-адресов, 34 хеша файлов и артефакты командной строки.

Предупреждение

Администраторам Windows Active Directory рекомендуется отслеживать запуск cmd.exe или PowerShell из Windows Run с цепочкой %COMSPEC% команд. Исходящий TCP/79 от finger.exe заслуживает немедленного оповещения. PowerShell IEX с флагами -WindowStyle Hidden и -EncodedCommand, а также компиляция .NET через csc.exe из временных директорий пользователей указывают на подготовку к развёртыванию вредоносных программ.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.