Специалисты «Лаборатории Касперского» обнаружили ранее неизвестный бэкдор для Android, Keenadu. Его главное отличие от привычных вредоносных программ: он не попадает на устройство через сомнительное приложение или фишинговую ссылку. Keenadu вшит прямо в заводскую прошивку планшетов нескольких производителей. Покупатель достаёт гаджет из коробки, включает, а вредонос уже работает.

Исследователи вышли на Keenadu, когда искали угрозы, похожие на троян Triada, его в 2025 году нашли в прошивках дешёвых поддельных смартфонов. Новая находка оказалась устроена сложнее. Вредоносный код встроен в одну из ключевых системных библиотек Android. Через неё он попадает в процесс Zygote, центральный процесс операционной системы, из которого запускаются все приложения. В результате каждая программа на планшете, браузер, мессенджер, банковский клиент, автоматически получает копию бэкдора.

Заражение произошло через цепочку поставок: вредоносную библиотеку внедрили в исходный код прошивки на этапе компиляции. Файлы при этом сохранили действительные цифровые подписи, производители, по всей видимости, не подозревали о подмене. Бэкдор подтверждён в прошивках Alldocube (модель iPlay 50 mini Pro), заражённые образы датируются августом 2023 года. Остальные затронутые бренды «Касперский» не назвал. В ряде случаев заражённая прошивка приходила через штатное обновление, прямо с серверов производителя.

После установки Keenadu молчит два с половиной месяца, никакой подозрительной активности, что помогает пройти автоматические проверки. После этого бэкдор устанавливает соединение с командными серверами и загружает дополнительные модули: скрытые клики по рекламе, подмена результатов поиска, добавление товаров в корзины Amazon, Shein и Temu, перехват всех поисковых запросов в Chrome, включая режим инкогнито.

В настоящее время операторы Keenadu используют вредоносное ПО для получения прибыли от рекламного мошенничества. Однако функциональные возможности бэкдора значительно шире: он способен осуществлять перехват сообщений, данных банковских приложений, геолокации, медиафайлов, а также устанавливать приложения с произвольными разрешениями, всё это происходит без информирования владельца устройства.

Keenadu был обнаружен не только в прошивках устройств. Вредоносное ПО было выявлено в системных приложениях для распознавания лиц (что создаёт риск доступа к биометрическим данным), в приложениях для умных камер, размещённых в Google Play (около 300 тысяч загрузок, впоследствии удалены), а также в магазине приложений Xiaomi GetApps. Примечательно, что бэкдор не активируется на устройствах с китайским языком интерфейса или китайским часовым поясом.

Читайте также: Apple экстренно закрыла уязвимость в iPhone: её уже использовали для установки шпионского ПО

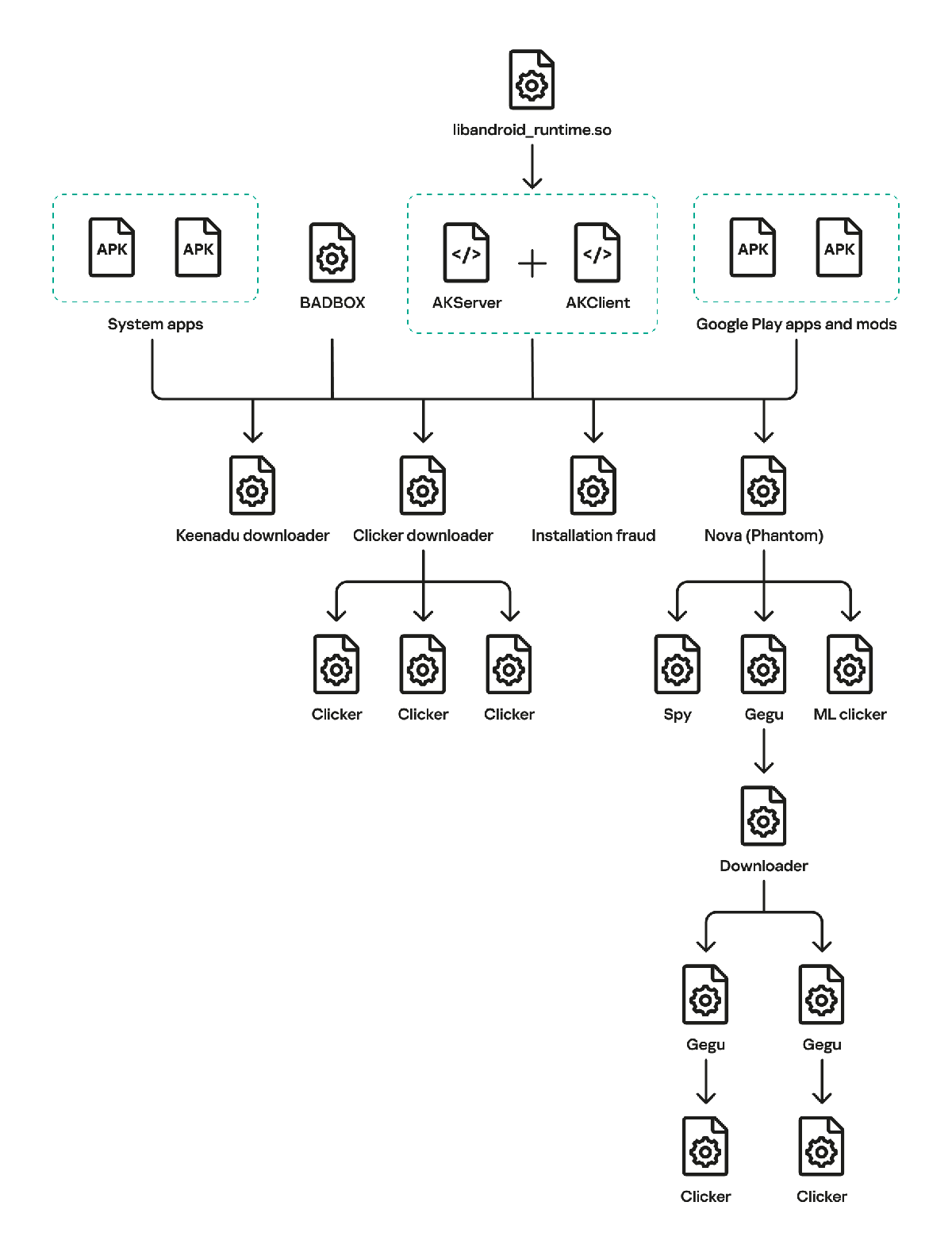

Наиболее значимым результатом исследования стало выявление связей между Keenadu и тремя другими крупными Android-ботнетами: Triada, BADBOX и Vo1d. Обнаружены общие элементы программного кода и пересечения в серверной инфраструктуре. В отдельных случаях BADBOX непосредственно распространял модули Keenadu на заражённые устройства. Результаты указывают на то, что речь идёт не о четырёх независимых угрозах, а о единой вредоносной экосистеме. BADBOX и Vo1d заразили более миллиона устройств каждый. По данным телеметрии «Лаборатории Касперского», Keenadu зафиксирован на 13 715 устройствах в России, Японии, Германии, Бразилии и Нидерландах, однако фактическое число заражений может быть значительно выше.

Представители Google сообщили, что система Play Protect автоматически обнаруживает известные версии Keenadu и уведомляет пользователей. Три вредоносных приложения были удалены из Google Play.

Для устройств, заражённых на уровне прошивки, единственным решением является полная перепрошивка. Стандартными средствами Android удалить Keenadu невозможно. Специалисты «Лаборатории Касперского» рекомендуют воздержаться от использования заражённого устройства до выхода официального обновления с исправлениями.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.