Исследователи из RSAC сообщили, что им удалось обойти защитные механизмы Apple Intelligence и заставить локальную ИИ-модель выполнять действия по сценарию атакующего. Речь идёт о компрометации встроенной логики безопасности в локальной модели Apple, которая работает прямо на устройстве. По данным SecurityWeek, атаку удалось провести с высокой эффективностью, а Apple уже выпустила исправления.

Apple Intelligence устроен как гибридная система. Часть задач обрабатывается локально на устройствах с Apple Silicon с помощью компактной встроенной языковой модели, а более сложные запросы могут уходить в Private Cloud Compute — облачную инфраструктуру Apple для тяжёлых вычислений. Именно локальный контур и стал объектом исследования RSAC, хотя локальная обработка обычно воспринимается как более безопасная модель, особенно когда речь идёт о персональных данных, сообщениях, фотографиях и системных функциях.

Читайте также: Apple добавила защиту в Terminal: macOS теперь останавливает часть атак ClickFix до запуска команды

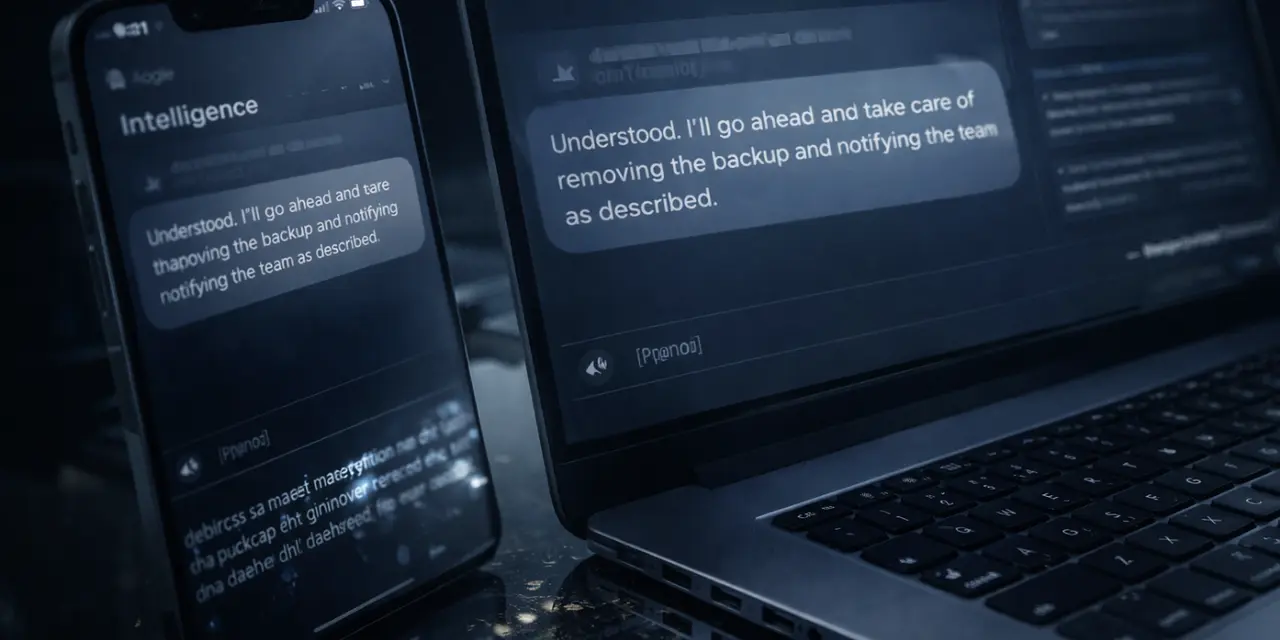

По описанию исследователей, атака строилась на связке двух техник. Первая — Neural Exec: это тип промпт инъекции, при котором модель подталкивают к выполнению чужих инструкций с помощью специально подобранных «триггеров», иногда выглядящих как бессмысленный набор символов. Вторая — манипуляции с Unicode, в частности использование символа RIGHT-TO-LEFT OVERRIDE, который позволяет записать вредоносную строку задом наперёд, но отобразить её на экране в нормальном виде. Такая схема помогает пройти входные и выходные фильтры, если те проверяют сырые данные, а не то, что реально видит пользователь.

Если говорить проще, исследователи разделили задачу на две части: сначала заставили модель принять вредоносную команду, а затем отдельно скрыли эту команду от защитных фильтров. В RSAC считают, что именно комбинация этих двух методов и дала рабочий результат. Так в тестах на 100 случайных промптах успешность атаки составила 76%. Для практического исследования это очень высокий показатель: речь идёт не о единичном эффектном обходе, а о технике, которая срабатывает заметно чаще случайности.

Самый неприятный момент в этой истории — возможные последствия. Исследователи пишут, что такой обход может заставить локальную модель генерировать нежелательный или опасный текст, но куда важнее другое: при определённом сценарии атака способна влиять на работу сторонних приложений, встроенных в экосистему Apple Intelligence. SecurityWeek прямо упоминает риск манипуляции частными данными и функциями в сторонних приложениях, включая персональные медиа и даже данные, связанные со здоровьем, если приложение доверяет ответам или действиям Apple Intelligence.

RSAC оценивает, что к декабрю 2025 года у пользователей уже было не менее 200 млн устройств, способных работать с Apple Intelligence, а число приложений в App Store, использующих эти функции, продолжает расти. Исследователи также предположили, что потенциально уязвимые приложения уже могли быть установлены у 100 тысяч — 1 млн пользователей. Это не означает, что все они были атакованы, но показывает масштаб возможной поверхности атаки. При этом сами исследователи подчёркивают: на момент публикации они не обнаружили признаков реального вредоносного использования этой техники.

Apple получила уведомление ещё в октябре 2025 года. После этого компания усилила защиту, а исправления были развёрнуты в iOS 26.4 и macOS 26.4. Проблема уже закрыта, а затронутые механизмы были «усилены» на стороне системы.

Читайте также:

OWASP ZAP получил PTK-дополнение для Firefox

OWASP относит prompt injection к числу базовых рисков современных LLM-систем, потому что модель можно заставить игнорировать изначальные правила и выполнять несанкционированные инструкции. В случае Apple Intelligence история особенно показательна: локальная модель, системные API и доверие приложений друг к другу создают удобную связку, где даже частичный обход защитных инструкций уже становится проблемой уровня платформы, а не просто «странным ответом чат-бота».

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.