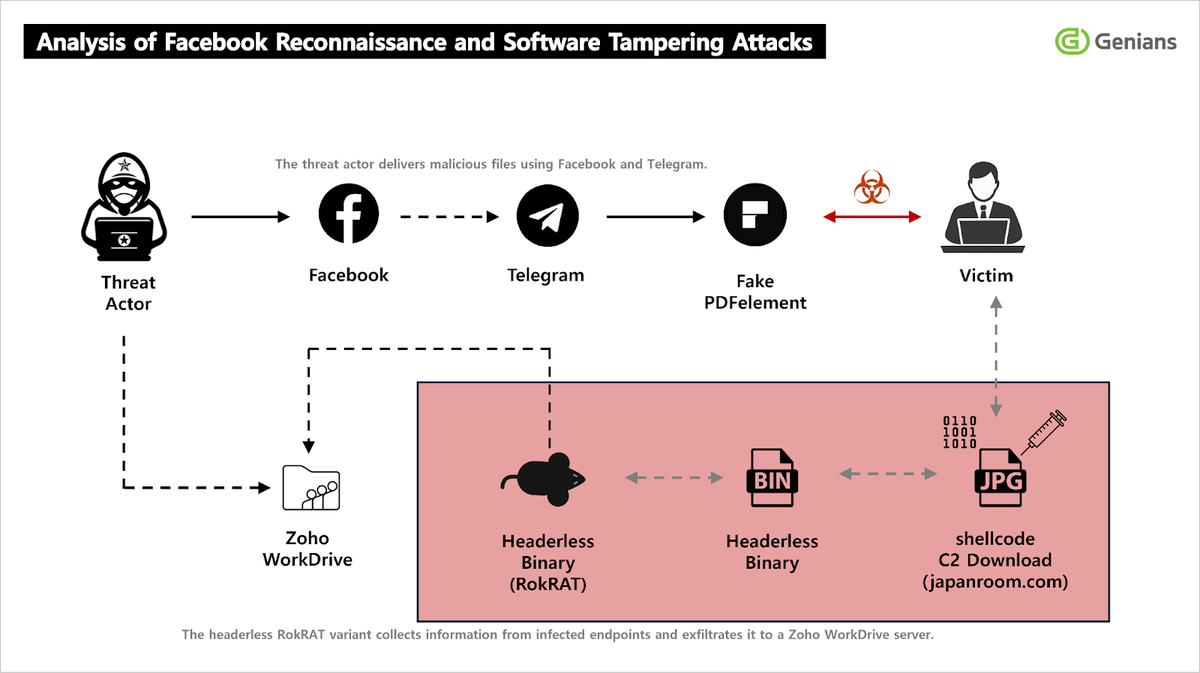

Группа APT37, которую MITRE относит к северокорейским кибершпионским группам и отслеживает как активную как минимум с 2012 года, использовала новую цепочку заражения: сначала контакт через Facebook (запрещен в РФ) , затем перевод общения в Telegram, а после — доставка подменённого установщика PDF-программы. На эту кампанию обратили внимание исследователи Genians Security Center.

По данным Genians, злоумышленники использовали как минимум два аккаунта Facebook (запрещен в РФ) — richardmichael0828 и johnsonsophia0414. Исследователи пишут, что оба аккаунта созданы 10 ноября 2025 года, после чего через личные сообщения злоумышленники выходили на выбранные цели и выстраивали доверительный диалог. После этого разговор переводился в Telegram, где жертве уже передавали архив с файлами.

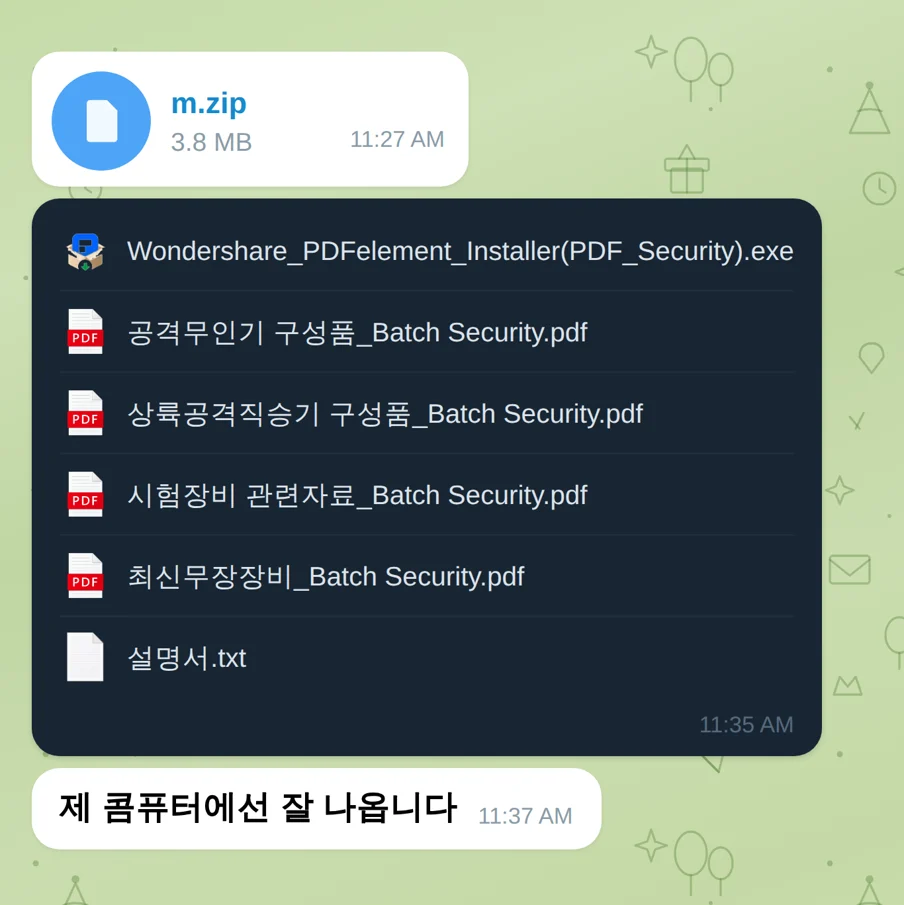

Ключевая приманка выглядела правдоподобно. Собеседнику сообщали, что ему отправляют якобы защищённые или зашифрованные PDF-документы по военной тематике, а для их открытия нужен специальный просмотрщик. В архиве находились PDF-файлы-приманки, сопроводительные материалы и исполняемый файл, замаскированный под установщик Wondershare PDFelement. Исследователи отдельно отмечают: вредоносный файл был похож на легитимный инсталлятор, но был модифицирован и не имел корректной цифровой подписи.

Подменённый файл назывался Wondershare_PDFelement_Installer(PDF_Security).exe, тогда как официальный установщик распространяется под именем Wondershare_PDFelement_Installer.exe. То есть, злоумышленники не просто отправили вредоносный EXE, а постарались встроить его в привычный для пользователя сценарий — «установите программу для просмотра защищённого документа». После запуска внешне всё выглядело как обычная установка PDF-приложения.

Технически атака была устроена заметно сложнее обычного вложения в архив трояна.

Злоумышленники внедрили в легитимный установщик около 2 КБ шелл-кода — небольшого фрагмента машинного кода, который запускается напрямую в памяти. Исследователи описывают это как модификацию PE-файла с переносом точки входа: выполнение сначала уходило в вредоносный код, а уже потом возвращалось к штатной установке программы. Для пользователя это означало, что инсталлятор работал нормально, хотя заражение уже началось.

Дальше вредонос создавал процесс dism.exe в приостановленном состоянии. Это штатная системная утилита Windows, связанная с обслуживанием образов и компонентов системы. Именно в память этого процесса записывался расшифрованный вредоносный код через WriteProcessMemory, после чего запускался удалённый поток выполнения. Такой подход помогает скрыть активность внутри легитимного процесса и усложняет обнаружение: на диск может не записываться полноценный второй модуль в явном виде.

Читайте также: Атака через LinkedIn: хакеры используют легитимные PDF-ридеры и Python для скрытого взлома

Для связи с управляющей инфраструктурой использовался адрес на домене japanroom[.]com. Исследователи установили, что шелл-код по частям расшифровывал URL, который в итоге вёл к файлу с расширением .jpg: внешне это выглядело как загрузка картинки, но фактически под видом изображения передавалась следующая стадия вредоносной нагрузки. Такой приём нужен, чтобы трафик выглядел менее подозрительно и лучше смешивался с обычной сетевой активностью.

После этого вредонос мог собирать широкий набор данных: имя компьютера и пользователя, версию Windows, IP-адрес, геоданные, список процессов, снимки экрана, а также документы и аудиофайлы ряда форматов, включая DOC, XLS, PPT, PDF, HWP, TXT, M4A и AMR. Передача данных шла через Zoho WorkDrive по OAuth2 API, причём в образце были зашиты учётные данные для доступа. Вместо явно вредоносного сервера использовался легитимный облачный сервис, из-за чего исходящий трафик было труднее отличить от обычной работы с корпоративным или личным облаком.

Genians связывает кампанию именно с APT37 не только по общей тактике, но и по техническим совпадениям с известными вариантами RokRAT. В отчёте говорится о высокой схожести кода с вариантом, который исследователи видели в декабре 2025 года. Кроме того, аналитики указывают на характерную для группы эволюцию способов доставки: от LNK-файлов и вредоносных документов — к более аккуратной подмене легитимного ПО, стеганографии, многоступенчатой расшифровке и использованию облачных сервисов как канала управления.

Опасным может быть не только письмо с вложением, но и обычная переписка в соцсетях и мессенджерах, особенно если собеседник переводит разговор к закрытым материалам, просит установить сторонний просмотрщик или присылает архив с паролем. В таких случаях нужно проверять источник программы, цифровую подпись установщика и поведение дочерних процессов после запуска инсталлятора. Genians отдельно советует отслеживать аномальный запуск системных утилит из установщиков и необычные обращения к облачным сервисам вроде Zoho WorkDrive.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.