Adobe выпустила внеплановое обновление безопасности для Acrobat и Acrobat Reader после подтверждения реальных атак на пользователей. Компания признала, что уязвимость CVE-2026-34621 уже эксплуатировалась злоумышленниками, а успешная атака могла привести к выполнению произвольного кода — то есть запуску чужих команд на компьютере жертвы. Обновление опубликовано 11 апреля 2026 года в бюллетене APSB26-43.

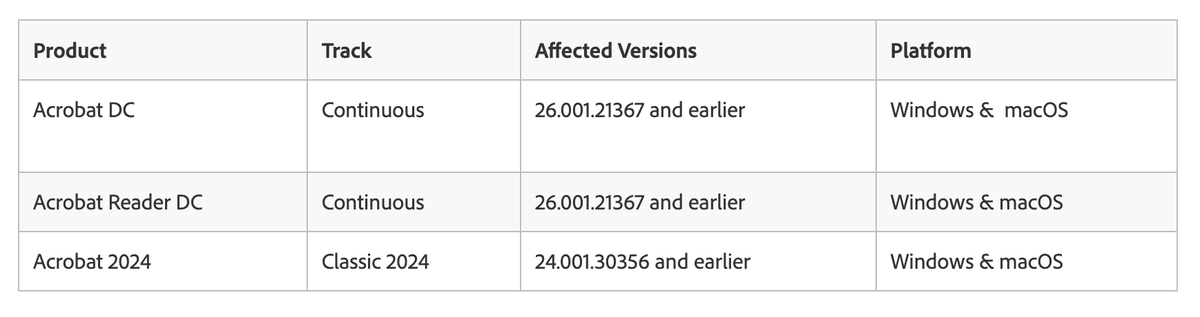

По данным Adobe, проблема затрагивает Acrobat DC и Acrobat Reader DC версии 26.001.21367 и ниже, а также Acrobat 2024 версии 24.001.30356 и ниже для Windows и macOS. Исправления уже доступны: для ветки DC это 26.001.21411, для Acrobat 2024 — 24.001.30362 для Windows и 24.001.30360 для macOS. Adobe рекомендует установить обновление через меню Справка → Проверить наличие обновлений или дождаться автоматической установки.

Сама уязвимость описана как некорректное изменение атрибутов прототипа объектов. То есть вредоносный документ менял внутреннее поведение объектов в движке PDF/JavaScript и за счёт этого добивался опасных действий, которые обычный файл выполнять не должен. Adobe оценила проблему как критическую, а базовый балл CVSS — 8,6.

О кампании первым публично рассказал исследователь Хайфэй Ли, основатель платформы EXPMON. Он сообщил, что обнаруженный PDF-файл работал даже на актуальной на тот момент версии Adobe Reader и не требовал от пользователя ничего, кроме обычного открытия документа. По его анализу, вредоносный PDF использовал запутанный JavaScript-код, собирал сведения о системе, языке, версии Reader, версии операционной системы и пути к локальному файлу, а затем отправлял эти данные на удалённый сервер.

![Образец от исследователя в среде " winx64(update20250816)_reader(2023.006.20320)[acrobatreader] ". Образец от исследователя в среде " winx64(update20250816)_reader(2023.006.20320)[acrobatreader] ".](https://anonhaven.com/media/uploads/2026/04/f079ec72-cb2d-44e6-b199-0a433e5d1c4d.png)

Исследователь также описал более опасный сценарий: эксплойт мог использовать привилегированные API Acrobat, в том числе util.readFileIntoStream() для чтения локальных файлов, доступных процессу Reader, и RSS.addFeed() для отправки собранных данных наружу и получения дополнительного кода с управляющего сервера. Иными словами, PDF сначала «прощупывал» устройство, собирал данные и только потом мог решить, стоит ли продолжать атаку. Такой подход часто называют профилированием цели или предварительным сбором данных перед основной атакой.

По данным EXPMON, следы этой активности фиксировались как минимум с декабря 2025 года, а один из найденных вариантов вредоносного файла появился в VirusTotal ещё 28 ноября 2025 года. Это означает, что атаки могли идти не несколько дней, а не меньше четырёх месяцев до выхода патча.

Sophos рекомендовала до выхода патча автоматически проверять PDF-вложения, осторожнее относиться к неожиданным файлам и отслеживать сетевой трафик с строкой “Adobe Synchronizer” в User-Agent. После выхода обновления главный приоритет уже другой: как можно быстрее закрыть уязвимые версии Reader и Acrobat на рабочих станциях.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.

Вопросы по теме

Что произошло?

Насколько это опасно?

Что нужно было сделать пользователю, чтобы сработала атака?

Какие версии затронуты?

Какие версии безопасны после обновления?

Что делал вредоносный PDF?

С какого времени это эксплуатировали?

Что делать прямо сейчас?

Читайте также

Google закрыла 151 уязвимость в Chrome: 22 бага получили критический уровень

Oracle перешла на ежемесячные срочные патчи: в первом выпуске закрыли 35 уязвимостей, одна получила максимальные 10 баллов