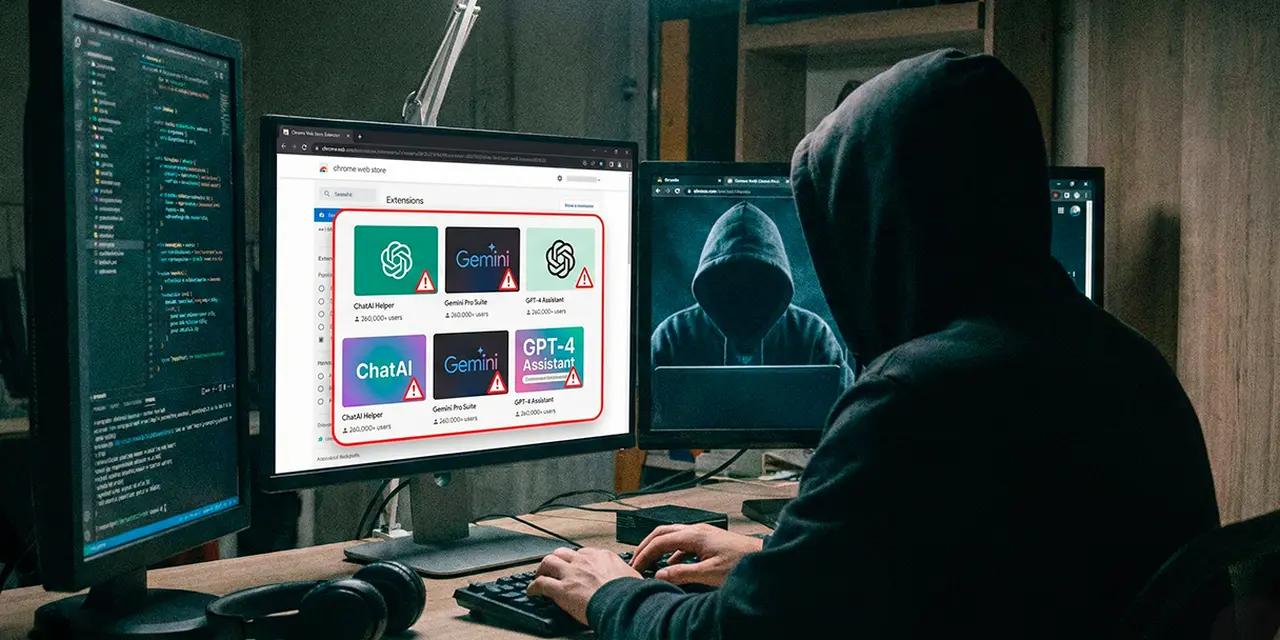

15 февраля мы писали про вредоносные расширения для Chrome, которые атаковали пользователей «ВКонтакте». Теперь хакеры переключились на новую приманку — поддельные инструменты искусственного интеллекта. Исследователи из LayerX Security обнаружили кампанию «AiFrame»: 30 вредоносных расширений с общим числом установок более 260 тысяч.

Хакеры создали 30 расширений с названиями вроде AI Assistant, ChatGPT Sidebar, Gemini AI Sidebar, DeepSeek Chat и Chat GPT for Gmail. Формально это разные продукты с разными иконками, но все они используют один и тот же код и подключаются к одной управляющей инфраструктуре.

Самые популярные расширения из списка:

- Gemini AI Sidebar — 80 000 установок.

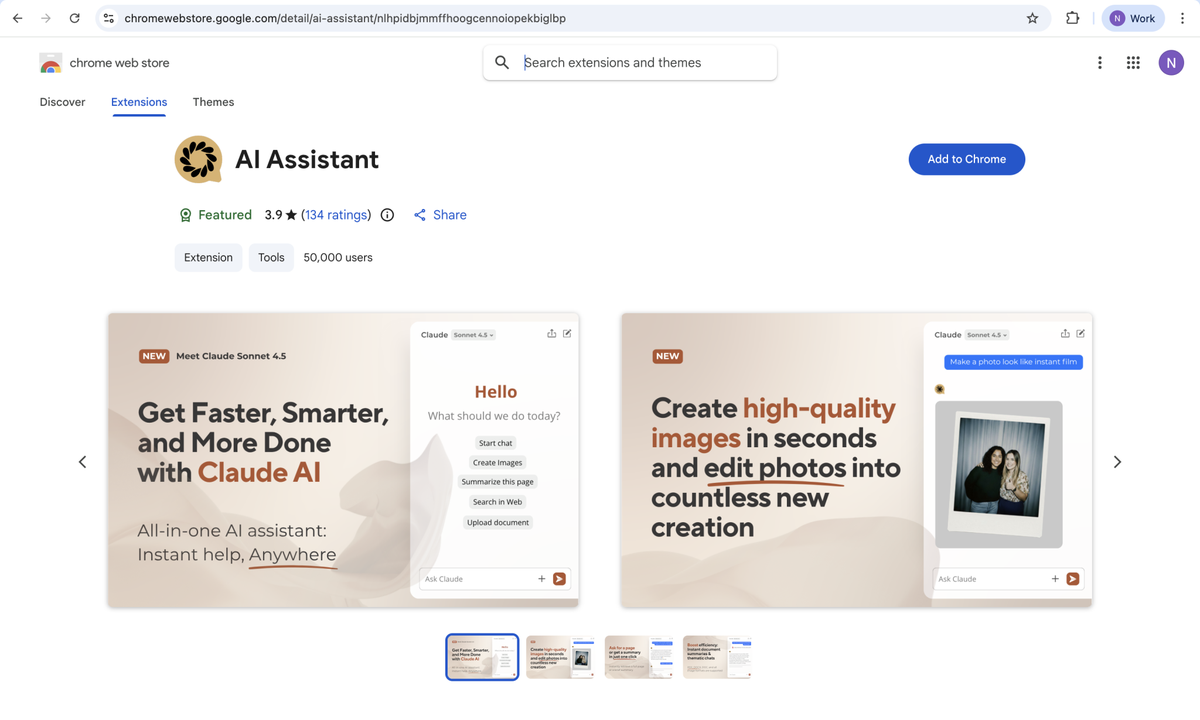

- AI Assistant — 50 000 установок.

- AI Sidebar — 50 000 установок.

- ChatGPT Translate — 30 000 установок.

- AI GPT — 20 000 установок.

Часть расширений даже получила метку Featured в Chrome Web Store, Google сам рекомендовал их пользователям, что резко увеличило доверие и число загрузок.

Расширения не выполняют никаких AI-функций локально. Вместо этого они загружают полноэкранный iframe с доменов, контролируемых хакерами: tapnetic[.]pro и onlineapp[.]pro. Хакеры создали отдельный поддомен для каждого поддельного AI-инструмента, chatgpt.tapnetic[.]pro, gemini.tapnetic[.]pro, grok.tapnetic[.]pro — но все они ведут на одну управляющую систему.

Читайте также: Google закрыла первую уязвимость нулевого дня в Chrome за 2026 год, она уже использовалась в атаках

Такая архитектура даёт хакерам удалённый контроль: они могут менять поведение расширения без обновления в Chrome Web Store. Google проверяет код при загрузке, но дальше расширение делает всё, что прикажут с сервера.

Что крадут расширения:

- Содержимое активных вкладок — включая аутентифицированные страницы банков, почты, соцсетей.

- Пароли и cookies — через перехват данных форм.

- Голосовой ввод — с помощью Web Speech API браузера.

- Почту Gmail — специальный кластер из 15 расширений внедряет скрипты прямо в mail.google.com, считывает треды, черновики, ответы и отправляет на серверы атакующих.

Когда Google удаляет одно вредоносное расширение, хакеры за несколько недель загружают клон с новым именем и ID, но тем же кодом. Исследователи зафиксировали, что после удаления популярного расширения в феврале 2025 года идентичная замена появилась через несколько недель.

Читайте также: Пять лет колонии за кибератаку на «Детский мир»

Для публикации используются множественные аккаунты Gmail, что затрудняет блокировку всей кампании разом.

Проверьте свой браузер прямо сейчас

Полный список вредоносных расширений (по данным LayerX Security):

| Название | ID расширения | Установок |

|---|---|---|

| AI Assistant | nlhpidbjmmffhoogcennoiopekbiglbp | 50 000 |

| Gemini AI Sidebar | fppbiomdkfbhgjjdmojlogeceejinadg | 80 000 |

| AI Sidebar | gghdfkafnhfpaooiolhncejnlgglhkhe | 50 000 |

| ChatGPT Translate | acaeafediijmccnjlokgcdiojiljfpbe | 30 000 |

| AI GPT | kblengdlefjpjkekanpoidgoghdngdgl | 20 000 |

| ChatGPT Sidebar | llojfncgbabajmdglnkbhmiebiinohek | 10 000 |

| AI Sidebar | djhjckkfgancelbmgcamjimgphaphjdl | 9 000 |

| Google Gemini | fdlagfnfaheppaigholhoojabfaapnhb | 7 000 |

Как проверить:

- Откройте

chrome://extensions/ - Проверьте, нет ли расширений из списка выше.

- Смотрите на ID расширения, мошенники могут поменять название, но ID останется прежним.

- Обратите внимание на права доступа: если AI-инструмент требует доступ ко всем сайтам и чтению данных вкладок, это подозрительно.

Если нашли:

- Удалите расширение.

- Смените пароли от всех важных сервисов (почта, банки, соцсети, мессенджеры).

- Проверьте банковские счета на подозрительные операции.

- Включите уведомления о входах в аккаунты.

- Рекомендации для компаний.

Chrome Web Store проверяет расширения при загрузке, но не отслеживает удалённый код, который подгружается через iframe. Мошенники прошли модерацию с «чистым» кодом, а вредоносную логику загружают после установки.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.