Google 23 марта 2026 года выпустила Chrome 146.0.7680.164/165 для Windows и macOS (146.0.7680.164 для Linux). Обновление исправляет восемь уязвимостей, все с оценкой «высокая» от проекта Chromium. Ни одна из восьми пока не используется в реальных атаках.

Ошибки затрагивают семь компонентов браузера: WebAudio, CSS, WebGL, Dawn, WebGPU, Fonts и FedCM. Три из восьми ошибок относятся к типу use-after-free (обращение к уже освобождённой области памяти). Две, к переполнению буфера в динамической памяти (heap buffer overflow). Ещё две позволяют читать данные за пределами выделенного буфера (out-of-bounds read), одна вызвана целочисленным переполнением (integer overflow).

CVE-2026-4673 (CVSS 8.8) — переполнение буфера в динамической памяти в WebAudio (API браузера для работы со звуком). По описанию Google, злоумышленник мог записать данные за пределами выделенной памяти через специально подготовленную HTML-страницу. За эту ошибку Google выплатила $7 000 в рамках программы вознаграждений. Суммы за остальные семь ещё не объявлены.

CVE-2026-4677 (CVSS 8.8) — чтение за границами памяти в том же WebAudio. Обе ошибки в WebAudio обнаружил один исследователь.

CVE-2026-4675 (CVSS 8.8) — переполнение буфера в динамической памяти в WebGL (API для 2D/3D-графики). CVE-2026-4674 (CVSS 8.8) — чтение за границами памяти в CSS.

CVE-2026-4676 (CVSS 8.8) — use-after-free в Dawn, внутренней реализации WebGPU в Chromium. Dawn отвечает за взаимодействие браузера с графическим оборудованием. Ошибка в Dawn потенциально позволяет выйти за пределы песочницы. CVE-2026-4678 (CVSS 8.8) — use-after-free в WebGPU, выполнение кода в изолированной среде.

CVE-2026-4679 (CVSS 8.8) — целочисленное переполнение в Fonts (подсистема обработки шрифтов), запись за пределами выделенной памяти. Обработка внешних шрифтов регулярно становится источником ошибок памяти в браузерах.

CVE-2026-4680 (CVSS 8.8) — use-after-free в FedCM. FedCM (Federated Credential Management) позволяет входить на сайты через сторонние сервисы вроде Google или Apple.

Это пятое обновление безопасности Chrome 146 за март. Предыдущее от 18 марта было масштабнее: 26 уязвимостей, из них три критические (ошибки памяти в WebGL и use-after-free в Base). За март только в стабильной ветке Chrome 146 закрыто более 34 уязвимостей.

Читайте также: Google закрыла два 0-day в Chrome. Уязвимости в Skia и V8 уже использовались в атаках

В том же марте Google отдельно закрывала CVE-2026-3909 (запись за пределами памяти в Skia), для которой подтверждено использование в реальных атаках. Первый 0-day Chrome 2026 года, CVE-2026-2441 (use-after-free в CSS), исправили экстренным обновлением в феврале.

Текущие восемь ошибок не относятся к уязвимостям нулевого дня (0-day).

Пять обновлений безопасности Chrome за один месяц, более 34 уязвимостей суммарно, два подтверждённых 0-day с начала года. Для Chromium-браузеров март 2026 стал рекордным по количеству исправлений. Все восемь ошибок относятся к типам, которые регулярно ложатся в основу цепочек атак: переполнение буфера и use-after-free.

Google не публикует технические подробности, пока обновление не дойдёт до большинства пользователей. Если ошибка затрагивает сторонние библиотеки, ограничения действуют, пока другие проекты тоже не выпустят исправления. Значительную часть ошибок Google находит автоматизированным фаззингом через AddressSanitizer, MemorySanitizer и libFuzzer.

Читайте также: VoidStealer научился обходить защиту Chrome: что известно

Один исследователь нашёл обе ошибки в WebAudio. За CVE-2026-4673 Google уже выплатила $7 000, за вторую сумма не определена. Подсистемы звука, шрифтов и графики обрабатывают внешние данные и часто становятся источником уязвимостей, связанных с памятью. Ни одна из восьми пока не эксплуатируется, но все восемь относятся к классам, из которых собирают цепочки атак.

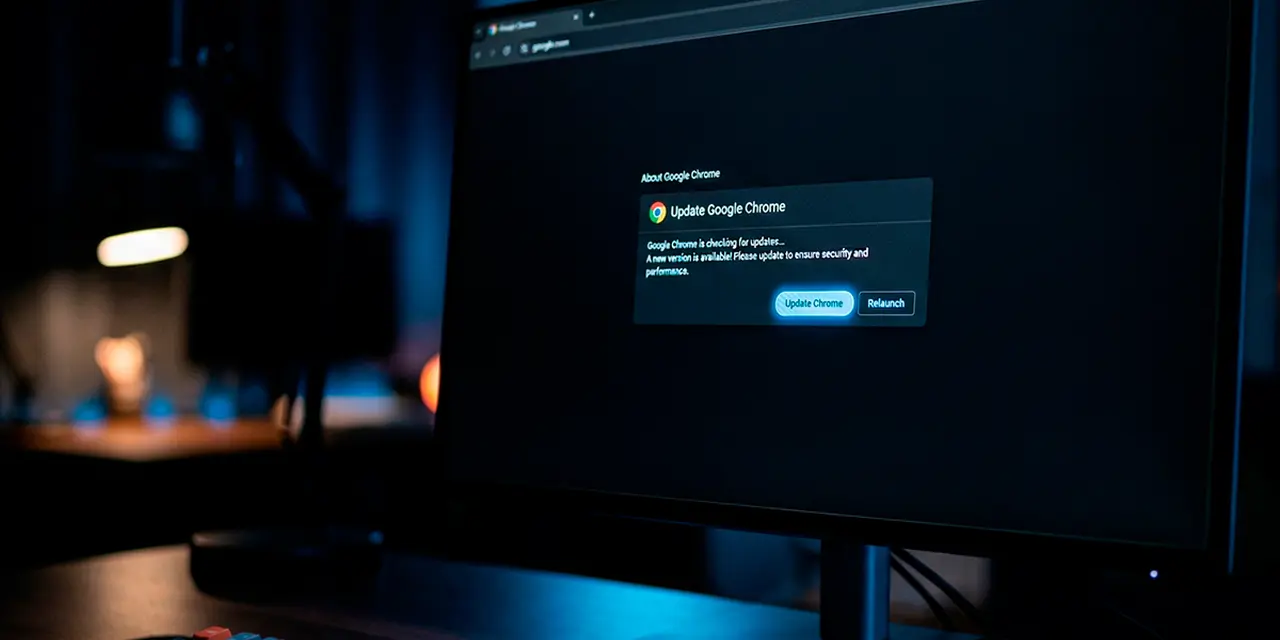

Обновить Chrome: «Справка» → «О браузере Google Chrome» → дождаться установки обновления → перезапустить. Целевая версия: 146.0.7680.164 и выше.

В корпоративной среде обновление распространяется через централизованное управление.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.