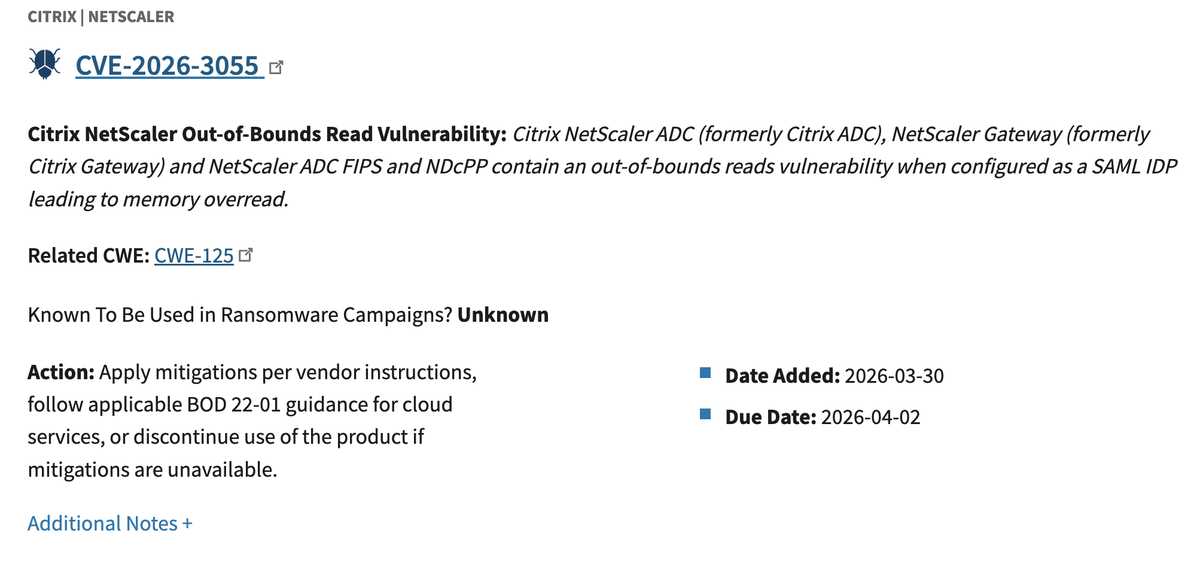

Американское агентство CISA потребовало от федеральных ведомств срочно устранить уязвимость CVE-2026-3055 в Citrix NetScaler ADC и NetScaler Gateway. Проблему уже добавили в каталог KEV — список уязвимостей, по которым есть подтвержденная эксплуатация в реальных атаках. По данным BleepingComputer, крайний срок для федеральных структур США установлен на 2 апреля 2026 года.

Читайте также: ФБР и CISA предупредили: хакеры, связанные с российской разведкой, атакуют аккаунты в мессенджерах

Речь о критической ошибке класса memory overread — чтение лишних данных из памяти. Citrix описывает проблему как недостаточную проверку входных данных. Если устройство NetScaler настроено как SAML identity provider (SAML IDP), удаленный неаутентифицированный атакующий может получить доступ к чувствительной информации из памяти процесса. Citrix присвоила уязвимости оценку CVSS v4 9.3, то есть почти максимальный критический уровень.

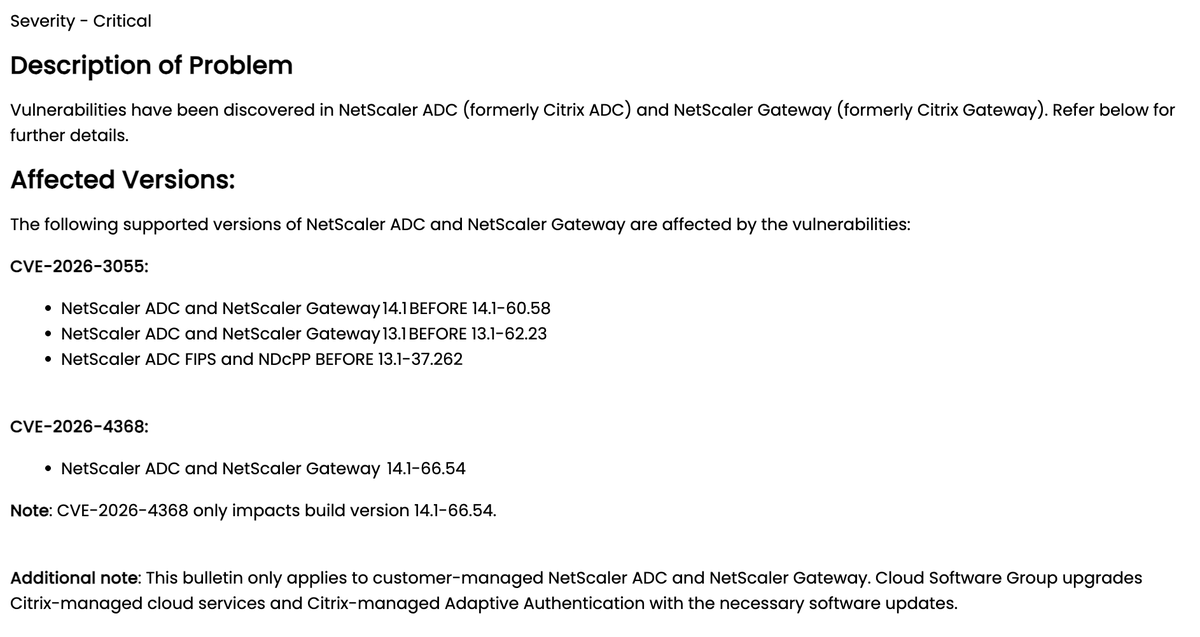

Citrix опубликовала бюллетень безопасности 23 марта 2026 года. В нем компания сообщила сразу о двух проблемах: критической CVE-2026-3055 и второй уязвимости CVE-2026-4368 с оценкой 7.7 CVSS v4. Но именно CVE-2026-3055 вызвала наибольшую тревогу: почти сразу после выхода патча исследователи и профильные компании начали предупреждать о высоком риске эксплуатации, а затем появились и признаки реальных атак.

По данным watchTowr, сначала наблюдалась разведка уязвимых систем, а затем — уже фактическая эксплуатация. Исследователи сообщили, что злоумышленники как минимум с 27 марта начали использовать брешь для извлечения административных идентификаторов сессий. В ряде сценариев это открывает путь к полному захвату незащищенного устройства.

Согласно официальному бюллетеню Citrix, CVE-2026-3055 затрагивает следующие поддерживаемые версии:

-

NetScaler ADC / Gateway 14.1 — версии до 14.1-60.58

-

NetScaler ADC / Gateway 13.1 — версии до 13.1-62.23

-

NetScaler ADC FIPS / NDcPP — версии до 13.1-37.262

Исправленные версии, на которые рекомендует перейти Citrix:

-

14.1-60.58

-

14.1-66.59 и новее

-

13.1-62.23 и новее

-

13.1-FIPS / NDcPP 13.1-37.262 и новее

Есть важное уточнение: уязвимость CVE-2026-3055 касается не всех инсталляций NetScaler подряд, а тех, где устройство используется как SAML IDP. Citrix даже указала строку конфигурации, по которой можно быстро проверить наличие такого режима:

add authentication samlIdPProfile .*

Опасность в том, что атака не требует аутентификации. Если устройство доступно злоумышленнику по сети и находится в уязвимой конфигурации, он может попытаться вытащить из памяти ценные данные. Уязвимость затрагивает как минимум обработку эндпойнта /saml/login, а также /wsfed/passive, связанного с WS-Federation. Это расширяет поверхность атаки и делает проблему особенно неприятной для компаний, где NetScaler участвует в аутентификации.

Дополнительный риск связан с масштабом установки NetScaler. По данным, приведенным BleepingComputer, в сети видны почти 30 тысяч экземпляров NetScaler ADC и более 2300 экземпляров Gateway.

Citrix советует не ограничиваться оценкой риска, а обновить устройства до безопасных сборок как можно быстрее. Также компания указывает, что для CVE-2026-3055 стоит проверить, используется ли режим SAML IDP, а для централизованного контроля можно задействовать возможности NetScaler Console, где есть функции обнаружения затронутых инстансов и планирования обновления.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.