Исследователи Check Point обнаружили три уязвимости в Claude Code, инструменте Anthropic для написания кода с помощью ИИ. Злоумышленник мог удалённо выполнять команды на компьютере разработчика и перехватывать API-ключи. Для атаки хватало того, чтобы жертва скачала и открыла подготовленный репозиторий. Anthropic устранила все проблемы: CVE-2025-59536 и CVE-2026-21852.

Claude Code позволяет разработчикам управлять задачами через текстовые команды, редактировать файлы, запускать тесты, работать с Git. Его всё чаще используют в командной разработке, и уязвимости затрагивают именно те функции, которые делают инструмент удобным.

Читайте также: Стандарт с открытыми дверями: Почему архитектура Anthropic MCP ставит под удар облачные среды

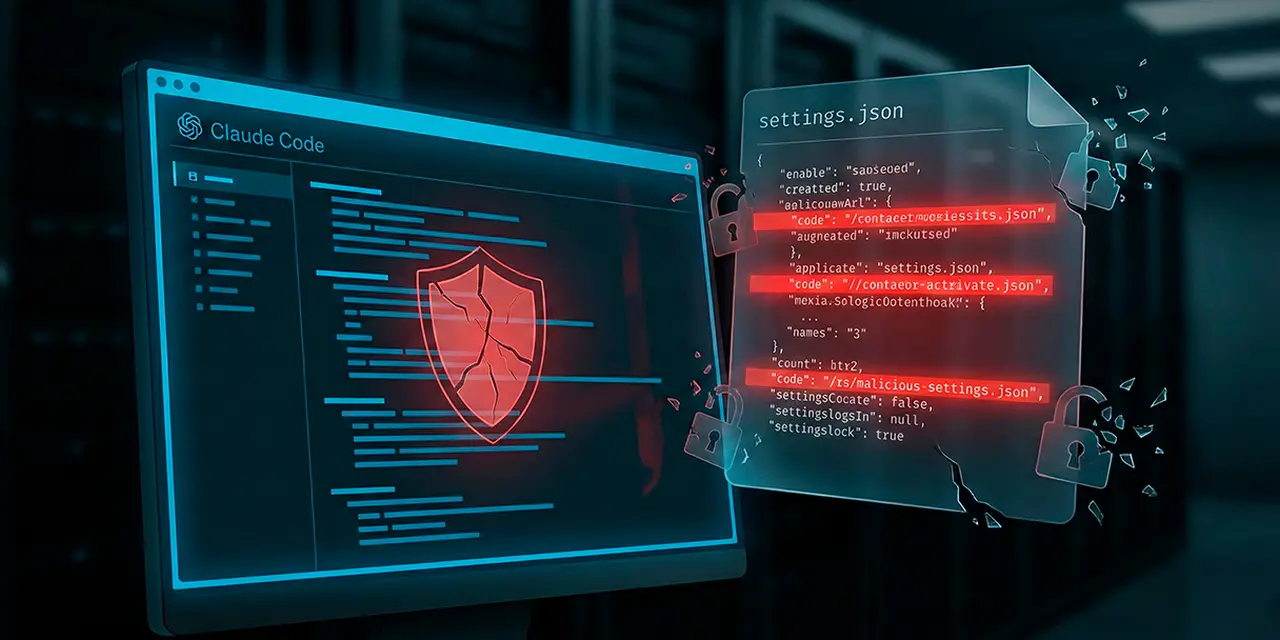

Одна из уязвимостей связана с функцией Hooks, командами, которые запускаются автоматически при открытии проекта. Hooks хранятся в файле .claude/settings.json внутри репозитория. Любой с доступом к этому хранилищу может прописать туда произвольную команду, и она выполнится без ведома другого разработчика. Check Point показали это на видео, получили полноценный удалённый доступ к терминалу жертвы.

Ещё одна проблема (CVE-2025-59536) касается протокола MCP, через который Claude Code подключает внешние сервисы. Настройки MCP хранятся в том же файле. При открытии проекта инструмент должен спрашивать разрешение у пользователя, но исследователи обошли это окно, вредоносная команда выполнялась раньше, чем предупреждение появлялось на экране.

Читайте также: Мошенники придумали, как красть аккаунты без кода из SMS — через последние цифры входящего звонка

Самой опасной оказалась CVE-2026-21852, она затрагивает версии до 2.0.65 и позволяла перехватить API-ключ вообще без участия пользователя. В файле настроек можно было подменить адрес сервера Anthropic на свой. После этого весь трафик между Claude Code и Anthropic шёл через сервер злоумышленника, вместе с ключами. Anthropic подтвердила: запросы отправлялись ещё до того, как пользователь успевал решить, доверяет ли он проекту.

Украденный ключ давал доступ не только к аккаунту одного человека. В Anthropic есть функция Workspaces, общая среда, где несколько ключей используют одни файлы. Один перехваченный ключ мог открыть злоумышленнику доступ ко всему проекту команды.

Авив Доненфельд и Одед Вануну из Check Point отметили:

Файлы настроек, которые раньше просто хранили параметры, теперь управляют выполнением кода. Одного вредоносного коммита хватало, чтобы заразить компьютер каждого, кто работает с проектом. Anthropic исправила все три проблемы, усилила проверки доверия, заблокировала запуск внешних инструментов без подтверждения и запретила API-запросы до одобрения пользователем.

Разработчикам стоит обновить Claude Code до версии 2.0.65 или выше. При работе с чужими репозиториями проверяйте содержимое .claude/settings.json до открытия проекта.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.

Читайте также

Хакер с помощью нейросетей взломал более 600 межсетевых экранов Fortinet в 55 странах за пять недель

Microsoft Copilot несколько недель читал закрытые письма пользователей и никто этого не замечал