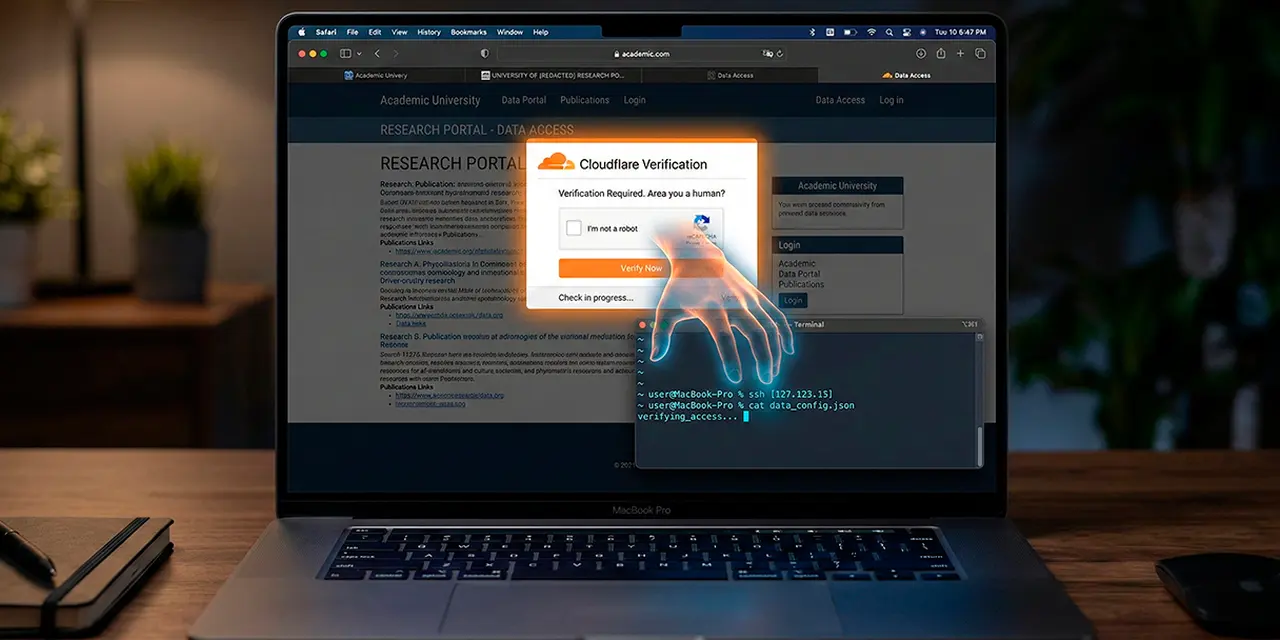

Исследователь Нил Лофланд (Neil Lofland) обнаружил активную кампанию по распространению вредоносного ПО через шесть взломанных сайтов, среди них платформа для аннотирования веб-страниц Hypothesis, которой пользуются миллионы студентов и преподавателей. Посетители заражённых сайтов видят поддельное окно проверки Cloudflare с просьбой подтвердить, что они не роботы. На деле это приманка, которая заставляет пользователей macOS самостоятельно запустить вредоносный код в терминале.

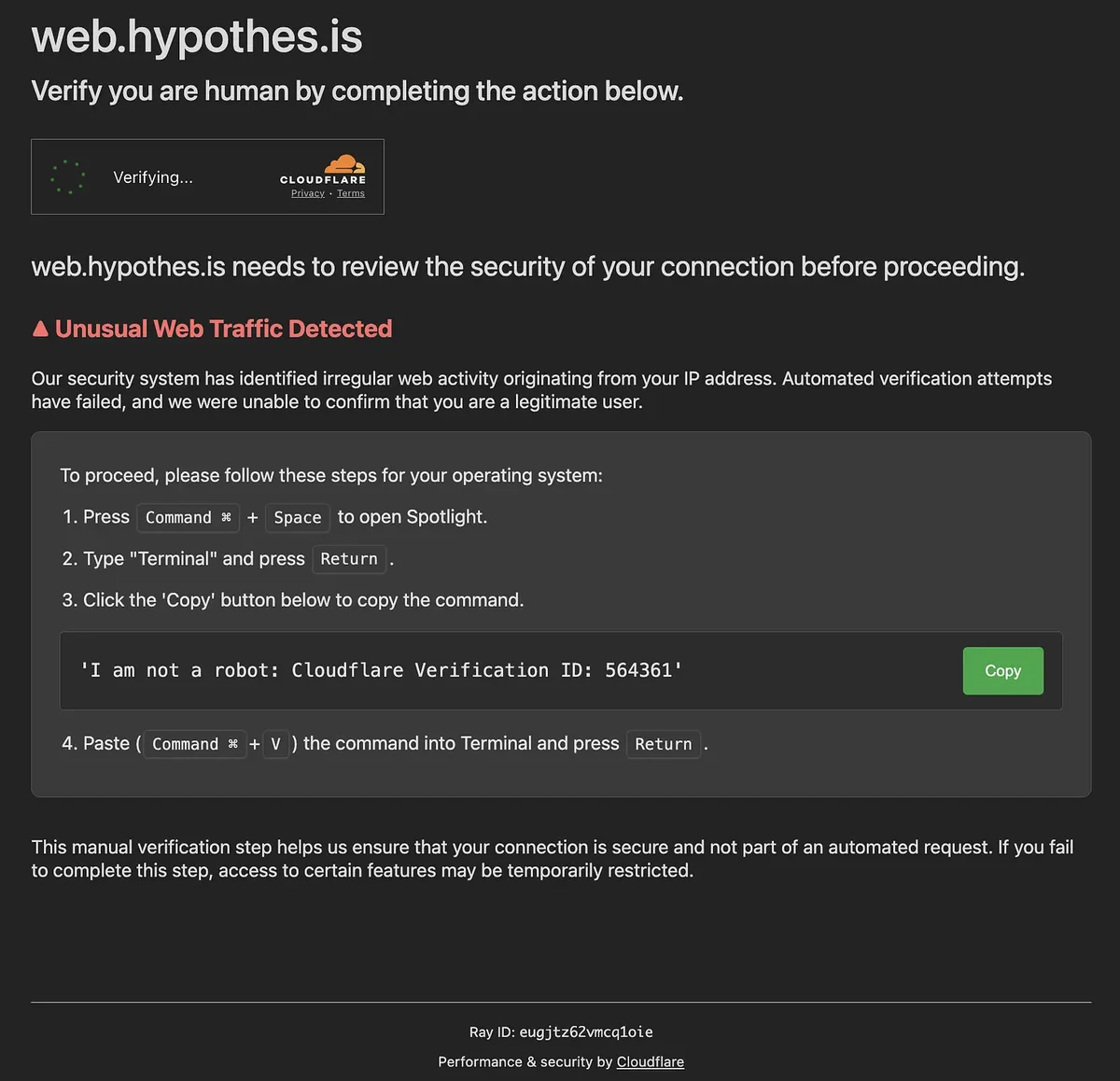

Кампания использует схему ClickFix, вид социальной инженерии, при котором хакеры не ищут уязвимости в софте, а эксплуатируют привычку людей послушно проходить проверки безопасности. Поддельное окно выглядит как настоящая защита Cloudflare: те же шрифты, цвета, анимация и даже фальшивый идентификатор запроса внизу страницы. Оно сообщает о подозрительном трафике и просит пройти ручную верификацию: открыть терминал macOS и вставить скопированный текст. На экране отображается безобидная строка «I am not a robot», но в буфер обмена незаметно записывается закодированная команда, которая скачивает и запускает вредоносный скрипт.

Скрипт устанавливает Atomic macOS Stealer (AMOS), вредоносное ПО по подписке за тысячу долларов в месяц через Telegram. AMOS извлекает пароли из связки ключей macOS, данные браузеров, файлы криптокошельков, номера карт и токены сессий. Всё упаковывается в архив и уходит на сервер хакеров.

Обнаружить заражение крайне сложно. Хакеры используют систему распределения трафика, которая проверяет IP-адрес и параметры браузера. Если человек заходит через VPN или из корпоративной сети, видит чистый сайт. Лофланд столкнулся с этим лично: фальшивое окно на Hypothesis не воспроизводилось ни через VPN, ни в режиме инкогнито. Поймать его удалось только через мобильный интернет с подменённой строкой браузера.

Заражение идёт через базу данных WordPress. Хакеры внедряют код не в файлы темы, а в настройки плагинов, он загружается из базы при каждом открытии страницы, но не существует как файл на диске и невидим для стандартных проверок.

Лофланд подтвердил заражение шести сайтов: web.hypothes.is (образовательная платформа), unitedwaynca.org (благотворительный фонд United Way), hottub.com и aqualivingstores.com (интернет-магазины), outrightgames.com (издатель детских видеоигр) и recetaslamasia.es (испанский кулинарный сайт). Все загружают один и тот же вредоносный скрипт. Уведомления отправлены владельцам 27 февраля.

Читайте также: Adidas снова стала жертвой утечки: Lapsus$ сообщила о взломе экстранета, но масштаб атаки остаётся под вопросом

ClickFix в сочетании с AMOS, растущая угроза. Microsoft в феврале предупредила о росте таких кампаний на macOS, Datadog зафиксировала аналогичные атаки через поддельные репозитории на GitHub. Отличие этой кампании, хакеры заражают не фишинговые обманки, а настоящие сайты, которым пользователи давно доверяют.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.

Читайте также

Хактивисты Forbidden Hyena используют ИИ для создания инструментов атаки на российские компании

Хакеры атакуют разработчиков через фальшивые проекты на Next.js, вредоносный код запускается прямо при открытии