Русский хакер использовал нейросети DeepSeek и Claude, чтобы за пять недель взломать более 600 межсетевых экранов FortiGate в 55 странах. Никаких новых уязвимостей не потребовалось, атака строилась на открытых панелях управления и слабых паролях без двухфакторной аутентификации. ИИ позволил одному человеку с невысокой квалификацией работать в масштабе целой команды.

Кампанию зафиксировали аналитики Amazon Threat Intelligence между 11 января и 18 февраля 2026 года. CJ Moses, директор по безопасности Amazon, назвал происходящее «конвейером для киберпреступности на основе ИИ». Пострадавшие устройства обнаружены в Южной и Юго-Восточной Азии, Латинской Америке, Западной Африке и Северной Европе.

Читайте также: Google: государственные хакеры используют Gemini на всех этапах атак и пытаются клонировать модель

Независимый исследователь, обнаружил открытый сервер хакера в Швейцарии с более чем 1 400 файлами: украденные конфигурации FortiGate, карты Active Directory, дампы учётных данных и сгенерированные нейросетью планы атак. Хакер попросту забыл закрыть доступ к собственной инфраструктуре.

Хакер сканировал интернет в поисках FortiGate с открытыми портами управления (443, 8443, 10443, 4443) и подбирал пароли. После входа скачивал полную резервную копию конфигурации, с учётными данными VPN-пользователей, привязками к LDAP и схемой маршрутизации. Скрипты на Python, связанные с уязвимостью CVE-2019-6693, расшифровывали сохранённые пароли Fortinet и давали доступ к Active Directory.

Читайте также: Zen-AI-Pentest: ИИ-агент, который сам проводит пентест. Что умеет, чего не умеет и стоит ли пробовать

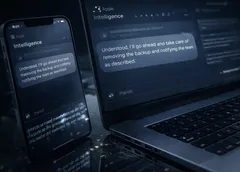

Дальше в дело вступал ИИ. Хакер построил собственный MCP-сервер (Model Context Protocol) под названием ARXON, прослойку на Python между украденными данными и нейросетями DeepSeek и Claude. ARXON передавал информацию о сети в нейросеть и получал пошаговые инструкции: как получить права администратора домена, где искать учётные записи, как продвигаться внутри периметра. В настройках Claude Code было прописано автоматическое выполнение инструментов Impacket, Metasploit и hashcat, без подтверждения каждой команды.

Второй инструмент, CHECKER2 на Go, упакованный в Docker, параллельно подключался к тысячам VPN-точек по украденным конфигурациям. Логи одного запуска показали 2 516 целей в 106 странах. Каждый цикл загружал конфигурацию, пробовал VPN-подключение, строил карту сети и передавал результаты в ARXON.

Среди подтверждённых жертв, промышленная газовая компания в Азии, телеком-оператор в Турции и крупное медиаагентство. После проникновения хакер извлекал NTLM-хеши с контроллеров домена и целенаправленно искал серверы Veeam, поведение, характерное для подготовки к атаке шифровальщиком.

Читайте также: Заменит ли ИИ специалистов по кибербезопасности в 2026 году

Amazon оценивает квалификацию хакера как низкую или среднюю. Столкнувшись с обновлёнными системами или грамотной защитой, тот просто переходил к следующей цели. В коде инструментов видны следы генерации нейросетью: избыточные комментарии, хрупкая логика и примитивная архитектура.

Информация

FortiGate, одни из самых распространённых корпоративных межсетевых экранов. Их конфигурации содержат пароли, маршруты и структуру сети, что делает каждое скомпрометированное устройство точкой входа во внутреннюю инфраструктуру компании.

Amazon рекомендует администраторам FortiGate: убрать панели управления из открытого доступа, включить двухфакторную аутентификацию на всех аккаунтах, не дублировать пароли VPN и Active Directory и отдельно защитить инфраструктуру резервного копирования.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.