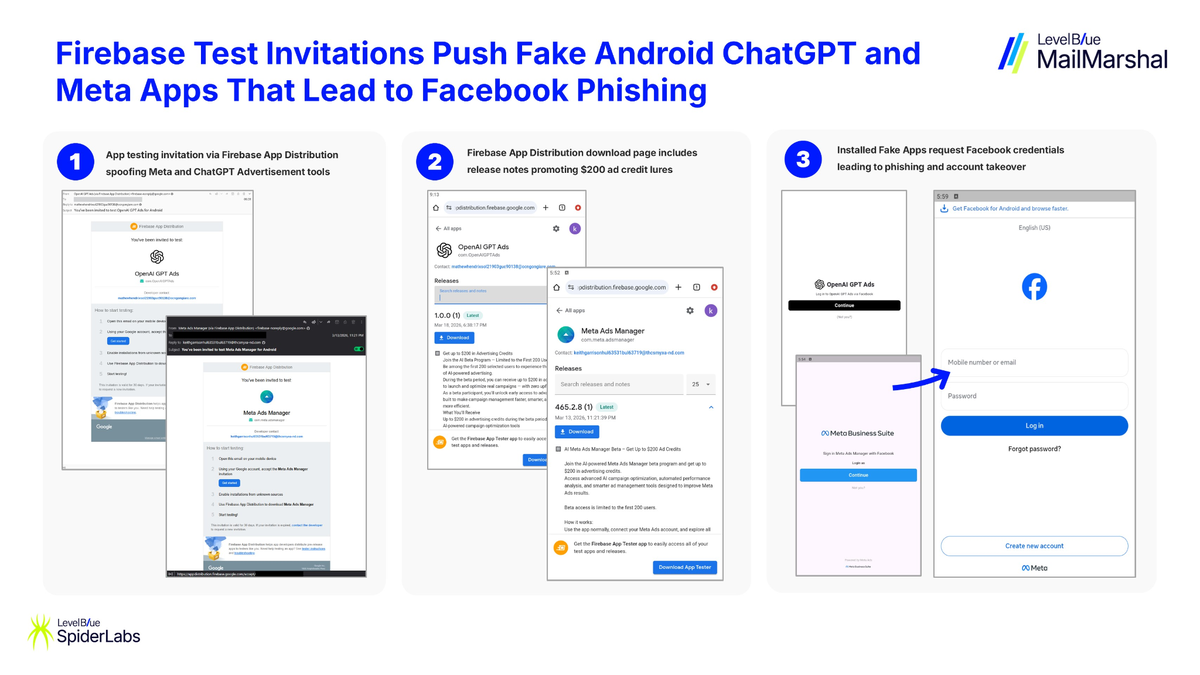

Злоумышленники запустили новую фишинговую кампанию против пользователей Android. В качестве приманки они используют приглашения протестировать ранние версии приложений ChatGPT и инструментов Meta (запрещена в РФ) для рекламы. Главная опасность в том, что письма приходят через реальную инфраструктуру Firebase App Distribution, поэтому сообщение выглядит правдоподобно и у многих не вызывает подозрений. Об этом сообщили исследователи SpiderLabs.

По описанию кампании, пользователю приходит письмо с приглашением протестировать приложение. Важная деталь: Firebase действительно рассылает тестировщикам такие инвайты, когда разработчики распространяют предрелизные сборки через App Distribution. Это подтверждает официальная документация Google Firebase: сервис умеет отправлять приглашения по email с инструкциями по установке и тестированию сборок. Именно на этом механизме и паразитируют атакующие — используя социальную инженерию.

Ключевая особенность атаки в том, что письма, по данным публикации, приходят от firebase-noreply@google.com — то есть с адреса, который связан с легитимным сервисом Google Firebase. Для обычного пользователя это сильный маркер доверия: письмо не похоже на типичный спам с поддельного домена, а ссылка ведёт не на случайный файл на неизвестном сайте, а на привычную инфраструктуру Google.

Сценарий, описанный в публикации, выглядит так:

-

Пользователь получает письмо с предложением протестировать якобы бета-версию ChatGPT или рекламного приложения Meta (запрещена в РФ).

-

После перехода ему предлагают установить APK-файл вне Google Play.

-

После установки приложение показывает экран входа в Facebook (запрещён в РФ), который выглядит как настоящий.

-

Пользователь вводит логин и пароль.

-

Данные уходят злоумышленникам, а их конечная цель — захват аккаунта, в том числе рекламных и бизнес-кабинетов.

Исследователи связали с кампанией названия пакетов com.OpenAIGPTAds, com.opengpt.ads и com.meta.adsmanager. Эти имена специально сделаны похожими на реальные продукты, чтобы усыпить бдительность. При этом важно не путать их с настоящими приложениями: официальное Android-приложение ChatGPT распространяется через Google Play и публикуется OpenAI, а официальный Meta (признана экстремистской и запрещена на территории РФ) Ads Manager в Google Play имеет другой пакет — com.facebook.adsmanager.

В этой схеме злоумышленникам помогает то, что на Android в принципе возможна установка приложений не только из Google Play. Google прямо пишет: для установки из сторонних источников пользователь должен отдельно разрешить такую установку, а мошенники часто пытаются подтолкнуть на это жертву через браузер, мессенджеры и другие каналы.

При этом Google подчёркивает, что Play Protect проверяет приложения, в том числе установленные вне Google Play, и может предупреждать о вредоносных или подозрительных программах. Более того, по данным Google, Play Protect сейчас сканирует более 350 млрд Android-приложений ежедневно, а в 2025 году компания не допустила публикации более 1,75 млн нарушающих правила приложений в Google Play и заблокировала свыше 80 тыс. вредоносных аккаунтов разработчиков. Это не означает, что защита идеальна, но показывает: официальный магазин и встроенные проверки остаются самым безопасным путём установки.

Эта атака нацелена не просто на «любых пользователей Android». Судя по описанию, злоумышленников интересуют прежде всего учётки, особенно те, что связаны с рекламой и бизнес-кабинетами. Если сотрудник компании вводит данные от аккаунта, через который управляется реклама, последствия могут быть вполне прикладными: несанкционированный запуск рекламных кампаний, списание бюджета, доступ к данным о клиентах и страницах бренда.

Для компаний это уже не бытовой фишинг, а риск прямого финансового ущерба и компрометации маркетинговой инфраструктуры.

Что можно проверить прямо сейчас

Есть несколько признаков, на которые стоит смотреть в первую очередь:

1. Канал установки.

Если вам предлагают установить ChatGPT, рекламный кабинет Meta или другое массовое приложение не из Google Play, это уже повод остановиться. OpenAI сама рекомендует искать официальный ChatGPT в Google Play и проверять, что издатель — OpenAI.

2. Повод срочно установить.

Фразы вроде «вас выбрали для раннего доступа», «ограниченное бета-тестирование», «установите срочно» — классическая уловка социальной инженерии. В этой кампании доверие строится не на экзотике, а на том, что предложение выглядит буднично.

3. Ввод учётных данных внутри стороннего APK.

Если приложение, установленное по приглашению, просит ввести логин и пароль, это красный флаг, особенно если приложение скачано не из официального магазина.

4. Просьба разрешить установку из неизвестного источника.

Google отдельно предупреждает, что злоумышленники нередко убеждают пользователей включить установку из неизвестных источников. Это тревожный сигнал.

Что делать пользователям Android

Практический минимум защиты довольно простой:

-

устанавливать ChatGPT и другие массовые приложения только из Google Play;

-

проверять издателя приложения: для ChatGPT это OpenAI;

-

не вводить логины в приложениях, которые пришли через «тестовые приглашения» или APK-файлы;

-

не отключать предупреждения Play Protect и не игнорировать их;

-

включить двухфакторную аутентификацию для аккаунтов и рекламных кабинетов;

-

если приложение уже установлено, удалить его, сменить пароль и завершить активные сессии.

Что делать компаниям

-

предупредить команды маркетинга и SMM о текущей схеме;

-

запретить установку рабочих приложений из APK вне утверждённых каналов;

-

включить обязательную 2FA для аккаунтов Meta;

-

проверить журналы входов и подозрительные рекламные активности;

-

добавить домены и индикаторы из отчёта исследователей в внутренние списки наблюдения и блокировки, но только после собственной проверки, потому что в открытом материале они приведены со ссылкой на исследователей, а не из официального бюллетеня Google.

Опасность в том, что злоумышленники научились использовать доверие к известным брендам и легитимным сервисам доставки приложений, чтобы подсовывать вредоносные APK и красть доступ к аккаунтам. Поэтому базовое правило остаётся прежним: массовые приложения нужно ставить только из официальных магазинов и всегда проверять издателя.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.