Исследователи Rapid7 сообщили о длительной шпионской кампании против телеком-инфраструктуры, в рамках которой злоумышленники закреплялись не на обычных рабочих станциях, а глубоко внутри магистральных и опорных узлов связи. Речь о скрытом доступе к системам, через которые проходит большой объём интернет, голосового и служебного трафика операторов. Кампания связана с китайской nexus-группой Red Menshen, а её цель — долговременное незаметное присутствие в инфраструктуре связи. Это же ранее подтверждали в Cisco Talos, а также вышло совместное предупреждение NSA, CISA, FBI и партнёров по поводу атак на телеком и другую критическую инфраструктуру по всему миру.

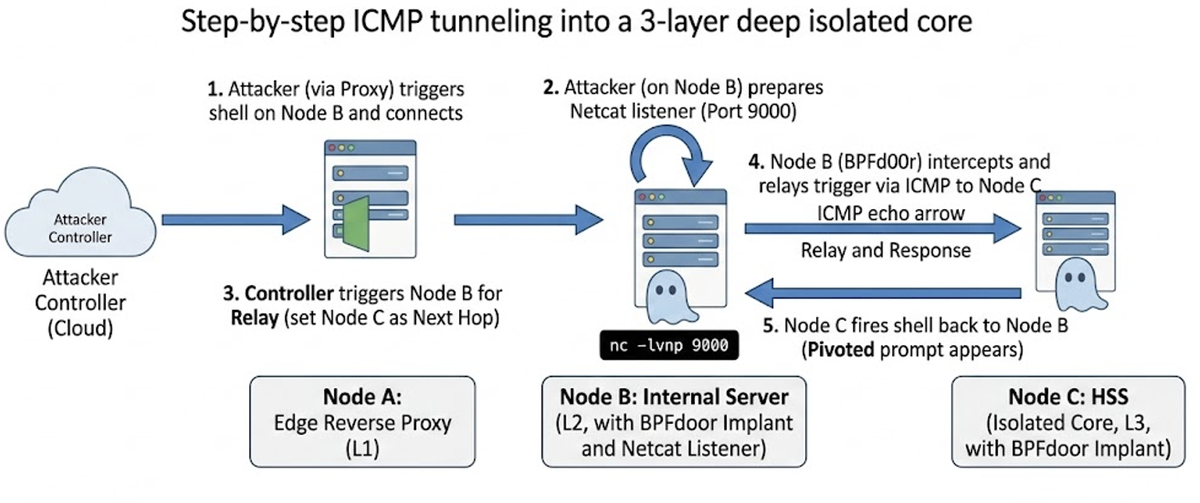

Особенность кампании — использование Linux-бэкдора BPFdoor. Это скрытый механизм доступа, который работает на уровне ядра операционной системы, то есть глубже, чем многие обычные средства мониторинга. В отличие от типичного вредоносного ПО, BPFdoor не держит открытый порт и не сигнализирует в сеть постоянными запросами. Вместо этого он ждёт специально сформированный пакет — так называемый «magic packet», после чего открывает атакующим доступ к системе. Для защитников это особенно опасно: сервер может выглядеть чистым, хотя в нём уже есть скрытый канал управления.

Rapid7 подчёркивает, что новые варианты BPFdoor стали ещё хитрее. Если раньше активация могла строиться на специальном сетевом пакете, то теперь команда запуска может скрываться внутри внешне легитимного HTTPS-трафика. Управляющий сигнал может проходить через обычные обратные прокси, балансировщики нагрузки и веб-экраны, а сработает он уже на стороне скомпрометированного узла после штатной расшифровки трафика. Это ещё сильнее усложняет обнаружение, потому что вредоносная активность маскируется под нормальный защищённый обмен трафиком.

Интерес атакующих сосредоточен не только на классических ИТ-системах оператора, но и на сигнальной плоскости сетей связи. В отчёте упоминается работа с SCTP — это транспортный протокол, который широко используется в телеком-среде, включая элементы 4G и 5G. При доступе к такому трафику злоумышленники могут оказаться рядом с системами, которые отвечают за маршрутизацию вызовов, регистрацию устройств в сети, управление перемещением абонентов и идентификационные данные.

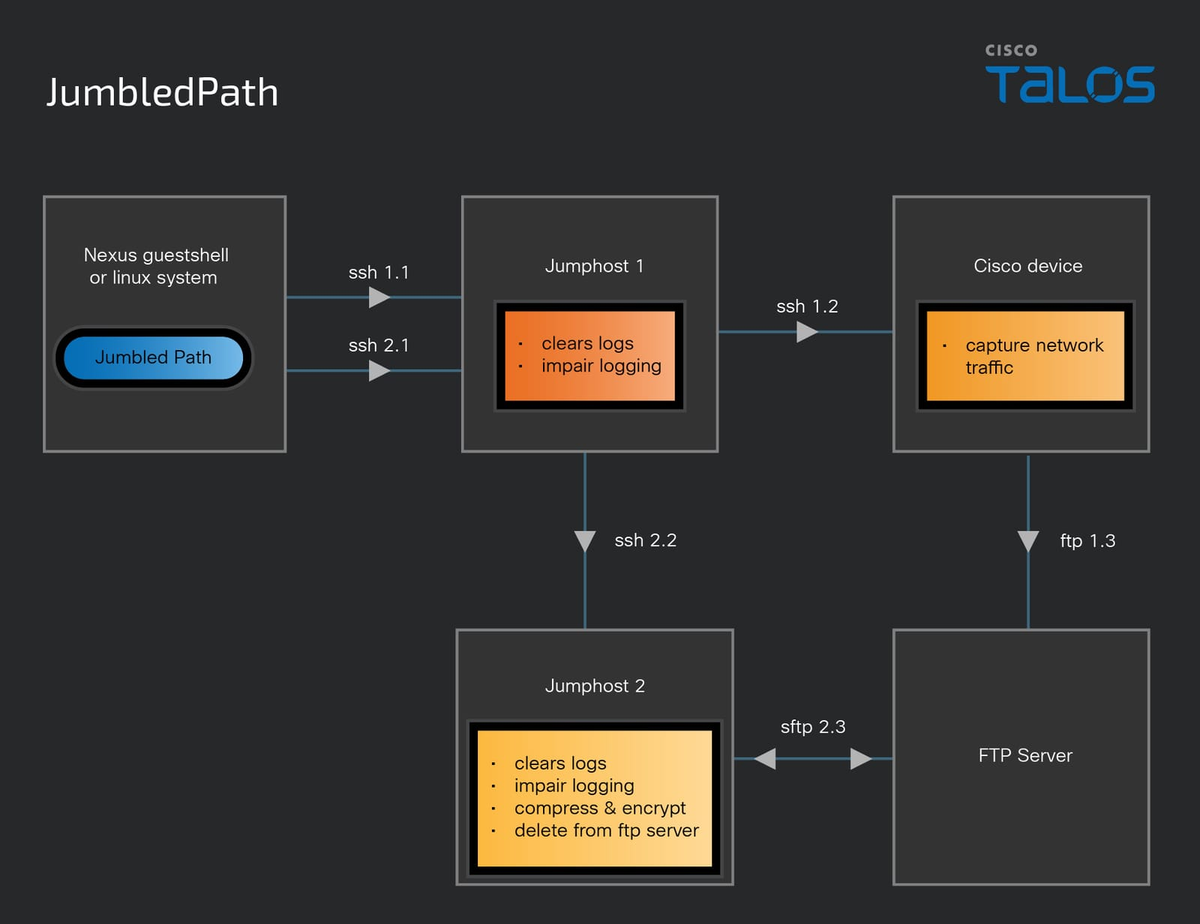

Путь обычно начинается не в ядре телеком-сети, а на её внешнем периметре: через интернет-доступные сервисы и пограничные устройства. Среди типовых целей названы VPN-шлюзы, сетевые устройства Cisco и JunOS, межсетевые экраны Fortinet, хосты VMware ESXi, устройства Palo Alto и веб-платформы вроде Apache Struts. Совместное предупреждение NSA и партнёров дополняет эту картину: по их данным, злоумышленники активно используют уже известные уязвимости в сети, включая бреши в Ivanti, PAN-OS и Cisco IOS XE, а также модифицируют маршрутизаторы и используют контейнеры на сетевых устройствах для скрытности и закрепления. При этом Cisco Talos отмечала, что во многих расследованных случаях начальный доступ получали не через новую уязвимость нулевого дня, а через украденные легитимные учётные данные.

И Rapid7, и Cisco Talos, и совместный advisory госструктур описывают более широкий сценарий: злоумышленники комбинируют известные уязвимости, слабую защиту пограничных устройств, компрометацию учётных данных, перехват служебного трафика и скрытое перемещение между системами. Cisco Talos сообщала, что в одном из случаев атакующие сохраняли доступ более трёх лет. Атаки затрагивали не только телеком, но и транспорт, гостиничный сектор, госструктуры и другие критические отрасли.

Так под угрозой оказываются не только сами операторы связи, но и все, кто от них зависит. Магистральная телеком-инфраструктура — это не один сервер и не один сайт, а транспортный слой, через который идут большие объёмы коммуникаций. Если злоумышленник закрепился так глубоко, он получает не просто точку входа, а возможность долго наблюдать сеть, собирать конфигурации, учётные данные, служебные ключи и сведения о том, как устроены каналы связи.

Rapid7 выпустила открытый скрипт для поиска активности BPFdoor и советует расширять видимость глубже обычного уровня EDR и классического сетевого мониторинга — в сторону ядра ОС, фильтрации пакетов и маскировки системных сервисов. NSA, CISA, FBI и партнёры в своём документе рекомендуют не ограничиваться быстрым закрытием уязвимости, а сначала понять масштаб доступа атакующих, поскольку преждевременные заметные действия могут осложнить полное вытеснение злоумышленника из сети.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.