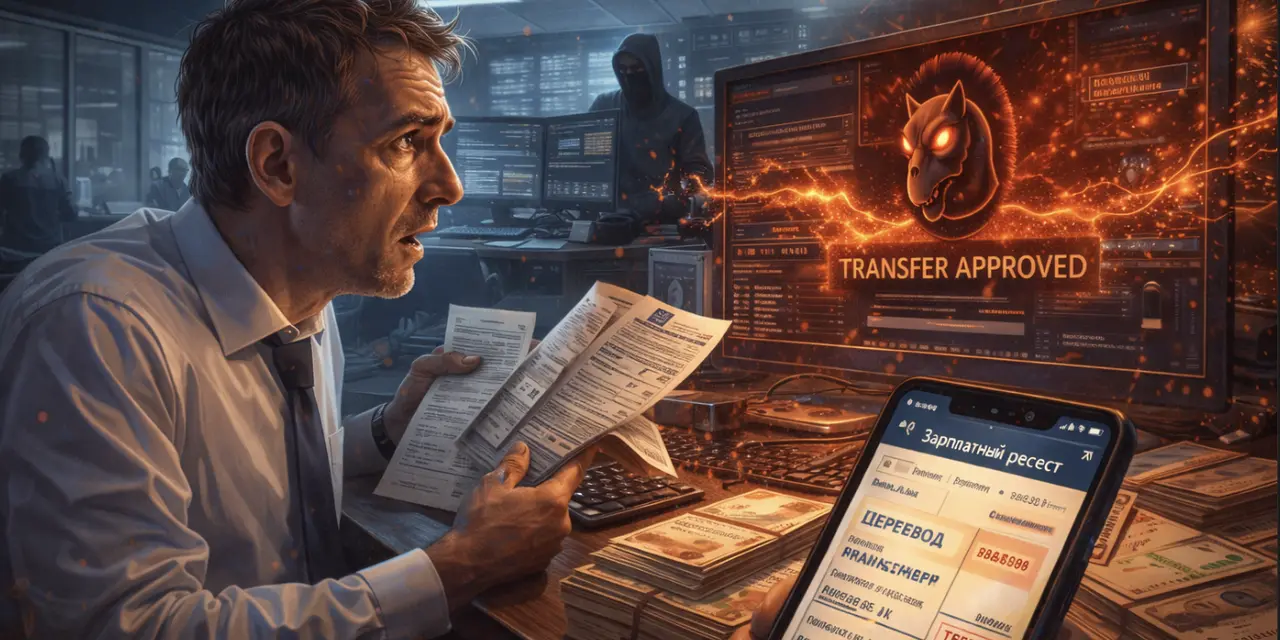

Финансово мотивированная группировка Hive0117 начала использовать новую схему кражи денег у российских компаний через системы дистанционного банковского обслуживания. По данным F6, в феврале и марте 2026 года злоумышленники рассылали вредоносные письма бухгалтерам, заражали их компьютеры трояном DarkWatchman, получали доступ к системам ДБО (дистанционное банковское обслуживание) и выводили деньги на счета дропов. Формально такие операции выглядели как обычное перечисление зарплаты по реестру.

Главная особенность этой кампании — в способе вывода средств. Если раньше атаки на ДБО чаще ассоциировались с прямыми подозрительными платежами, то здесь злоумышленники оформляли переводы как выплаты сотрудникам. В реестре указывались не реальные получатели, а счета дропов. По оценке F6, такая схема помогает обходить часть антифрод-проверок, потому что внешне платежи выглядят как штатная зарплатная операция.

Вредоносные письма отправили более чем в 3000 российских организаций. Целевой аудиторией были в первую очередь сотрудники финансовых подразделений. В марте интенсивность и масштаб рассылок заметно выросли. Темы писем подбирали под рутину бухгалтерии: «Акт сверки», «Счёт на оплату», «Уведомление об окончании срока бесплатного хранения». Письма отправлялись в том числе с предположительно скомпрометированных почтовых ящиков.

Внутри таких писем находился RAR-архив, защищенный паролем. Сам пароль указывали в тексте письма — это старая, но по-прежнему рабочая схема обхода фильтров почтовой безопасности и антивирусной проверки вложений. Если пользователь открывал архив и запускал вложенный файл, на компьютере устанавливался DarkWatchman RAT — троян удаленного доступа, который Hive0117 использует как основной инструмент для скрытого управления зараженной машиной.

DarkWatchman позволяет злоумышленникам выполнять команды на зараженном компьютере, загружать другие вредоносные программы, заниматься шпионажем и развивать атаку дальше по сети. Для группы Hive0117 это фирменный инструмент. Hive0117 действует с конца 2021 года, атакуя финансовые отделы компаний из разных отраслей. Среди целей, помимо России, исследователи ранее видели организации в Литве, Эстонии, Беларуси и Казахстане.

После заражения бухгалтерского компьютера злоумышленники получали доступ к системе ДБО и переходили к самой ценной части атаки — выводу денег. По подсчетам F6, средний ущерб от успешной атаки по этой схеме составил около 3 млн рублей, а максимальный превысил 14 млн рублей.

F6 рекомендует банкам усилить контроль зарплатных реестров на стороне транзакционного антифрода, а компаниям — защищать рабочие станции с ДБО, ограничивать им доступ в интернет и не оставлять токены электронной подписи подключенными к компьютеру. В F6 уже предупреждали, что такие атаки были ожидаемы в 2026 году. В собственном отчете о киберугрозах компания прогнозировала высокую активность злоумышленников, работающих по сценарию атак на ДБО.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.