13 апреля исследователи из Calif опубликовали разбор эксперимента, в котором OpenAI Codex помог довести атаку на Samsung Smart TV до получения прав root — то есть максимального уровня доступа в системе. Но ИИ не получил контроль над телевизором «с нуля». Исследователи заранее дали системе начальное выполнение кода внутри браузера телевизора, а задача состояла в другом — превратить этот ограниченный доступ в полный контроль над устройством.

Codex работал не в свободном режиме, а в подготовленной исследовательской среде. Ему дали доступ к журналам работы, к исходникам подходящей версии прошивки Samsung и к управляющей машине, через которую можно было собирать вспомогательные программы и отправлять команды на телевизор. При этом система должна была учитывать ограничения Tizen: неподписанные программы нельзя было просто запускать с диска, поэтому исследователи заранее подготовили способ исполнять их из памяти.

Ключевая часть истории связана с архитектурной ошибкой в драйверах. В опубликованном разборе говорится, что Codex быстро обратил внимание на несколько ntk*-устройств, доступных из браузерного контекста. Дальше, сверяя поведение живой системы с исходниками, он пришёл к выводу, что один из драйверов позволял непривилегированному процессу получить доступ к физической памяти, а вспомогательный интерфейс упрощал проверку этого доступа. После этого задача свелась уже не к обходу сложной защиты исполнения, а к поиску и изменению нужных структур в памяти ядра.

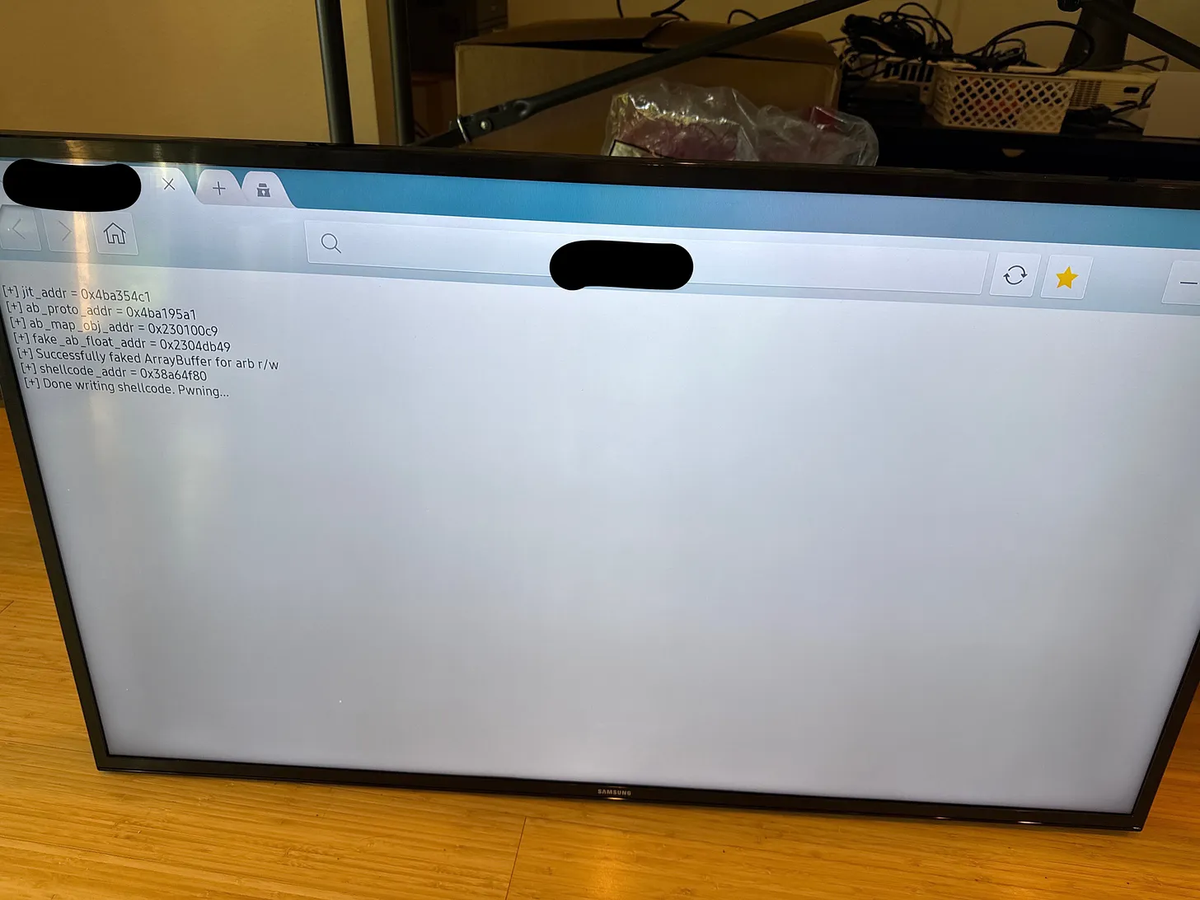

Авторы эксперимента отмечают, что система не просто выдвинула гипотезу по исходникам, а последовательно проверяла её на устройстве. Сначала ИИ подтвердил, что примитив доступа к памяти действительно работает в реальной среде, затем нашёл объект, отвечающий за учётные данные текущего процесса браузера, и в финале добился того, что процесс стал работать с идентификатором uid=0, то есть с правами root. В логах, опубликованных Calif, итог прямо зафиксирован командой id, вернувшей uid=0(root).

Но называть этот эксперимент полностью автономным было бы неверно. Сами авторы пишут, что несколько раз вмешивались в работу Codex, когда тот уходил в сторону, ошибался в предположениях или зависал на неудачной тактике. Они признают, что без таких корректировок сессия могла не дойти до конца. Модель смогла пройти длинную цепочку постэксплуатации — от анализа исходников и журналов до рабочей эскалации привилегий на реальном устройстве.

В сертификационном отчёте Smart TV Security Solution V7.0 for Samsung Knox говорится, что защитный контур Samsung для Smart TV должен проверять целостность ядра Tizen и блокировать запуск несанкционированных веб-приложений. То есть описанный эксперимент важен не только сам по себе, но и как пример того, что практическая цепочка атаки сумела обойти защитные допущения, на которых строится модель безопасности устройства.

В феврале Bishop Fox сообщала о слабом месте в Tizen на телевизорах Samsung, которое позволяло обойти ограничения доступа к операционной системе при определённых условиях, в том числе при включённом режиме разработчика. Там риск для массового пользователя оценивали как ограниченный, но сам факт обхода защитной модели уже тогда вызывал вопросы. На этом фоне новая работа Calif выглядит как ещё один сигнал: если у атакующего уже есть даже ограниченный доступ, ИИ-инструменты всё лучше справляются с последующим поиском маршрута к полному контролю.

Ещё одна важная деталь — публикация сопровождалась ссылками на write-up и PoC-материалы в GitHub-репозитории Calif. Это значит, что речь идёт о воспроизводимом исследовательском кейсе с технической документацией.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.