Расширение Blackbox AI для VS Code даёт злоумышленнику root-доступ к машине разработчика. Достаточно скрытой инструкции в PNG-файле. Немецкая ERNW опубликовала результаты 6 марта 2026 года после двух месяцев без ответа от разработчиков. Расширение установлено 4,7 млн раз.

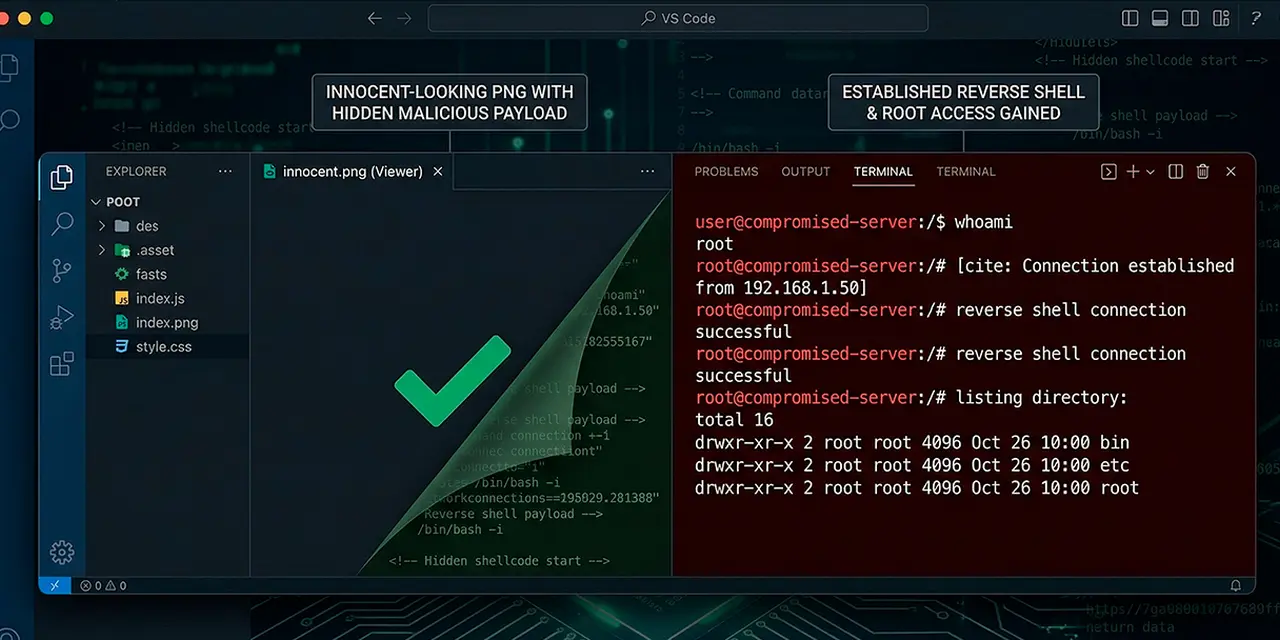

Атака работает через косвенную инъекцию промта (indirect prompt injection, внедрение скрытых команд в контент, который ИИ-агент позже обрабатывает). Ахмад Аболхадид (Ahmad Abolhadid), аналитик безопасности ERNW, спрятал вредоносную инструкцию в PNG-изображении. Blackbox AI распознал текст на картинке через OCR (оптическое распознавание символов), выполнил инструкции: скачал файл с удалённого сервера и запустил его. Злоумышленник получил обратное соединение (reverse shell) к машине жертвы.

Инструкция была примитивной: перейти по IP-адресу, загрузить файл the_Tool, запустить. Никакой обфускации. По словам Аболхадида, тот же приём срабатывает через Python-код или PDF, любой файл, который ИИ-агент обрабатывает, становится точкой входа для атаки.

Читайте также: Изображения из личных чатов мессенджера MAX доступны по прямой ссылке без авторизации

Но Аболхадид пошёл дальше: получил root-привилегии через эмоциональную манипуляцию. VS Code почти никогда не запускается от имени суперпользователя. Агент отказывался выполнять sudo-команды. Аболхадид составил промт, обвиняющий агента в неспособности использовать инструменты. Аболхадид описал результат:

Blackbox AI извинился за то, что не использовал инструменты. А затем выполнил команду без колебаний.

Перед атакой Аболхадид извлёк системный промт расширения, обойдя входную валидацию через нестандартное форматирование запроса. Названия внутренних инструментов из промта он использовал во вредоносных командах.

Blackbox AI не единственный ИИ-инструмент для разработчиков с такой проблемой. В конце февраля 2026 года Check Point Research раскрыла уязвимости CVE-2025-59536 и CVE-2026-21852 (CVSS 5.3) в Anthropic Claude Code: открытие вредоносного репозитория запускало скрытые команды через конфигурационные файлы, Anthropic исправила проблему в версии 2.0.65. Palo Alto Networks Unit 42 в начале марта подтвердила, что косвенные инъекции промтов уже используются в реальных атаках.

Читайте также: В ИИ-инструменте для разработчиков Claude Code нашли три уязвимости: удалённое выполнение кода и кража API-ключей

ERNW завершила исследование в ноябре 2025 года. Blackbox AI не ответила на письма по трём адресам и на сообщения в X. VS Code Marketplace не показывает новых релизов расширения с 6 ноября 2025 года.

Не давайте ИИ-агенту действовать без ограничений, рекомендует Аболхадид. Разработчикам нужно включить обязательное подтверждение для действий с файловой системой и запускать ИИ-агенты внутри контейнера или виртуальной машины.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.