В инфраструктуре хостинга всплыла одна из самых опасных уязвимостей последних лет — и её уже активно используют. Речь о CVE-2026-41940 в cPanel и WHM: баг позволяет зайти в систему без пароля и получить полный контроль над сервером.

cPanel выпустила исправление 28 апреля 2026 года, но к этому моменту атаки уже шли. Хостинг-провайдеры фиксировали попытки эксплуатации ещё в феврале — задолго до публичного раскрытия.

Уязвимость получила почти максимальную оценку — 9.8 по CVSS. Она позволяет обойти механизм входа и получить доступ к WHM — это административная панель сервера, где управляются сайты, базы данных, почта и DNS.

По данным Rapid7 и открытых сканирований Shodan, в зоне риска оказались около 1,5 млн публично доступных инсталляций cPanel.

Ошибка находится в обработке сессий. Сервер создаёт файл сессии ещё до проверки пароля. Атакующий подсовывает вредные данные в HTTP-заголовок, внедряет управляющие символы (CRLF-инъекция), заставляет сервер записать «поддельную» сессию. После этого система считает пользователя уже авторизованным администратором. Результат — полный доступ к серверу без учётных данных.

Первые атаки были точечными, но ситуация быстро изменилась. Исследователи и отраслевые отчёты отмечают массовые попытки входа на уязвимые панели, развёртывание вредоносного ПО, подготовку инфраструктуры под вымогателей Отдельные источники указывают, что уязвимость уже начали использовать в атаках с шифровальщиками, включая кампании с вымогательским ПО.

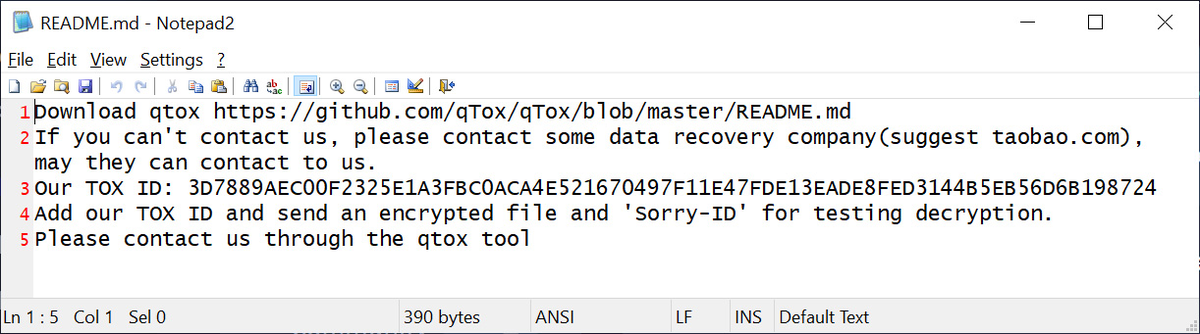

Многочисленные источники сообщили BleepingComputer, что хакеры используют уязвимость cPanel с четверга для взлома серверов и развертывания основанного на Go Linux шифратора для программы-вымогателя "Sorry”.

Поступало множество сообщений о сайтах, пострадавших от атак, в том числе на форумах BleepingComputer , где одна из жертв поделилась образцами зашифрованных файлов и содержимым записки с требованием выкупа.

С тех пор были выявлены многочисленные случаи эксплуатации уязвимостей и атак программ-вымогателей, сотни скомпрометированных сайтов уже проиндексированы Google.

После получения доступа злоумышленник может скачать базы данных, внедрить бэкдор, изменить конфигурацию серверов и развернуть ransomware Фактически компрометация cPanel означает компрометацию всех сайтов на сервере.

Крупные провайдеры начали экстренные меры ещё до выхода патча. Например, Namecheap временно блокировал доступ к портам cPanel. Другие хостеры ограничивали доступ к интерфейсам управления, а CISA добавила уязвимость в каталог активно эксплуатируемых. cPanel уже выпустила обновления для всех поддерживаемых веток и настоятельно требует немедленной установки.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.