Исследователи описали новый троян удалённого доступа ResokerRAT, который использует Telegram Bot API как канал управления заражёнными компьютерами на Windows. Вредонос использует токен бота и идентификатор чата, после чего постоянно опрашивает Telegram на предмет новых команд. Перед отправкой собранные данные дополнительно кодируются через URL encoding, чтобы трафик выглядел менее подозрительно для сетевых фильтров. В этом и заключается его главная особенность: вместо обычного управляющего сервера злоумышленники задействуют легальный и массовый сервис, через который вредонос получает команды и отправляет данные обратно.

Читайте также: Уязвимость в Telegram есть в базе ZDI, но с оценкой путаница: мессенджер всё отрицает

Согласно разбору исследователей k7 security lab, вредонос распространяется как исполняемый файл Resoker.exe. После запуска он начинает работать фоново и пытается закрепиться в системе, добивается повышения прав и готовится принимать команды извне. Среди заявленных возможностей — создание снимков экрана, загрузка дополнительных файлов, вмешательство в настройки защиты Windows и блокировка диагностических инструментов вроде «Диспетчера задач».

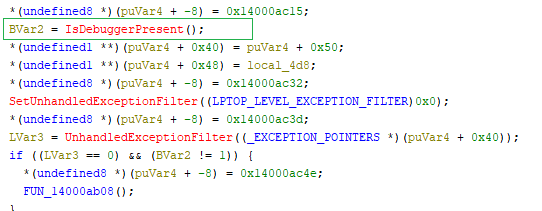

Для защиты от повторного запуска второй копии троян создаёт Global\ResokerSystemMutex. Это стандартный для вредоносных программ приём: мьютекс нужен как «замок», чтобы в памяти одновременно не работало несколько одинаковых экземпляров. Кроме того, ResokerRAT использует функцию IsDebuggerPresent, чтобы понять, не пытается ли кто-то разбирать его поведение в отладчике. Обнаружив отладчик, вредонос вызывает исключение и мешает анализу.

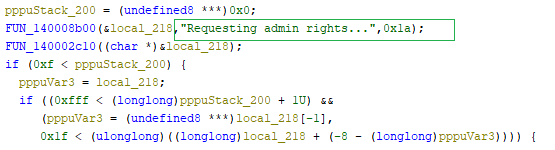

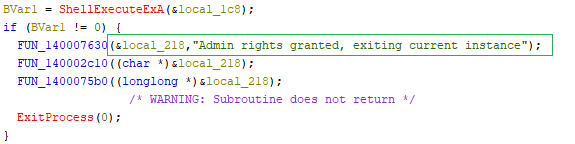

А ещё троян пытается получить права администратора. По данным публикации, он перезапускает себя через ShellExecuteExA с параметром runas, то есть просит повышенные привилегии Windows. Если это удаётся, начальный процесс завершается, а дальше работает версия с более широкими возможностями. Если не удаётся, сообщение об ошибке уходит злоумышленнику через Telegram-бота.

ResokerRAT перебирает запущенные процессы и завершает программы, которые помогают пользователю или исследователю заметить неладное: Taskmgr.exe, Procexp.exe и ProcessHacker.exe.

Закрепление в системе реализовано через обычный для Windows механизм автозапуска. После команды /startup троян записывает путь к своему исполняемому файлу в ветку реестра HKCU\Software\Microsoft\Windows\CurrentVersion\Run под именем Resoker. Это означает, что после перезагрузки компьютера вредонос должен стартовать автоматически. После этого управляющему оператору, по данным анализа, отправляется подтверждение «Added to startup».

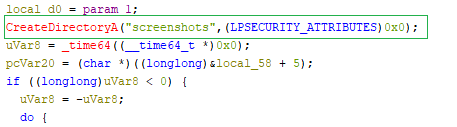

Особенно неприятной выглядит команда /screenshot. После неё троян создаёт каталог Screenshots и запускает скрытый сценарий PowerShell, который делает полный снимок экрана и сохраняет его в PNG, не показывая пользователю никаких окон.

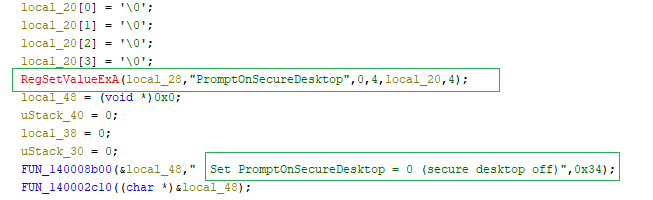

Ещё одна команда, /uac-min, по описанию снижает уровень контроля учётных записей: меняет параметр ConsentPromptBehaviorAdmin на 0 и отключает защищённый рабочий стол, при этом внешне UAC может выглядеть будто бы включённым.

В марте 2026 года ФБР предупреждало о другой вредоносной активности, где Telegram использовался как инфраструктура для управления и доставки вредоносных команд. Поэтому если вы обнаружили, что в сети внезапно появляется неизвестный процесс, который общается с api.telegram.org, ломает доступ к «Диспетчеру задач» и прописывает себя в автозапуск через ветку Run, это уже повод изолировать машину и проводить расследование. Именно такие признаки исследователи называют основными индикаторами для обнаружения ResokerRAT.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.