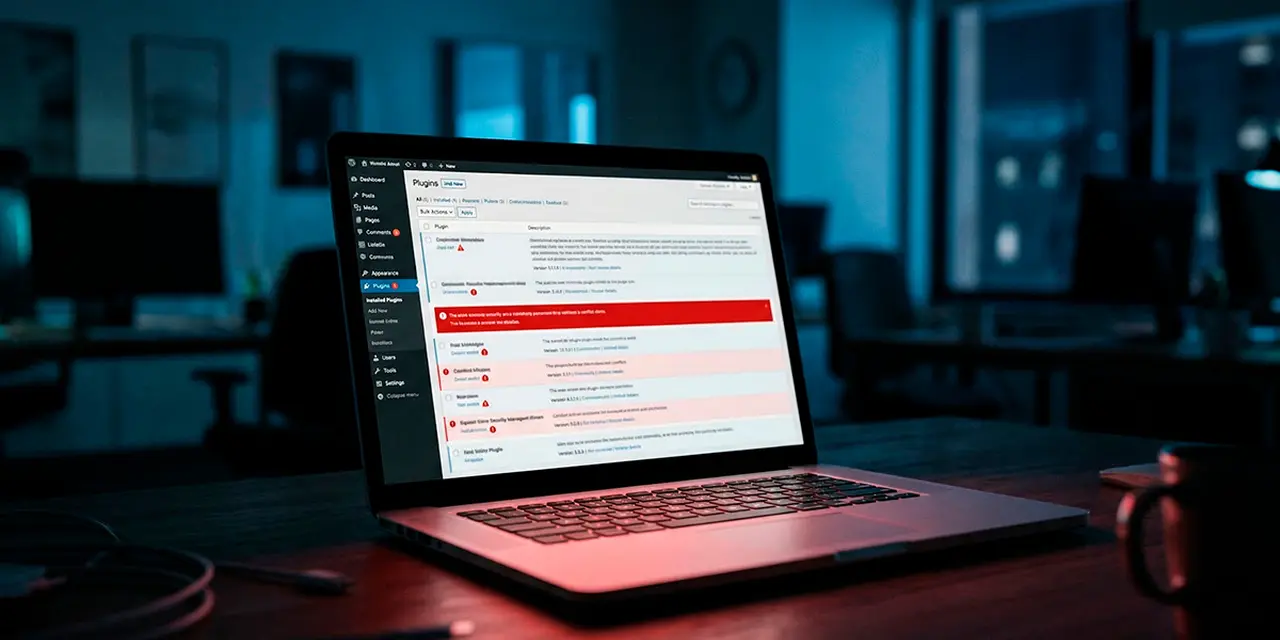

82 новых уязвимости опубликованы 19 марта 2026 года. 31 затрагивает продукты корпоративной и веб-инфраструктуры. Три ошибки получили критическую оценку (CVSS 9.3–9.8) и не имеют патча на момент публикации. Все три находятся в расширениях WordPress, все эксплуатируются без аутентификации.

Критические: WordPress без патча

Расширение WooCommerce Wholesale Lead Capture от Rymera Web Co содержит ошибку повышения привилегий (CVE-2026-27542, CVSS 9.8). Злоумышленник без аутентификации может получить права администратора WordPress. Ошибка не связана с повреждением памяти или SQL-инъекцией. Расширение неверно назначает привилегии при регистрации (CWE-269, некорректное назначение прав). Получив административный доступ, злоумышленник может установить бэкдор, выгрузить заказы и данные покупателей WooCommerce, внедрить код перехвата платежей.

В тот же день Rymera Web Co получила ещё две записи в NVD. CVE-2026-27540 (CVSS 9.0) позволяет загружать произвольные файлы без ограничений в том же расширении. CVE-2026-27541 (CVSS 7.2) в расширении Wholesale Suite даёт менеджерам магазина возможность повыситься до администратора. Три ошибки от одного разработчика за один день указывают на системные проблемы с авторизацией во всём семействе Wholesale Suite.

ThimPress BuilderPress версий ≤2.0.1 содержит ошибку включения локальных файлов PHP (CVE-2026-27065, CVSS 9.8). Расширение передаёт пользовательский ввод напрямую в конструкцию include без фильтрации обхода каталогов. Злоумышленник может прочитать файл wp-config.php с учётными данными базы, секретными ключами и солями аутентификации. В сочетании с отравлением журналов (log poisoning) ошибка превращается в удалённое выполнение кода.

WP-Firewall опубликовал предупреждение ещё 14 марта. В NVD запись появилась только 19 марта. Администраторы, полагающиеся исключительно на NVD, семь дней не знали об ошибке.

Cozmoslabs Profile Builder Pro версий ≤3.13.9 подвержен слепой SQL-инъекции (CVE-2026-27413, CVSS 9.3). Исследователь 0xd4rk5id3 обнаружил ошибку по программе вознаграждений Patchstack. Profile Builder Pro управляет регистрацией и профилями пользователей на более чем 50 000 сайтов (данные WordPress.org). Слепая инъекция медленнее обычной, но автоматизированные инструменты (sqlmap) извлекают полную базу с помощью булевых или временные запросы.

Ни одна из трёх критических ошибок не имеет патча на момент публикации. Администраторам сайтов с WooCommerce Wholesale Lead Capture, BuilderPress или Profile Builder Pro следует немедленно отключить эти расширения до выхода обновлений.

SSRF в менеджерах проектов и отказ в обслуживании PostgreSQL

Менеджер проектов Kan версий ≤0.5.4 подвержен SSRF (Server-Side Request Forgery, подделка запросов на стороне сервера). Ошибка CVE-2026-32255 (CVSS 8.6) находится в точке /api/download/attatchment (опечатка в оригинальном коде). Она не требует аутентификации и не проверяет URL. Сервер выполняет запрос к любому адресу, включая точки получения метаданных облачных служб (169.254.169.254 на AWS, GCP, Azure), и возвращает полный ответ. Исправлено в версии 0.5.5.

Аналогичная ошибка SSRF появилась в марте 2026 ещё в двух менеджерах проектов. Plane (CVE-2026-30242, CVSS 8.5, 6 марта) и Wekan (CVE-2026-30844) содержат ту же ошибку. Все три приложения получают URL от пользователя при загрузке вложений и передают его серверному fetch() без проверки.

Три SSRF в трёх менеджерах проектов за один месяц, все с одинаковой причиной. Разработчики инструментов совместной работы системно воспринимают загрузку вложений по URL как безобидную функцию. На практике она открывает прямой путь к метаданным облачных служб и внутренним сервисам.

Библиотека pgproto3 для Go реализует проводной протокол PostgreSQL и используется драйвером pgx. Функция DataRow.Decode не проверяет длину полей (CVE-2026-4427, CVSS 7.5). Отрицательное значение вызывает панику (аварийную остановку) из-за выхода за границы среза. Red Hat присвоил категорию Important. Вторая ошибка в той же библиотеке (GHSA-jqcq-xjh3-6g23) допускает неограниченное выделение памяти при формировании сообщений. pgproto3/pgx используют группы соединений, промежуточные серверы и приложения облачной инфраструктуры. Исправлено в pgproto3 v2.3.3.

Читайте также: Атака на Stryker: хакеры стёрли 95% устройств через Microsoft Intune без вредоносного ПО

OpenClaw: пять внедрений команд в ИИ-агенте

OpenClaw, среда выполнения для ИИ-агентов с открытым кодом, получила пять записей о внедрении команд на Windows-системах. CVE-2026-31994 и CVE-2026-22176 (CVSS 6.9) позволяют внедрять команды при создании запланированных сценариев. CVE-2026-32000 и CVE-2026-31995 (CVSS 5.8) затрагивают выполнение дополнений и механизм резервного копирования. CVE-2026-31999 (CVSS 5.8) использует подмену рабочего каталога. Все исправлены в версиях 2026.2.19 и 2026.3.1.

Шестая ошибка серьёзнее остальных. CVE-2026-31998 (CVSS 8.3) обходит авторизацию в расширении Synology Chat. Если параметр dmPolicy установлен на allowlist, но список allowedUserIds пуст, система пропускает любого отправителя. Злоумышленник с доступом к Synology Chat может запустить произвольные инструменты от имени ИИ-агента.

За март 2026 OpenClaw набрал не менее 15 записей о безопасности. Среди них обход авторизации в интеграциях со Slack, Microsoft Teams, Feishu и LINE, раскрытие учётных данных в кодах установки и обход списка разрешённых исполняемых файлов.

Во всех случаях авторизация «падает в открытое состояние». Пустая или отсутствующая конфигурация правил открывает доступ вместо того, чтобы блокировать его.

Для среды выполнения ИИ-агентов, способной запускать системные команды и вызывать внешние инструменты, авторизация, которая пропускает всех при пустой конфигурации, означает проектную ошибку. Не ошибку реализации, а ошибку архитектуры.

PX4: переполнение буфера в автопилоте дронов по MAVLink

Автопилот PX4 версий ≤1.17.0-rc2 содержит переполнение буфера в стеке (CVE-2026-32743, CVSS 6.5). Буфер LogEntry.filepath рассчитан на 60 байт, но функция sscanf разбирает путь к журналу без ограничения длины. Злоумышленник с доступом к каналу MAVLink создаёт вложенные каталоги через MAVLink FTP, затем запрашивает список журналов. Задача MAVLink на контроллере полёта аварийно завершается, полётный контроллер теряет телеметрию и управление.

В марте 2026 PX4 получил пять записей о безопасности, все по протоколу MAVLink. Среди них обращение к освобождённой памяти по SERIAL_CONTROL (CVE-2026-32724), переполнение буфера в разборщике CRSF RC (CVE-2026-32706) и обход каталогов через MAVLink FTP (CVE-2026-32709).

Протокол MAVLink не имеет встроенной аутентификации и шифрования.

Сводная таблица

| CVE | Продукт | Тип | CVSS | Аутент. | Патч |

|---|---|---|---|---|---|

| CVE-2026-27542 | WooCommerce Wholesale Lead Capture ≤1.17.8 | Повышение привилегий | 9.8 | Нет | Нет |

| CVE-2026-27065 | ThimPress BuilderPress ≤2.0.1 | Включение локальных файлов PHP | 9.8 | Нет | Нет |

| CVE-2026-27413 | Cozmoslabs Profile Builder Pro ≤3.13.9 | Слепая SQL-инъекция | 9.3 | Нет | Нет |

| CVE-2026-32255 | Kan ≤0.5.4 | SSRF | 8.6 | Нет | 0.5.5 |

| CVE-2026-31998 | OpenClaw (Synology Chat) | Обход авторизации | 8.3 | Нет | 2026.2.24 |

| CVE-2026-4427 | pgproto3 (Go, jackc) | Отказ в обслуживании | 7.5 | Нет | v2.3.3 |

| CVE-2026-31994 | OpenClaw (Windows) | Внедрение команд | 6.9 | Локальная | 2026.2.19 |

| CVE-2026-32743 | PX4 Autopilot ≤1.17.0-rc2 | Переполнение буфера | 6.5 | Смежная сеть | Есть |

Три расширения WordPress без патча следует отключить немедленно. Организациям с OpenClaw нужно проверить конфигурацию авторизации в расширениях каналов на наличие пустых списков. Go-разработчикам с pgproto3 обновиться до v2.3.3. Операторам дронов на PX4 обновить прошивку и ограничить доступ к каналу MAVLink.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.