198 новых уязвимостей опубликованы за выходные 21–22 марта 2026 года. 119 затрагивают корпоративную и веб-инфраструктуру. Две получили критическую оценку.

BACnet (CVSS 9.1) открывает системы автоматизации зданий для перехвата данных. Семилетний эксплойт для Memu Play (CVSS 9.3) наконец получил CVE-идентификатор. Расширения WordPress набрали 15 ошибок высокой тяжести за два дня.

Критические

Служебные пакеты BACnet передаются по сети в открытом виде. CVE-2026-24060 (CVSS 9.1) затрагивает системы автоматизации зданий, использующие BACnet (Building Automation and Control Networks) для управления отоплением, вентиляцией, освещением, контролем доступа и пожарной сигнализацией. Злоумышленник в том же сегменте сети может перехватывать, читать и подменять служебную информацию. Поля File Start Position и File Data видны в открытом виде и читаются анализатором Wireshark.

Формат обновлений, который WebCTRL использует для загрузки прошивки контроллеров (PLC), можно восстановить из перехваченных пакетов. Подмена пакетов BACnet способна нарушить работу промышленных процессов. Аутентификация не требуется. Ошибка заложена на уровне проектирования протокола, а не в конкретной программе, поэтому патча не существует.

Читайте также: Обзор уязвимостей 20 марта: экстренный патч Oracle, обходы Spring Boot, атака на FastGPT

Memu Play 6.0.7 позволяет повысить привилегии до NT AUTHORITY\SYSTEM. CVE-2019-25568 (CVSS 9.3) использует права доступа к каталогу установки, где группа Everyone имеет полный контроль (icacls показывает Everyone:(I)(F)). Любой пользователь с минимальными правами может подменить MemuService.exe. Служба запускается от имени Local System и перезапускается при загрузке. Публичный эксплойт лежит на Exploit-DB с февраля 2019 года. Формальный CVE-идентификатор присвоили спустя семь лет.

WordPress: повышение привилегий, SQL-инъекции и SSRF

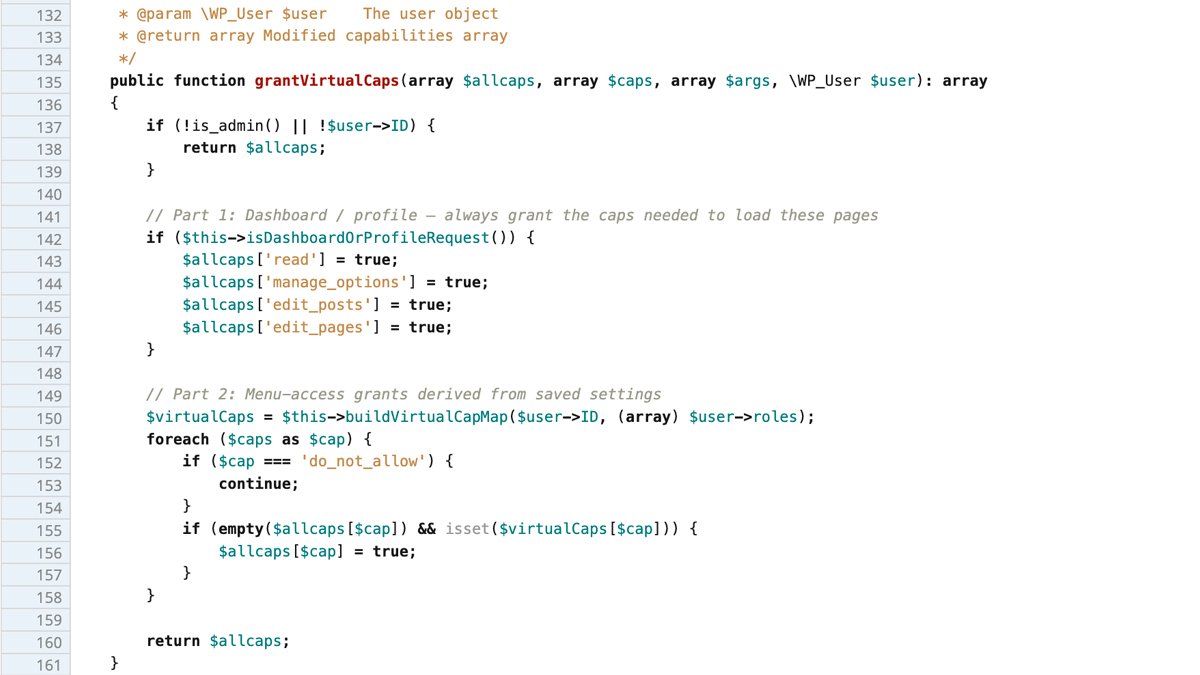

Расширение WP Extended (The Ultimate WordPress Toolkit) версий ≤3.2.4 позволяет подписчику стать администратором. CVE-2026-4314 (CVSS 8.8) находится в модуле Menu Editor. Метод isDashboardOrProfileRequest() проверяет URI через PHP-функцию strpos(), ищущую подстроку с путями к панели управления.

Метод grantVirtualCaps(), привязанный к фильтру user_has_cap в WordPress, выдаёт право manage_options (полный контроль администратора), если проверка проходит. Подписчик добавляет ?page=wp-admin/profile.php к любому адресу панели управления. Функция strpos() находит совпадение, не проверяя реальный адрес назначения. Метод выдаёт административные права на один запрос. Wordfence раскрыл ошибку, патч доступен.

WP Extended повторяет одну и ту же ошибку, которую мы видим в расширениях WordPress каждую неделю. Разработчик проверяет строку URI через strpos и на основе совпадения подстроки выдаёт права администратора. Подставить нужную подстроку в параметр запроса может кто угодно.

SQL-инъекция через cookie обнаружена в Quentn WP. CVE-2026-2468 (CVSS 7.5) не требует аутентификации. Точка входа — cookie qntn_wp_access. Инъекция через cookie обходит WAF (Web Application Firewall, межсетевой экран веб-приложений), которые в стандартных настройках проверяют только GET и POST.

Font Manager / Custom Fonts подвержен слепой SQL-инъекции по времени (CVE-2026-1800, CVSS 7.5). CMS Commander содержит инъекцию через параметры or_blogname и or_blogdescription (CVE-2026-3334, CVSS 8.8). myLinksDump содержит инъекцию через параметры сортировки (CVE-2026-2279, CVSS 7.2, требуется уровень администратора). Четыре точки входа для инъекций в четырёх расширениях за одни выходные.

Читайте также: Обзор уязвимостей 19 марта 2026: три ошибки WordPress без патча, SSRF и инъекции в ИИ-агенте

Пять расширений WordPress содержат повышение привилегий с оценками CVSS 8.1–8.8.

WP Extended (CVE-2026-4314), Linksy Search and Replace (CVE-2026-2941) и Expire Users (CVE-2026-4261) получили CVSS 8.8. Import and Export Users/Customers (CVE-2026-3629, CVSS 8.1) и App Builder / The Flight (CVE-2026-2375, CVSS 6.5) дополняют список. Все требуют только уровня подписчика.

Подборка 19 марта добавила ещё две критические ошибки. WooCommerce Wholesale Lead Capture (CVE-2026-27542, CVSS 9.8) и BuilderPress (CVE-2026-27065, CVSS 9.8), обе без аутентификации. Семь ошибок повышения привилегий в расширениях WordPress за четыре дня. Большинство расширений пишут свой контроль доступа вместо встроенной системы ролей WordPress.

Семь повышений привилегий за четыре дня, это не всплеск, это обычный темп. В экосистеме WordPress больше 60 000 расширений, и каждое пишет свою проверку прав. Встроенный API ролей в ядре WordPress есть. Им почти никто не пользуется.

SSRF (Server-Side Request Forgery, подделка запросов на стороне сервера) затронула три расширения. MimeTypes Link Icons (CVE-2026-1313, CVSS 8.3), Content Syndicate Toolkit (CVE-2026-3478, CVSS 7.2) и Performance Monitor (CVE-2026-1648, CVSS 7.2) и возможностью обращения к Redis. На облачном хостинге SSRF через Redis может добраться до внутренних адресов метаданных. JetFormBuilder содержит произвольное чтение файлов через обход каталогов (CVE-2026-4373, CVSS 7.5). Invelity Product Feeds позволяет удалять произвольные файлы (CVE-2025-14037, CVSS 8.1).

Устаревшее оборудование и забытые CVE

D-Link DHP-1320 с прошивкой 1.00WWB04 содержит переполнение буфера (CVE-2026-4529, CVSS 7.4). Маршрутизатор PowerLine снят с производства. D-Link не будет выпускать патч.

CISA и национальные центры реагирования (CERT) рекомендуют заменять оборудование D-Link без поддержки с начала 2025 года. Устройства остаются в сети, потому что продолжают работать, а владельцы не следят за предупреждениями безопасности.

Четыре SQL-инъекции из 2019 года получили CVE-идентификаторы в эти выходные. Kepler Wallpaper Script 1.1 (CVE-2019-25576, CVSS 8.8), ownDMS 4.7 (CVE-2019-25580, CVSS 8.8), phpTransformer 2016.9 (CVE-2019-25578, CVSS 8.8) и Green CMS 2.x (CVE-2019-25573, CVSS 7.1). Патчей нет. Присвоение идентификаторов позволяет сканерам обнаруживать эти семилетние продукты. Если какой-либо из этих продуктов ещё используется, его нужно вывести из эксплуатации.

Сводная таблица

| Продукт | Действие | Статус |

|---|---|---|

| BACnet (CVE-2026-24060) | Изолировать трафик BACnet, шифровать на транспортном уровне | Ошибка протокола, патча нет |

| Memu Play 6.0.7 (CVE-2019-25568) | Обновить или ограничить права на каталог установки | Эксплойт с 2019, CVE с 2026 |

| WP Extended (CVE-2026-4314) | Обновить через WordPress | Патч есть |

| Quentn WP (CVE-2026-2468) | Добавить cookie в правила WAF | Статус патча неизвестен |

| CMS Commander (CVE-2026-3334) | Следить за обновлениями | Статус патча неизвестен |

| D-Link DHP-1320 (CVE-2026-4529) | Заменить оборудование | Снят с производства, патча не будет |

| Устаревшие приложения (CVE 2019 года) | Вывести из эксплуатации | Патчей нет, разработка прекращена |

Администраторам WordPress стоит проверить установленные расширения по списку этой недели. Учётные записи с ролью «подписчик» следует удалить там, где они не нужны. Пять из семи ошибок повышения привилегий за выходные требуют только этого уровня доступа. Появление новых администраторов на сайте нужно отслеживать. Если установлен Quentn WP, cookie qntn_wp_access нужно добавить в правила WAF. Kepler Wallpaper Script, ownDMS, phpTransformer и Green CMS нужно вывести из эксплуатации немедленно.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.