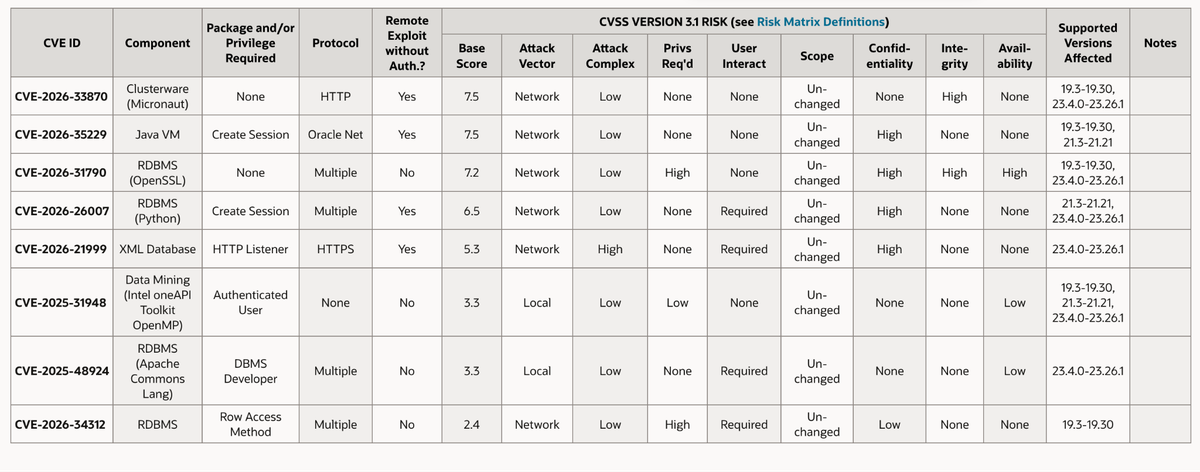

Oracle выпустила апрельский пакет Critical Patch Update и закрыла 481 уязвимость в 28 семействах продуктов. Это один из самых тяжёлых раундов обновлений компании за последнее время: свыше 300 исправлений касаются уязвимостей, которые можно было эксплуатировать удалённо без учётной записи, а несколько десятков проблем относятся к критическому уровню. Такие цифры приводит SecurityWeek, а общую сумму новых патчей Oracle подтверждает прямо в своём advisory.

У Oracle есть важная оговорка по методике подсчёта. Компания говорит о 481 новом патче, а SecurityWeek отдельно пишет, что уникальных CVE в этом выпуске около 450. Разница объясняется просто: один и тот же идентификатор уязвимости мог закрываться сразу в нескольких продуктах, плюс в пакет вошли сторонние исправления, которые не всегда означают отдельную уязвимость, эксплуатируемую именно в продуктах Oracle.

Больше всего исправлений в этот раз досталось Oracle Communications. В этой линейке Oracle выпустила 139 новых патчей, из них 93 закрывают уязвимости, которые можно было использовать по сети без авторизации. Для корпоративного сегмента это особенно неприятная статистика: Communications — не нишевой продукт, а большой набор телеком- и сетевых компонентов, где удалённая эксплуатация почти всегда означает повышенный риск для периметра.

На втором месте оказались Financial Services Applications с 75 исправлениями, из которых 59 относятся к удалённо эксплуатируемым без авторизации. Дальше идёт Fusion Middleware — 59 патчей, включая 46 удалённых unauthenticated-багов. Существенный объём исправлений Oracle также выпустила для MySQL, PeopleSoft, E-Business Suite, Analytics, Retail Applications, Siebel CRM и Java SE.

Отдельный нюанс — возраст части проблем. По подсчётам SecurityWeek, около 390 закрытых уязвимостей были публично раскрыты в последние два года. Остальные в основном относятся к периоду 2022–2024 годов, но несколько багов тянулись ещё с 2020 и 2021 годов. Для корпоративных заказчиков это плохой сигнал: часть слабых мест уже давно была известна рынку и могла попадать в сканеры, базы сигнатур и цепочки атак ещё до выхода нынешнего пакета.

Ещё одна важная деталь касается мартовского экстренного патча. Oracle напоминает, что между январским и апрельским CPU компания уже выпускала срочное исправление для CVE-2026-21992 в Oracle Identity Manager и Oracle Web Services Manager. Теперь Oracle рекомендует клиентам Fusion Middleware ставить апрельский пакет, потому что он включает патчи для той мартовской проблемы вместе с дополнительными исправлениями. Это подтверждается в официальном advisory.

Если в инфраструктуре есть продукты Oracle, особенно из Communications, Financial Services Applications или Fusion Middleware, откладывать развёртывание CPU опасно. Тут речь не о косметическом апдейте: значительная часть уязвимостей атакуется по сети, без входа в систему и без участия пользователя. Такой набор обычно быстро попадает в списки приоритетов у сканеров, red team и злоумышленников.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.