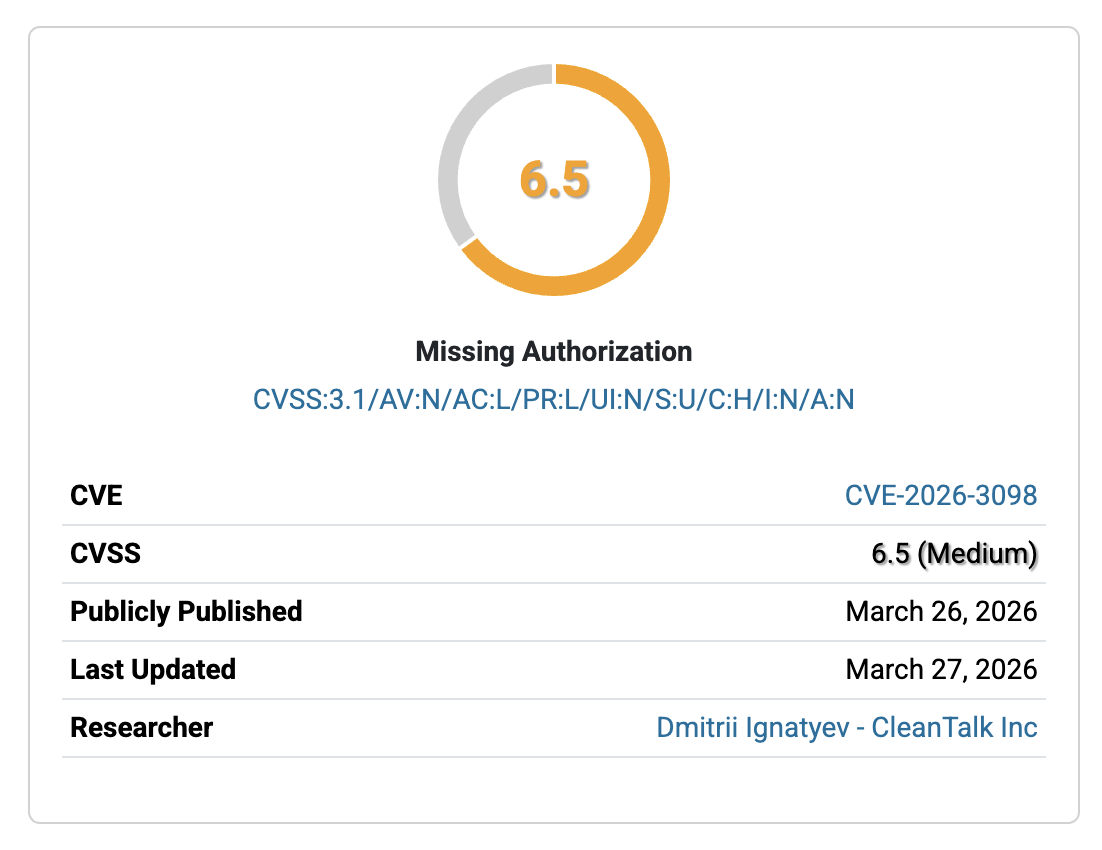

В популярном WordPress-плагине Smart Slider 3 обнаружили уязвимость, которая позволяет читать произвольные файлы на сервере. Проблема затрагивает версии до 3.5.1.33 включительно и связана с функцией actionExportAll. По описанию Wordfence, эксплуатировать баг может авторизованный пользователь с минимальными правами уровня подписчик, одна из самых низких в WordPress. Уязвимость получила идентификатор CVE-2026-3098 и оценку 6.5 по шкале CVSS, то есть относится к среднему уровню опасности, но с высоким риском утечки данных.

Smart Slider 3 — не нишевый модуль, а массовый плагин для создания слайдеров и визуальных блоков. На странице WordPress.org сейчас указано более 800 000 активных установок. Разработчик уже выпустил версию 3.5.1.34 с исправлением.

Из-за уязвимости злоумышленник не получает полный контроль над сайтом, но может попытаться вытащить с сервера чувствительные данные: конфигурационные файлы, служебные ключи, внутренние токены, сведения о базе данных и другую техническую информацию, которая потом помогает развивать атаку дальше. Wordfence пишет, что проблема может привести к чтению содержимого файлов, содержащих чувствительную информацию.

Проблема описывается как Missing Authorization, то есть недостаточная проверка полномочий. Проще говоря, код функции позволял выполнить действие, которое не должно было быть доступно пользователю с таким уровнем прав.

У Smart Slider 3 это не первая проблема безопасности за последнее время. В 2025 году для плагина уже фиксировали SQL-инъекцию в версиях до 3.5.1.28, а в 2024 году — баг с недостаточной проверкой прав на загрузку файлов в версиях до 3.5.1.22.

Сейчас разработчики рекомендуют обновить Smart Slider 3 до версии 3.5.1.34 или новее. А затем проверить, есть ли на сайте лишние учётные записи уровня Subscriber и выше, особенно старые, тестовые или созданные автоматически, посмотреть журналы активности WordPress, WAF и веб-сервера на предмет необычных обращений к функциям экспорта и административным AJAX-запросам. А если сайт хранит чувствительные данные, сменить секреты и ключи, если есть подозрение, что кто-то мог прочитать конфигурационные файлы.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.