Эксперты «Лаборатории Касперского» сообщили о новом мобильном трояне SparkKitty, который распространялся через App Store, Google Play и сторонние сайты. Исследователи считают, что эта кампания связана с более ранним SparkCat, обнаруженным в официальных магазинах приложений в 2025 году. Тогда вредоносный код прятали в приложениях для Android и iOS, а сейчас речь идет о новой модификации с похожей целью — кражей данных, связанных с криптокошельками.

Главная опасность SparkKitty в том, что троян маскируется под обычные мобильные приложения и не вызывает подозрений на первом этапе. По данным Kaspersky, зараженные программы распространялись как через официальные магазины, так и через сторонние площадки. При этом на iPhone пользователям могли показывать страницу, грубо копирующую интерфейс App Store, чтобы убедить их установить приложение. Исследователи пишут, что Apple позже удалила обнаруженное вредоносное приложение из App Store, приложение из Google Play к моменту публикации тоже удалили.

В отличие от SparkCat, который в первую очередь охотился за фотографиями с seed-фразами — фразами для восстановления доступа к криптокошелькам, SparkKitty в большинстве найденных версий действует еще грубее: пытается выгружать изображения из галереи без сложного отбора. Kaspersky при этом отмечает, что рядом с этой активностью они нашли и связанный кластер, где вредонос использовал OCR — технологию распознавания текста на изображениях — для выбора нужных снимков. Проще говоря, часть образцов просто крадет все подряд, а часть по-прежнему умеет искать на скриншотах и фотографиях чувствительные данные.

Для iOS вредоносная нагрузка доставлялась разными способами: через встроенные фреймворки, которые маскировались под известные компоненты вроде AFNetworking.framework или Alamofire.framework, через замаскированные библиотеки, а иногда и прямо внутри приложения. На Android Kaspersky обнаружила варианты на Java и Kotlin; один из вариантов представлял собой вредоносный модуль Xposed. Исследователи отдельно подчеркивают, что кампания шла как минимум с февраля 2024 года, а значит, речь не о разовой загрузке в магазин, а о более длинной и устойчивой операции.

Читайте также:

Новый стилер Torg Grabber атакует криптокошельки

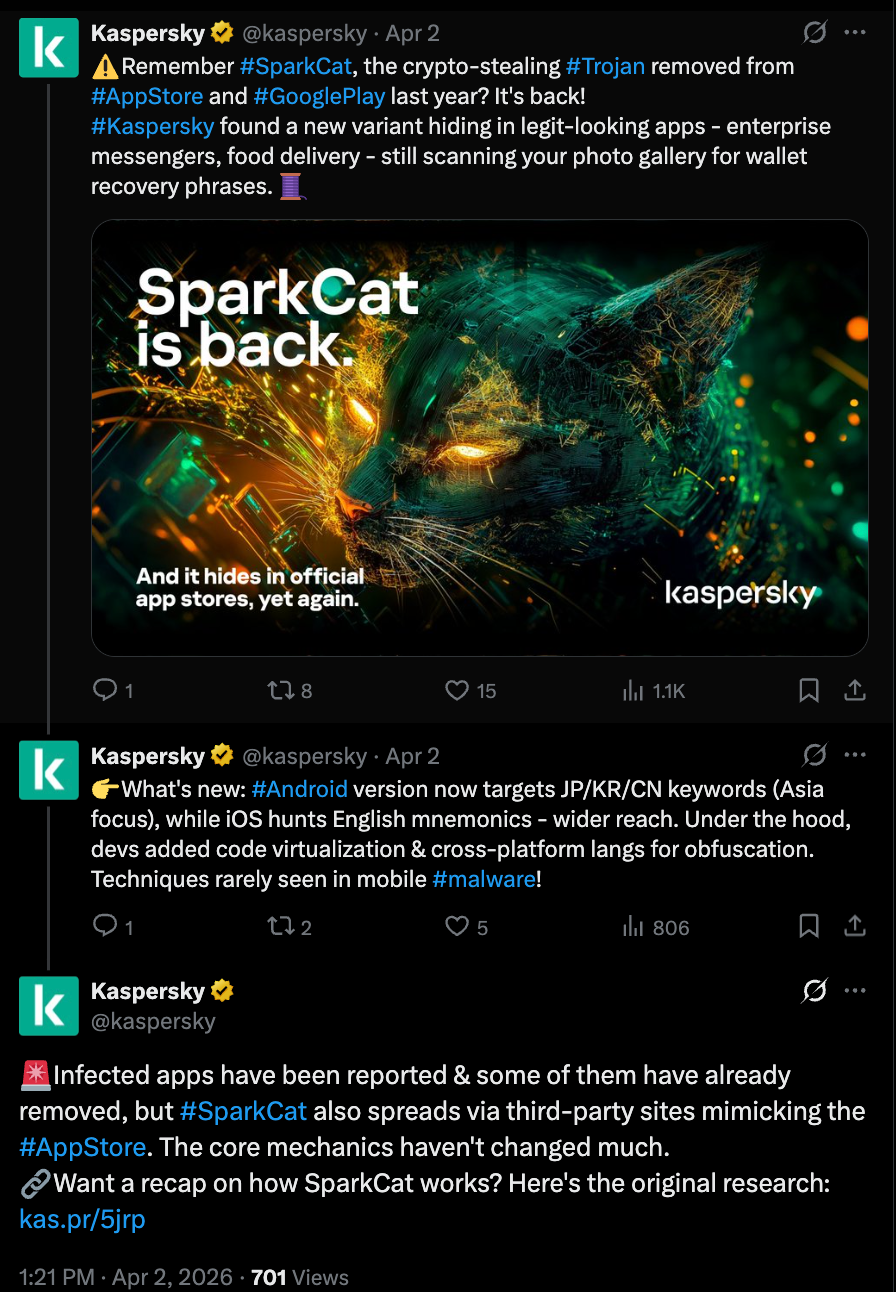

Kaspersky писали, что зараженные приложения из Google Play скачали более 242 тысяч раз, а сам SparkCat стал первым известным случаем, когда стилер — то есть троян для кражи данных — обнаружили в Apple App Store. Тогда зловред использовал OCR-модель из Google ML Kit, искал на изображениях seed-фразы криптокошельков и отправлял подходящие снимки на командный сервер злоумышленников.

В новой кампании исследователи также видят явную связь с криптовалютной тематикой. Один из зараженных Android-пакетов распространялся как модифицированный TikTok, открывал связанный с криптовалютами магазин и подгружал дополнительный код с удаленного сервера. Кроме того, Kaspersky нашла зараженное приложение 币coin, которое распространялось не только через сторонние источники, но и присутствовало в App Store. Это подтверждает, что злоумышленники не ограничивались одной витриной или легендой, а пробовали разные каналы доставки и приманки.

Kaspersky советует не хранить в обычной галерее фотографии и скриншоты чувствительных данных — особенно seed-фраз, ключей восстановления и платежной информации. Такие материалы лучше вообще не фотографировать или убирать в защищенное хранилище.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.