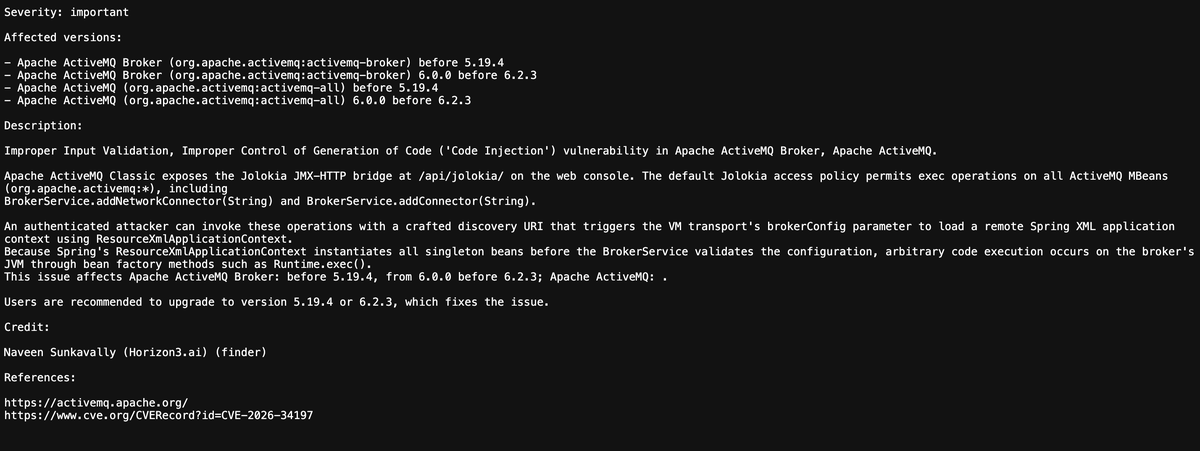

В Apache ActiveMQ Classic раскрыли критическую уязвимость удаленного выполнения кода — CVE-2026-34197. Согласно официальному advisory Apache, проблема связана с тем, что через Jolokia JMX-HTTP bridge, доступный в web-консоли, авторизованный пользователь может вызвать опасные операции ActiveMQ MBeans и добиться выполнения произвольного кода в JVM брокера. Уязвимость исправлена в версиях 5.19.4 и 6.2.3.

Проблема скрывалась в /api/jolokia/ — это HTTP-мост к JMX-управлению брокером. Apache пишет, что стандартная политика Jolokia разрешала exec-операции для всех MBeans ActiveMQ, включая addNetworkConnector(String) и addConnector(String). Этого оказалось достаточно, чтобы атакующий передал специально подготовленный URI и заставил брокер подгрузить удаленный Spring XML-контекст, а затем выполнить код через фабричные методы вроде Runtime.exec().

Отдельно важно, что Apache классифицирует проблему как authenticated RCE, то есть базовый сценарий требует действующей учетной записи. Но в этой истории есть опасное усложнение: более старая уязвимость CVE-2024-32114 в ActiveMQ 6.x оставляла API web context без защиты в дефолтной конфигурации. Из-за этого, как указывает Apache, Jolokia JMX REST API и Message REST API могли быть доступны вообще без аутентификации. Именно поэтому в части установок новая проблема фактически превращается в сценарий удаленного выполнения кода без пароля.

Это не первая заметная проблема в ActiveMQ. На странице security advisories Apache рядом с новым CVE перечислены и прошлые инциденты, в том числе CVE-2024-32114, CVE-2023-46604 и CVE-2026-3088. CISA отдельно подтверждала, что CVE-2023-46604 уже добавлялась в каталог Known Exploited Vulnerabilities, то есть использовалась в реальных атаках. Поэтому новая уязвимость особенно чувствительна для компаний, у которых ActiveMQ уже опубликован наружу или до сих пор живет со старыми настройками web-консоли.

Признаки компрометации рекомендуют искать в логах обращения к vm:// с brokerConfig=xbean:http, POST-запросы к /api/jolokia/с addNetworkConnector в теле, неожиданные исходящие HTTP-соединения от процесса ActiveMQ и нетипичные дочерние процессы, порожденные JVM брокера.

*

Apache ActiveMQ Classic — это брокер сообщений с поддержкой JMS и других протоколов, который часто используется как транспортный слой между внутренними сервисами и корпоративными приложениями. Проект прямо публикует отдельную страницу security advisories для веток 5.x и 6.x.

Jolokia — это HTTP-мост к JMX, то есть способ управлять Java-приложением через web API. В этой истории проблема возникла именно на стыке Jolokia, MBeans и механизма динамического добавления коннекторов.

RCE — это удаленное выполнение кода. В данном случае речь идет о выполнении команд внутри JVM-процесса брокера ActiveMQ, а значит, дальнейшие последствия зависят от прав процесса и окружения, в котором запущен сервер. Это следует из описания Apache о выполнении кода через Runtime.exec().

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.