Apache Software Foundation закрыла две серьезные уязвимости в Apache Traffic Server (ATS) — высокопроизводительном прокси-сервере и кэше, который используют для обработки большого объема веб-трафика. Одна из проблем позволяет удаленно обрушить сервер обычным POST-запросом, вторая связана с некорректной обработкой chunked-сообщений и может привести к HTTP request smuggling — атаке, при которой злоумышленник заставляет разные узлы инфраструктуры по-разному интерпретировать один и тот же HTTP-запрос.

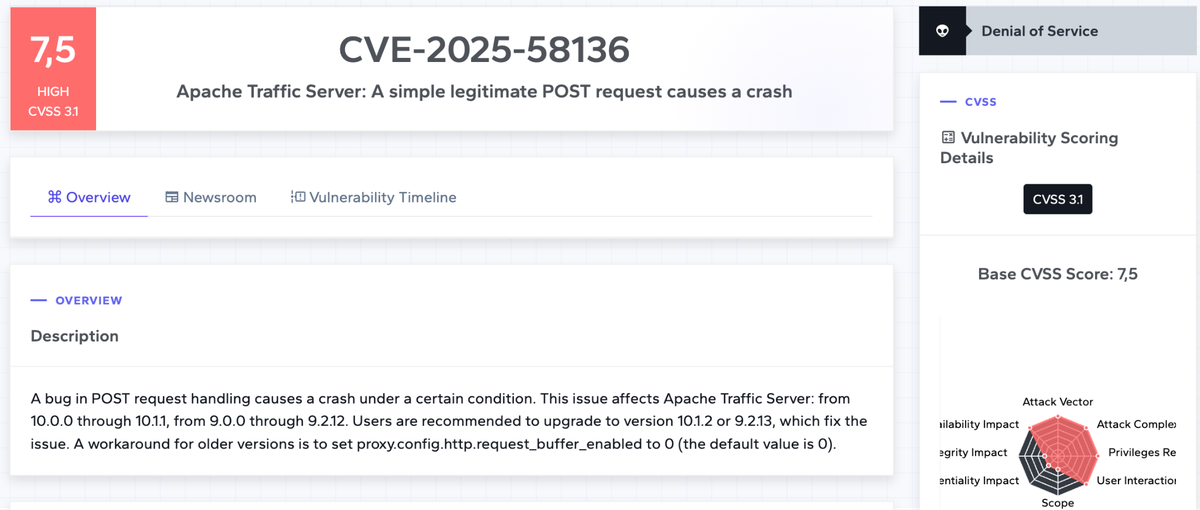

Самая заметная из двух уязвимостей — CVE-2025-58136. По описанию уязвимости, ошибка в обработке POST-запросов может при определенных условиях вызвать аварийное завершение Apache Traffic Server. Это означает отказ в обслуживании: прокси перестает обрабатывать легитимный трафик и становится недоступен для пользователей и подключенных сервисов. Для атаки не требуется ни авторизация, ни участие жертвы, а временной мерой защиты может быть параметр proxy.config.http.request_buffer_enabled = 0 — в Apache отмечают, что это и так значение по умолчанию.

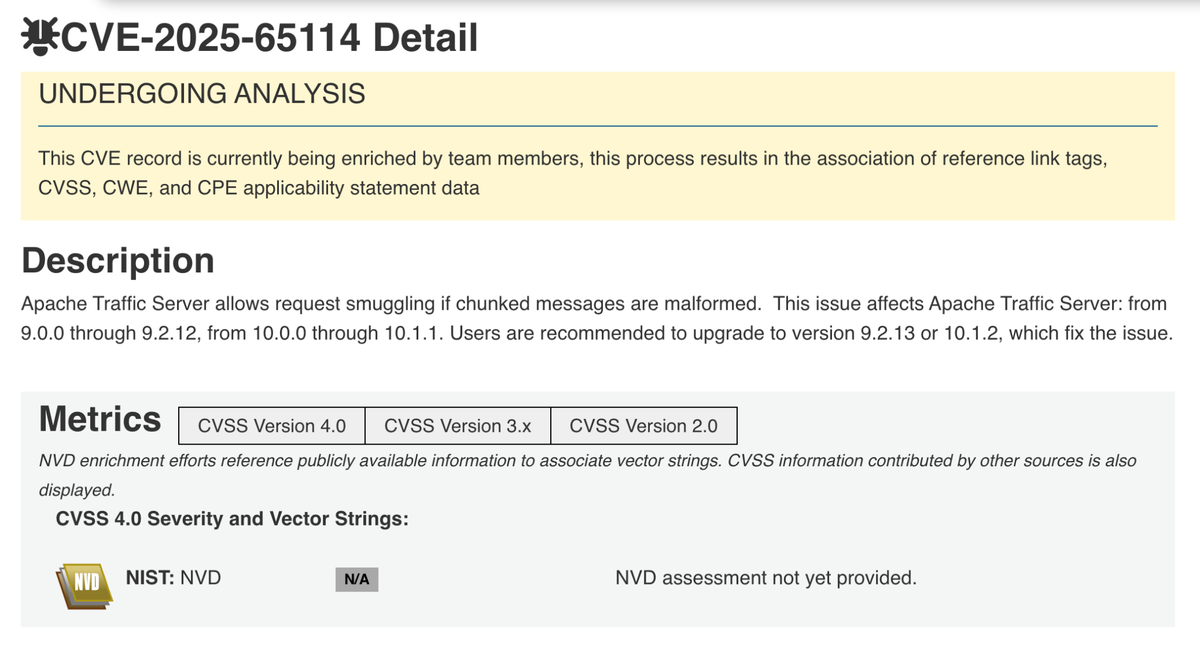

Вторая CVE-2025-65114 — опаснее с точки зрения сценариев эксплуатации. Она связана с обработкой некорректных chunked message bodies, то есть HTTP-тел запроса, передаваемых частями. Если такой трафик обрабатывается по-разному на разных участках цепочки — например, на прокси и на бекенде, — злоумышленник может провести HTTP request smuggling. На практике это может позволить обходить часть защитных механизмов, вмешиваться в поток запросов, отравлять кэш и влиять на то, какие данные увидит следующий пользователь или внутренний сервис. NVD относит эту проблему к CWE-444 — несогласованной интерпретации HTTP-запросов.

Обе уязвимости затрагивают сразу две активные линейки Apache Traffic Server: версии 9.0.0–9.2.12 и 10.0.0–10.1.1. Исправления доступны в версиях 9.2.13 и 10.1.2. Для CVE-2025-58136 есть временный обходной путь через настройку буфера запросов, но для CVE-2025-65114 такого обхода нет — в этом случае Apache рекомендует только полноценное обновление.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.