В репозиториях NuGet и npm обнаружены вредоносные пакеты, нацеленные на разработчиков. Четыре пакета NuGet крали данные авторизации из ASP.NET-приложений и встраивали бэкдоры прямо в код проектов. Ещё один npm-пакет под названием ambar-src набрал более 50 тысяч загрузок и устанавливал на компьютер разработчика полноценный троян с удалённым доступом. Обе атаки выявили компании Socket и Tenable.

Кампанию в NuGet раскрыли аналитики Socket. С 12 по 21 августа 2024 года злоумышленник под ником hamzazaheer опубликовал четыре пакета: NCryptYo, DOMOAuth2_, IRAOAuth2.0 и SimpleWriter_. До удаления их скачали более 4 500 раз. Названия подобраны так, чтобы разработчик спутал их с известными библиотеками, NCryptYo маскируется под системную библиотеку Windows NCrypt.dll, а при компиляции создаёт файл с тем же именем.

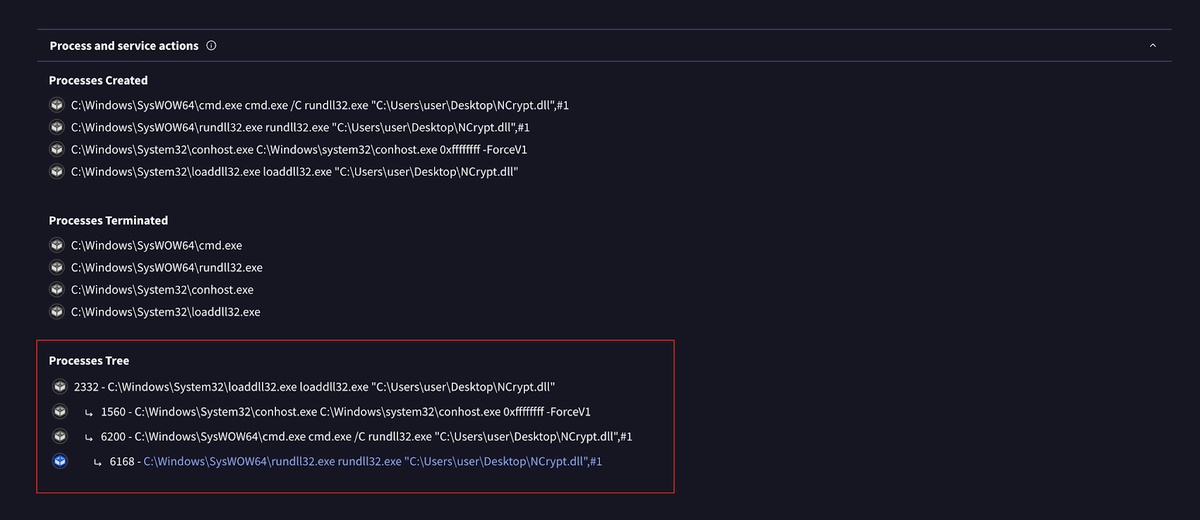

NCryptYo работал как начальный загрузчик. При подключении к проекту его код запускался автоматически через статический конструктор. Пакет перехватывал JIT-компилятор .NET, расшифровывал скрытый вредоносный код и разворачивал второй компонент, локальный прокси на порту 7152, который перенаправлял трафик на C2-сервер. На VirusTotal только 1 антивирус из 72 распознал NCrypt.dll как вредоносный.

Читайте также: Сотни вредоносных копий на GitHub: как поддельные репозитории крадут криптовалюту и пароли

DOMOAuth2_ и IRAOAuth2.0 собирали данные авторизации ASP.NET Identity, учётные записи, роли и таблицы прав доступа, и отправляли их через этот прокси. SimpleWriter_ маскировался под утилиту для PDF, но записывал файлы на диск и запускал скрытые процессы.

Параллельно Tenable описала атаку через npm. Пакет ambar-src появился 13 февраля 2026 года и набрал более 50 тысяч загрузок. Название имитировало популярный фреймворк ember-source (11 миллионов загрузок). Достаточно было выполнить npm install, вредоносный код срабатывал автоматически через встроенный скрипт preinstall, даже без подключения пакета к коду проекта. Npm удалил пакет за 5 часов.

Читайте также: Android-троян SURXRAT продаётся в Telegram как сервис: шпионит, блокирует телефон и загружает ИИ-модуль на 23 ГБ

Пакет определял ОС и скачивал вредоносный код с сервера x-ya[.]ru. На Windows, файл msinit.exe с зашифрованным шелл-кодом, который расшифровывался прямо в памяти. На Linux, программу для скрытого удалённого доступа через SSH. На macOS, агента Apfell из набора Mythic. GitHub выпустил отдельное предупреждение: любой компьютер с этим пакетом следует считать заражённым, а все ключи и токены, немедленно заменить.

Обе атаки построены на тайпсквоттинге (вид кибермошенничества), приёме, когда злоумышленники регистрируют пакеты с названиями, похожими на популярные библиотеки, рассчитывая на опечатку. Перед установкой любого пакета проверяйте точное написание имени, автора и дату публикации.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.

Читайте также

Хакеры прячут скриммер банковских карт в пикселе SVG: заражены десятки интернет-магазинов

Juniper срочно закрыла почти три десятка уязвимостей в Junos OS: среди них есть уязвимости с риском полного захвата устройства