Более 14 тысяч интернет-доступных экземпляров F5 BIG-IP Access Policy Manager (APM) по-прежнему остаются под риском атак через уязвимость CVE-2025-53521, которую F5 в конце марта переквалифицировала из отказа в обслуживании в удалённое выполнение кода. По состоянию на 2 апреля Shadowserver отслеживал свыше 17,1 тысячи IP-адресов с признаками BIG-IP APM, а более 14 тысяч систем, по данным издания, оставались доступными для потенциальных атак.

BIG-IP APM — модуль централизованного управления доступом в линейке F5 BIG-IP. Его используют для защищённого доступа к корпоративным сетям, облачным сервисам, приложениям и API, поэтому такие устройства часто стоят на сетевом периметре и обрабатывают чувствительный трафик. Именно поэтому компрометация APM обычно опасна не как локальная неисправность, а как возможная точка входа в корпоративную инфраструктуру.

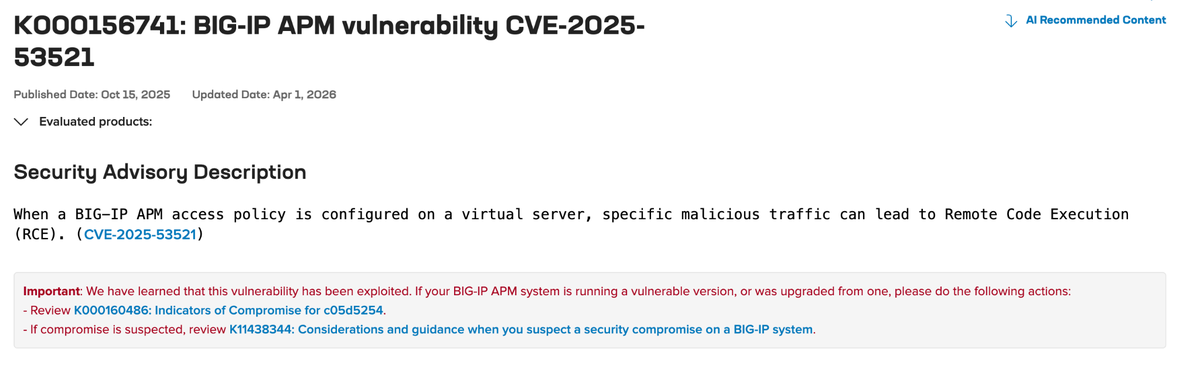

Саму уязвимость CVE-2025-53521 раскрыли ещё в октябре 2025 года как проблему уровня DoS, то есть отказа в обслуживании. Но F5 сообщила, что на основании новой информации, полученной в марте 2026 года, баг нужно считать RCE-уязвимостью. Компания также подтвердила, что проблему уже эксплуатируют на уязвимых версиях BIG-IP. F5 повысила оценку серьёзности до 9,8 по CVSS v3.1 и 9,3 по CVSS v4.0.

Уязвимость позволяет злоумышленнику без привилегий добиться удалённого выполнения кода на незащищённых системах BIG-IP APM, если на виртуальном сервере настроена политика доступа APM. Британский NCSC называет проблему неаутентифицированной RCE-уязвимостью и призывает организации принять меры немедленно.

CISA 27 марта добавила CVE-2025-53521 в каталог Known Exploited Vulnerabilities, то есть официально признала наличие эксплуатации в реальных атаках. В карточке каталога уязвимость описана как проблема в F5 BIG-IP APM, которая может позволить удалённое выполнение кода. Для федеральных ведомств США такие записи означают обязательное ускоренное закрытие риска по линии BOD 22-01.

17,1 тысячи IP-адресов Shadowserver — это число систем с отпечатками BIG-IP APM в интернете, но не все они обязательно уязвимы в рабочей конфигурации. Для эксплуатации нужен не только затронутый выпуск ПО, но и активное использование APM на виртуальном сервере. То есть открытая поверхность атаки и реально уязвимая конфигурация — не одно и то же.

По сообщениям F5 и профильных публикаций, затронуты ветки 17.5.0–17.5.1, 17.1.0–17.1.2, 16.1.0–16.1.6 и 15.1.0–15.1.10, если на них используется BIG-IP APM. Исправления, по данным F5, уже были выпущены ранее, и прежние меры устранения остаются валидными и после переклассификации бага в RCE.

После обнаружения признаков взлома F5 советует не ограничиваться установкой патча. Компания опубликовала индикаторы компрометации и рекомендует проверять диски, журналы и историю команд терминала на BIG-IP-устройствах. Если точный момент компрометации неизвестен, советует не доверять резервным копиям UCS, созданным после заражения, и по возможности пересобирать конфигурацию из заведомо чистого источника, поскольку в скомпрометированных UCS-файлах может сохраняться вредоносное ПО.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.