На теневых площадках появился новый сервис EvilTokens, который продает фишинг «под ключ» для захвата учетных записей Microsoft 365. Исследователи Sekoia пишут, что сервис начал распространяться в середине февраля 2026 года, а в марте его уже активно продвигали в киберпреступных сообществах. Сервис построен вокруг схемы device code phishing — это атака, при которой жертву убеждают ввести специальный код на настоящей странице входа Microsoft, а доступ к аккаунту в итоге получает злоумышленник.

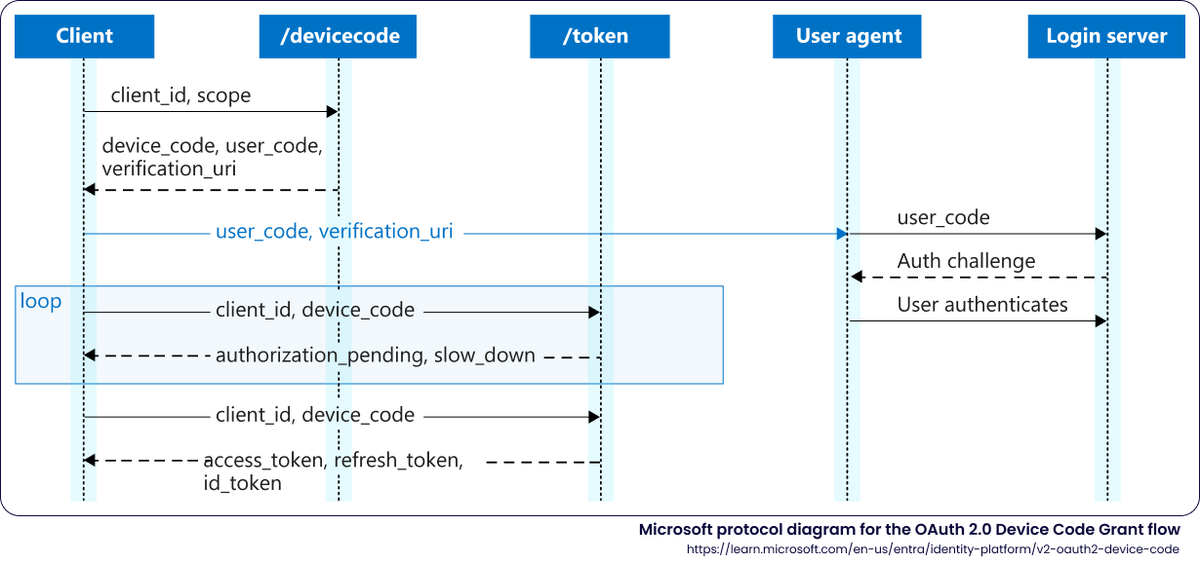

Главная особенность EvilTokens в том, что он не крадет пароль в классическом виде через поддельную форму входа. Вместо этого злоумышленники используют легитимный механизм OAuth 2.0 Device Authorization Grant, который Microsoft применяет для устройств с ограниченным вводом — например, телевизоров, принтеров и других устройств, где неудобно вводить логин и пароль. В нормальном сценарии пользователь открывает страницу Microsoft на другом устройстве, вводит короткий код и подтверждает вход. EvilTokens использует тот же процесс, но подсовывает код жертве так, чтобы та авторизовала сеанс атакующего.

Схема атаки выглядит так: оператор EvilTokens запрашивает у Microsoft новый device code, затем передает его жертве через письмо, вложение или фишинговую страницу под видом доступа к документу, счету или служебному файлу. Когда человек вводит код на настоящем сайте Microsoft, сервис злоумышленника получает access token и refresh token — токены доступа, которые позволяют войти в учетную запись и сохранять доступ без повторного ввода пароля. Microsoft указывает, что device code flow выдает и access token, и refresh token, если приложение запросило нужные права.

EvilTokens стал первым известным сервисом фишинга, который предлагает готовые страницы именно для фишинга кода устройства Microsoft. Это коммерциализированный набор инструментов, который снижает порог входа для киберпреступников. Исследователи также считают, что, с высокой вероятностью, часть кода платформы была сгенерирована с помощью ИИ.

Платформа работает через Telegram-ботов и дает партнерам не только фишинговые шаблоны, но и дополнительные инструменты для атак на корпоративную почту. В публикациях перечислены шаблоны фальшивых страниц, инструменты сбора e-mail-адресов, функции разведки по учетным записям, встроенный веб-интерфейс для работы с почтой и элементы автоматизации на базе ИИ. Оператор сервиса также заявлял о планах добавить страницы для Gmail и Okta.

Исследователи отмечают, что кампания уже затронула организации в Северной Америке, Южной Америке, Европе, на Ближнем Востоке, в Азии и Океании. Среди стран, которые упоминаются как наиболее затронутые, — США, Австралия, Канада, Франция, Индия, Швейцария и ОАЭ. В качестве типичных целей назывались сотрудники финансовых отделов, HR, логистики и продаж — то есть те, чьи учетные записи особенно удобны для компрометации деловой переписки и мошенничества по электронной почте. К 23 марта 2026 года исследователи отслеживали более 1000 доменов, на которых размещались страницы EvilTokens с приманками под финансовые документы, приглашения на встречи, зарплатные уведомления и облачные документы от DocuSign, OneDrive и SharePoint.

Отдельный риск связан с тем, что после такой атаки злоумышленник получает не просто одноразовый доступ. Access token действует ограниченное время, но refresh token позволяет обновлять сеанс и обеспечивает доступ дольше. Microsoft в своей документации подтверждает, что refresh token используется для получения новых токенов в дальнейшем. Именно поэтому обычной смены пароля после такого инцидента может быть недостаточно: если сеанс уже выдан, его нужно отдельно отзывать.

Для защиты Sekoia рекомендует отключать device code flow там, где он не нужен, с помощью Conditional Access в Microsoft Entra ID, следить за входами с типом device code grant, обучать сотрудников распознавать подобные сценарии и проверять инфраструктуру по известным шаблонам URL и правилам обнаружения. Это особенно важно, потому что атака опирается не на вредоносный файл, а на легитимную процедуру входа, которую пользователь сам завершает на официальной странице Microsoft.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.