В Firefox и Tor Browser нашли уязвимость, которая позволяла сайтам отслеживать пользователей даже в приватном режиме и после сброса сессии. Проблема затрагивала саму модель изоляции, на которой строится приватность этих браузеров.

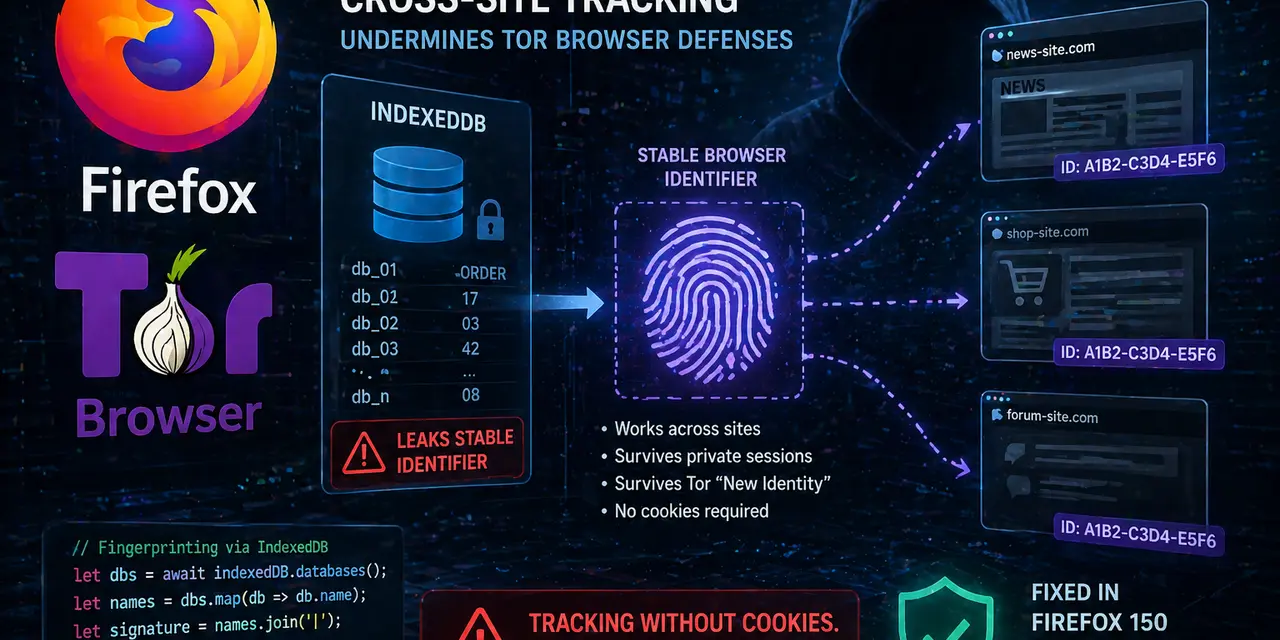

Исследование провели специалисты Dai Nguyen и Martin Bajanik из компании Fingerprint. Они показали, что браузер выдаёт стабильный идентификатор, который можно использовать для слежки между сайтами без cookies и привычных трекеров. Уязвимость связана с API IndexedDB — встроенной базой данных браузера.

Читайте также: Глубинный интернет в 2026 году: Tor переписывают на Rust, маркетплейсы закрывают, а анонимность уже не абсолютна

Сайты могут создавать набор баз данных и запрашивать их список. Проблема в том, что Firefox возвращал их в порядке, зависящем от внутренней структуры браузера, а не в нейтральной сортировке. Этот порядок одинаковый для всех сайтов, сохраняется в рамках процесса браузера и не зависит от домена или сессии. В результате любой сайт мог вычислить уникальный «отпечаток» браузера и использовать его как идентификатор.

Главный удар пришёлся по приватным режимам и Tor. В Firefox идентификатор сохранялся даже после закрытия всех приватных окон. В Tor Browser он переживал кнопку New Identity, которая должна полностью сбрасывать состояние

Это означает, что два разных сайта могли понять, что перед ними один и тот же пользователь — без cookies, без логина и без явных данных. Для Tor это особенно болезненно: его задача — не допустить связки сессий. Баг ломал эту фичу на уровне архитектуры.

Идентификатор получался не просто стабильным, а достаточно «ёмким». Если сайт создаёт 16 баз данных, количество возможных комбинаций порядка достигает примерно 44 бит энтропии — этого хватает, чтобы уникально различать пользователей в реальных условиях.

Mozilla закрыла уязвимость в Firefox 150 и Firefox ESR 140.10.0. Исправление простое: браузер теперь возвращает данные в каноническом (отсортированном) порядке, убирая источник уникальности.

Tor Browser получил фикс через обновление движка Gecko. До обновления частичная защита — полный перезапуск браузера, так как идентификатор исчезал вместе с процессом.

Этот кейс показывает тренд: современный трекинг всё чаще строится на поведении самого браузера Даже легитимные API вроде IndexedDB могут превращаться в канал утечки, если раскрывают внутреннюю структуру системы.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.