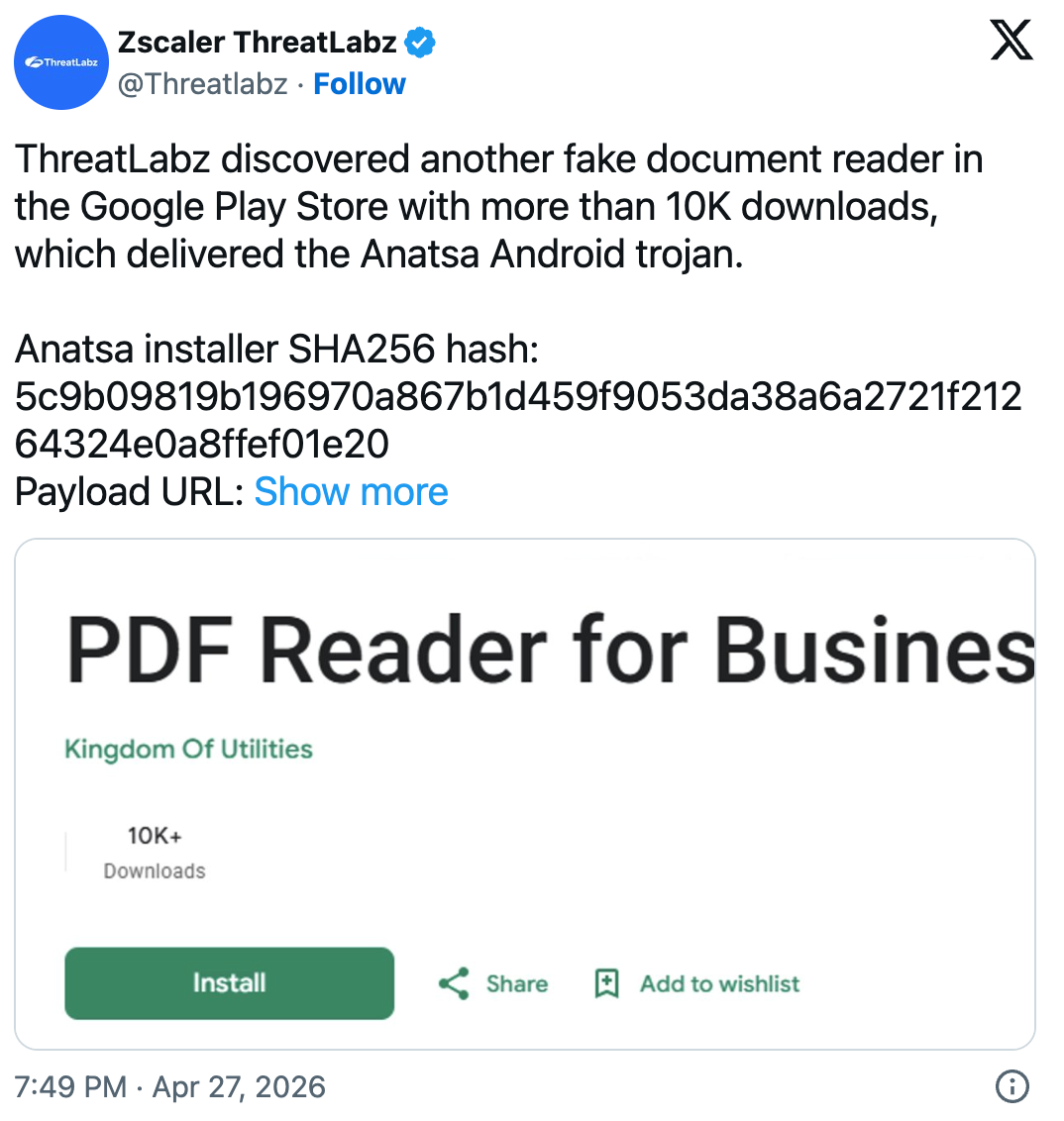

В Google Play обнаружили приложение, замаскированное под просмотрщик документов и файловый менеджер. До удаления из магазина оно набрало более 10 тысяч установок и загружало на устройства Android банковский троян Anatsa. Об этом сообщили исследователи Zscaler ThreatLabz; публикация Cyber Security News приводит пакет приложения com.groundstation.informationcontrol.filestation_browsefiles_readdocs и индикаторы компрометации.

Схема выглядела привычно для современных Android-дропперов: пользователь ставил обычную на вид утилиту для работы с файлами, приложение запускалось без явных признаков вредоносной активности, а затем обращалось к удалённому серверу и получало полезную нагрузку Anatsa. В свежем случае загрузка шла с адреса 23.251.108[.]10:8080/privacy.txt; после этого троян связывался с управляющими серверами и начинал готовить атаки на финансовые приложения.

Anatsa, также известный как TeaBot, активен с 2020 года. Это банковский троян для Android: он крадёт учётные данные, перехватывает ввод, подменяет экраны банковских приложений и может помогать злоумышленникам проводить операции с устройства жертвы. В более ранних кампаниях троян уже распространялся через PDF-читалки, QR-сканеры и другие «полезные» утилиты из официального магазина.

Главная проблема не в одной конкретной читалке. Операторы Anatsa давно используют модель «чистого старта»: сначала приложение выглядит безобидно, проходит проверки, набирает установки и отзывы, а вредоносная часть появляется позже через обновление или загрузку второго этапа с сервера. ThreatFabric ранее фиксировала похожий эпизод с приложением Document Viewer — File Reader: оно попало в Google Play в мае 2025 года, а вредоносная доставка началась примерно через шесть недель; оценка числа установок доходила до 90 тысяч.

После заражения Anatsa просит доступ к специальным возможностям Android. Для обычной читалки документов это тревожный сигнал: такие права позволяют управлять интерфейсом, накладывать свои окна поверх других приложений и считывать действия пользователя. В атаках на банки это используется для фальшивых экранов входа: человек открывает настоящее банковское приложение, а поверх него появляется поддельная форма, внешне похожая на оригинал.

В новых версиях Anatsa усилил защиту от анализа. Исследователи описывали проверки эмуляторов и моделей устройств, шифрование строк во время выполнения, сокрытие DEX-кода в повреждённых ZIP-архивах и удаление временных файлов после загрузки. На реальном смартфоне приложение может работать как вредонос, а в тестовой среде показывать обычный файловый менеджер.

Anatsa шифрует весь трафик, поступающий на её серверы управления и контроля, используя однобайтовый ключ XOR. В этой кампании серверы C2 размещались по адресам http://172.86.91[.]94/api/, http://193.24.123[.]18:85/api/, и http://162.252.173[.]37:85/api/.

Zscaler в августе 2025 года писал, что актуальные варианты Anatsa нацеливались более чем на 831 финансовую организацию и криптосервис по всему миру, включая банки в Германии и Южной Корее. Та же команда сообщала о 77 вредоносных приложениях разных семейств в Google Play с суммарно более чем 19 млн установок.

Google удаляет выявленные вредоносные приложения и использует Play Protect для предупреждений, блокировки установки, отключения или удаления опасных программ. В справке Google указано, что Play Protect проверяет приложения из Google Play и сторонних источников, а при обнаружении угроз может предупреждать пользователя или блокировать приложение.

Пользователям Android стоит проверить установленные недавно PDF-читалки, файловые менеджеры и «универсальные документы». Приложение для чтения файлов не должно просить доступ к SMS, специальным возможностям, управлению поверх других окон и уведомлениям без понятной причины. Если такая программа уже стояла на телефоне, безопасный порядок действий такой: удалить её, запустить проверку Play Protect, обновить пароли банковских аккаунтов с другого устройства и проверить историю операций.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.