Microsoft раскрыла подробности опасной уязвимости в стороннем Android-SDK EngageSDK. Этот набор библиотек используют разработчики мобильных приложений для push-уведомлений и обмена сообщениями. Проблема затрагивала в том числе приложения криптокошельков: по оценке Microsoft, только у таких программ суммарно было более 30 миллионов установок.

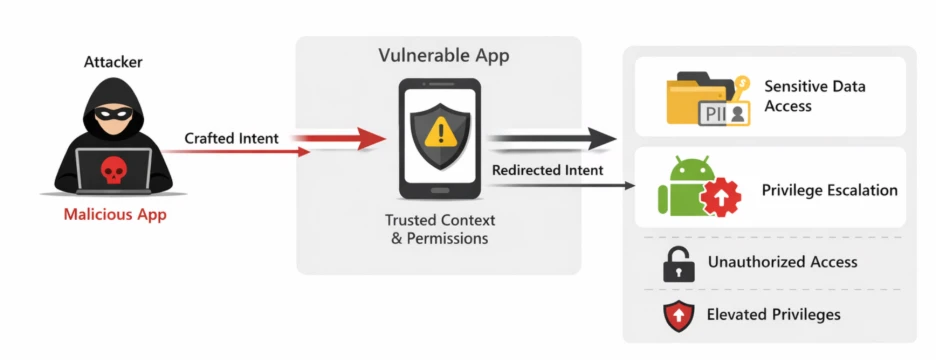

Суть уязвимости — в ошибке перенаправления intent. В Android intent — это механизм, с помощью которого компоненты приложения и разные приложения обмениваются командами и данными. Если такой механизм реализован небезопасно, злоумышленник может заставить уязвимое приложение выполнить действие от своего имени и с его правами. В данном случае это могло открыть доступ к конфиденциальным данным: персональной информации, учетным данным и финансовым сведениям.

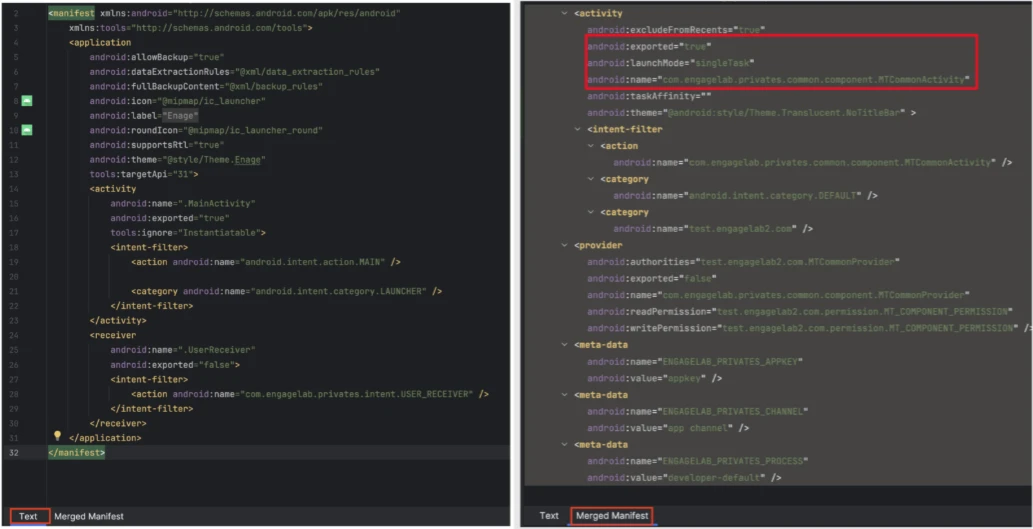

По данным Microsoft, проблема находилась в компоненте MTCommonActivity, который SDK добавлял в итоговый манифест приложения уже после сборки. Это важная деталь: разработчик мог не заметить риск на этапе обычной проверки кода, потому что опасный экспортируемый компонент появлялся не в исходном манифесте, а в объединённом. Уязвимость была спрятана в зависимости, а не в прикладной логике самого кошелька.

Microsoft сообщила EngageLab об ошибке в апреле 2025 года. В мае 2025 года о ней уведомили и команду безопасности Android, поскольку уязвимые приложения распространялись через Google Play. Исправление выпустили 3 ноября 2025 года в версии EngageSDK 5.2.1. Это подтверждается и публикацией Microsoft, и данными Maven Repository по версиям библиотеки.

На момент публикации исследования Microsoft заявила, что не обнаружила признаков эксплуатации уязвимости в реальных атаках. Компания также указала, что все найденные приложения криптокошельков с уязвимыми версиями SDK удалены из Google Play, а дополнительные защитные механизмы Android снижают риск для пользователей, которые успели установить такие приложения раньше.

EngageLab позиционирует свой Android SDK как библиотеку для push-уведомлений, обмена сообщениями и сопутствующих функций вовлечения пользователя. То есть уязвимость находилась не в редком исследовательском модуле, а в довольно приземлённом инфраструктурном компоненте, который разработчики ставят ради уведомлений и коммуникации с пользователем.

Google в своей справке по устранению уязвимостей класса intent redirection отдельно советует прослеживать источник недоверенных intent и выбирать способ защиты в зависимости от того, откуда именно приходит внешний вызов.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.

Вопросы по теме

Что случилось?

Это уязвимость Android?

Что такое EngageSDK простыми словами?

Что такое intent и почему это важно

Какие данные могли оказаться под угрозой?

Сколько пользователей могло затронуть?

Были ли реальные атаки?

Исправление уже есть?

Что сделали с приложениями в Google Play?

Что делать обычному пользователю?

Читайте также

Google закрыла 151 уязвимость в Chrome: 22 бага получили критический уровень

Oracle перешла на ежемесячные срочные патчи: в первом выпуске закрыли 35 уязвимостей, одна получила максимальные 10 баллов