Исследователи по кибербезопасности продолжают фиксировать атаки, в которых вредоносная нагрузка доставляется через ZIP-вложения. Опасность не только в самом архиве, а в том, что злоумышленники все чаще используют полиглот-файлы (polyglot files) — объекты, которые одновременно выглядят как один тип файла, но могут интерпретироваться и как другой. Это помогает обходить почтовые фильтры, анализаторы вложений и часть защитных шлюзов.

Пользователь видит обычный архив или безобидный файл, а внутри оказывается объект, который при определенной обработке ведет себя уже как исполняемый компонент, библиотека или контейнер для следующего этапа заражения. Об этой механики рассказали исследователи Proofpoint.

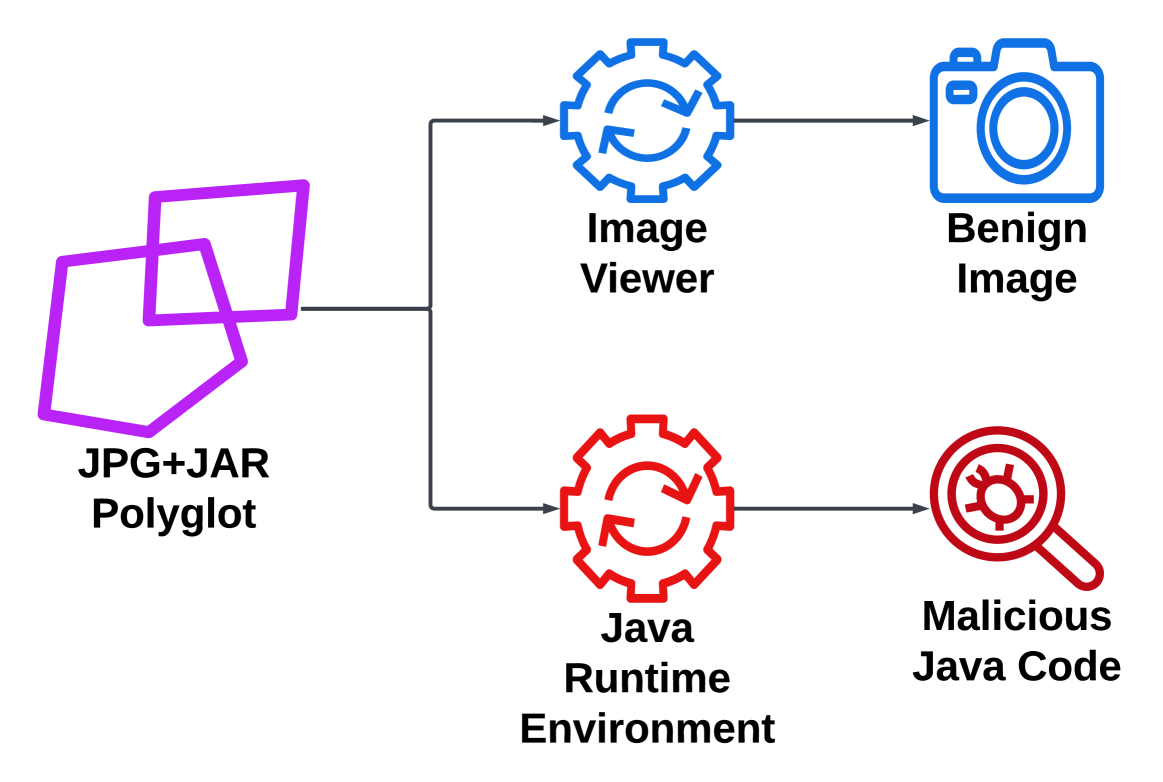

Полиглот-файл — это файл, который корректно распознается сразу в двух форматах. В контексте фишинга и malware delivery это особенно опасно, потому что разные защитные системы могут видеть в одном и том же объекте разное содержимое. Например, один движок считает файл обычным изображением или архивом, а другой компонент системы уже может извлечь из него исполняемую часть. В своем исследовании о полиглот-файлах arXiv отмечает, что такие файлы создают проблему для систем, которые полагаются на формат-специфическую проверку.

Glasswall в своем исследовании объясняет, почему ZIP особенно удобен для таких схем: у ZIP ключевые служебные структуры находятся не в начале, а в конце файла, поэтому ZIP-данные можно дописывать к другому формату и получать рабочий полиглот.

Сценарий простой: жертве приходит письмо с правдоподобной темой: документы, договор, счет, кадровое уведомление, техническая справка или рабочий архив. Внутри — ZIP-файл, который визуально выглядит нормально, но фактически содержит многоступенчатую вредоносную конструкцию. После открытия пользователь запускает файл или скрипт, который уже подтягивает следующую стадию атаки. Например, есть кейс, когда ZIP использовался как носитель нескольких полиглот-файлов, а финальной полезной нагрузкой становился бэкдор Sosano. Сама кампания была нацелена на ограниченное число организаций в ОАЭ, связанных с авиацией, спутниковой связью и транспортом.

Почтовые фильтры пропускают такие вложения потому что разные компоненты безопасности по-разному трактуют один и тот же файл. Одни смотрят на расширение, другие — на сигнатуру формата, третьи — на вложенную структуру. Существующие инструменты определения формата и детекторы встроенных файлов не всегда надежно выявляют полиглоты, встречающиеся в реальных атаках.

Полиглот удобен злоумышленнику: шлюз электронной почты может решить, что перед ним допустимый архив или безопасный файл, а уже на рабочей станции другой обработчик откроет скрытую часть.

Чтобы избежать заражения, исследователи рекомендуют:

-

Проверка вложений должна учитывать реальный формат, а не только расширение и поверхностную сигнатуру. Исследования полиглот-файлов показывают, что одного слоя идентификации недостаточно.

-

Отдельно отслеживать письма с ZIP-вложениями, особенно если они приходят по нетипичным рабочим сценариям, с нехарактерными названиями файлов или из неожиданных цепочек переписки.

-

Анализировать, что извлекается из архива и какой процесс затем запускается на хосте. Если после открытия ZIP неожиданно появляются DLL, LNK, JS, HTA или исполняемые компоненты, это уже сильный индикатор риска.

-

Учитывать, что часть таких атак рассчитана не только на обход техники, но и на обход внимательности пользователя. Поэтому обучение сотрудников по теме вложений, архивов и “рабочих документов” остается актуальным.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.