Fortinet выпустила внеплановое обновление для критической уязвимости в FortiClient Enterprise Management Server (EMS), которую уже используют в реальных атаках. Брешь получила идентификатор CVE-2026-35616. Это ошибка контроля доступа, которая позволяет неавторизованному атакующему выполнять несанкционированный код или команды через специально сформированные запросы. Уязвимость уже эксплуатируется, поэтому компания призывает клиентов немедленно установить hotfix.

- обновление для FortiClientEMS 7.4.5

- обновление для FortiClientEMS 7.4.6

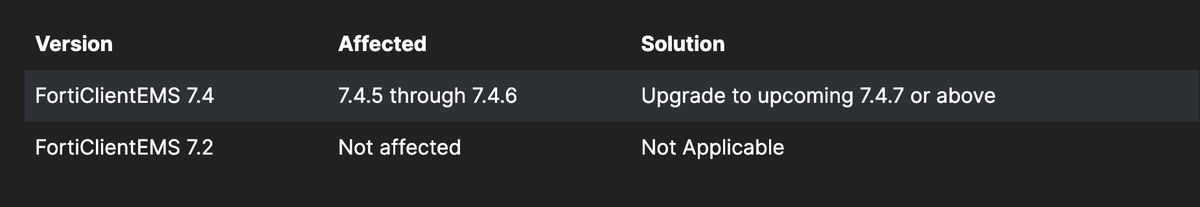

Проблема затрагивает FortiClient EMS 7.4.5 и 7.4.6. Ветка 7.2 не затронута. Постоянное исправление войдет в будущую версию 7.4.7, а до ее выхода защититься можно с помощью срочных исправлений для 7.4.5 и 7.4.6. Патч компания выпустила в выходные, уже после подтверждения эксплуатации уязвимости.

Речь идет об обходе аутентификации и авторизации API. Иными словами, злоумышленнику не нужно сначала входить в систему под легитимной учетной записью: он может отправить специально подготовленный запрос и обойти штатные проверки доступа. Именно поэтому Fortinet присвоила проблеме высокий приоритет, а CVSS-оценка составляет 9.1 из 10.

Это уже вторая активно эксплуатируемая критическая уязвимость в FortiClient EMS за короткое время. Ранее в атаках уже использовали CVE-2026-21643, тоже обнаруженную компанией Defused. Новую брешь также нашли исследователи Simo Kohonen из Defused и Nguyen Duc Anh, которых Fortinet указала в advisory.

Масштаб потенциальной проблемы немалый: Shadowserver обнаружила в интернете более 2 тысяч открытых экземпляров FortiClient EMS, причем больше всего таких систем находится в США и Германии. Правда, это не означает, что все они уже скомпрометированы, но показывает, насколько широким может быть поле для атак, если администраторы не установят исправления быстро.

FortiClient EMS — это сервер управления конечными устройствами. Через него администраторы контролируют FortiClient в корпоративной среде, а значит успешная атака на EMS может дать злоумышленнику удобную точку входа в инфраструктуру управления рабочими станциями и политиками безопасности.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.