Google начал развёртывание новой защиты от кражи сессионных cookie-файлов в Chrome. Речь идёт о технологии Device Bound Session Credentials (DBSC), которая уже стала доступна в Chrome 146 для Windows, а поддержка macOS заявлена для одного из следующих релизов. Новая схема должна снизить ценность украденных cookie для злоумышленников, которые используют их для входа в аккаунты без пароля и без повторного прохождения многофакторной проверки.

Сессионные cookie давно стали одной из главных целей инфостилеров — вредоносных программ, которые воруют данные из браузера. Проблема в том, что после заражения компьютера злоумышленник может получить доступ к локальным файлам и памяти, где браузер хранит данные аутентификации, а затем использовать эти токены на другой машине. Google пишет, что полностью предотвратить такую кражу программными средствами невозможно, если вредонос уже получил тот же уровень доступа, что и браузер.

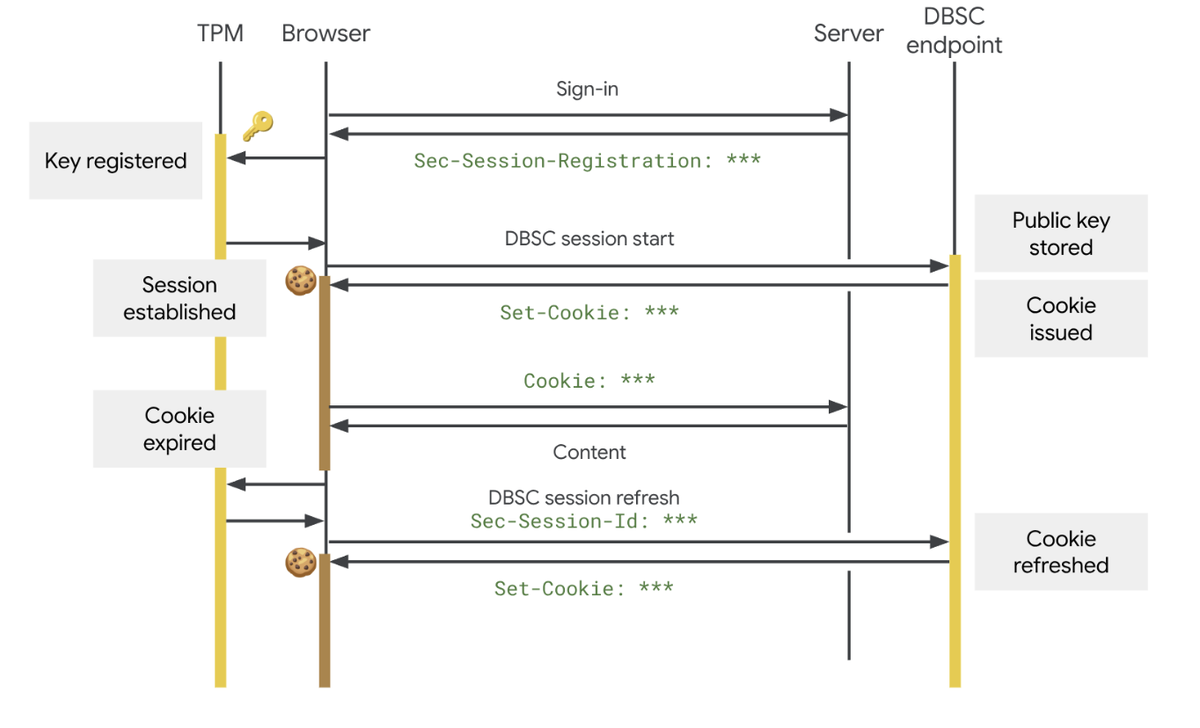

Именно здесь и нужен DBSC. Технология криптографически привязывает сессию к конкретному устройству: браузер создаёт уникальную пару ключей — публичный и приватный, причём приватный ключ хранится в аппаратно защищённом модуле и не должен покидать устройство. Затем Chrome периодически доказывает серверу, что по-прежнему владеет этим ключом, а сайт продолжает использовать привычные cookie для доступа. Если cookie украдут и попытаются перенести на другой компьютер, у атакующего не будет приватного ключа, а значит такая сессия быстро потеряет ценность.

Google подчёркивает, что DBSC не требует полной перестройки веб-приложений. Для внедрения сайтам нужны специальные точки регистрации и обновления сессии, а криптография, ротация короткоживущих cookie и проверка привязки берутся на себя браузером. По сути, для разработчиков это надстройка над привычной cookie-аутентификацией, а не замена всей схемы входа.

Компания также заявляет, что ранняя версия протокола, которую начали разворачивать раньше в ограниченном режиме, уже показала заметное снижение случаев угона сессий там, где DBSC был включён. Точные цифры Google не раскрывает, но сам факт перехода к публичному развёртыванию говорит о том, что протокол вышел из экспериментальной стадии и теперь позиционируется как рабочая защита для массового использования.

Отдельно Google делает акцент на приватности. Поскольку каждая браузерная сессия получает отдельный ключ, сайты не должны использовать DBSC для отслеживания пользователя между разными сессиями и сайтами. Кроме того, устройство не передаёт серверу уникальные идентификаторы или данные аттестации, которые могли бы усилить цифровой отпечаток пользователя.

DBSC развивается как открытый веб-стандарт через процесс W3C, а в проектировании участвовала и Microsoft. Google пишет, что технологию уже тестировали Okta и другие платформы, а для разработчиков опубликовано отдельное руководство по внедрению. Это повышает шансы, что механизм не останется внутренней функцией Chrome, а станет более широким стандартом защиты веб-сессий.

Google уже работает над поддержкой междоменной привязки для сценариев федеративной аутентификации, над возможностью связывать DBSC-сессии с уже существующим доверенным ключевым материалом и над программными ключами для устройств, где нет выделенного защищённого аппаратного модуля. Проще говоря, в нынешнем виде DBSC — это только первый этап, а дальше Google хочет расширить защиту на более сложные и массовые сценарии входа.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.