Хакер снова получил доступ к инфраструктуре Doublespeed — сервиса, который управляет фермой смартфонов для массового ведения аккаунтов в соцсетях. На этот раз злоумышленник добрался до серверной части системы и попытался поставить в очередь массовую публикацию мемов, но посты так и не вышли.

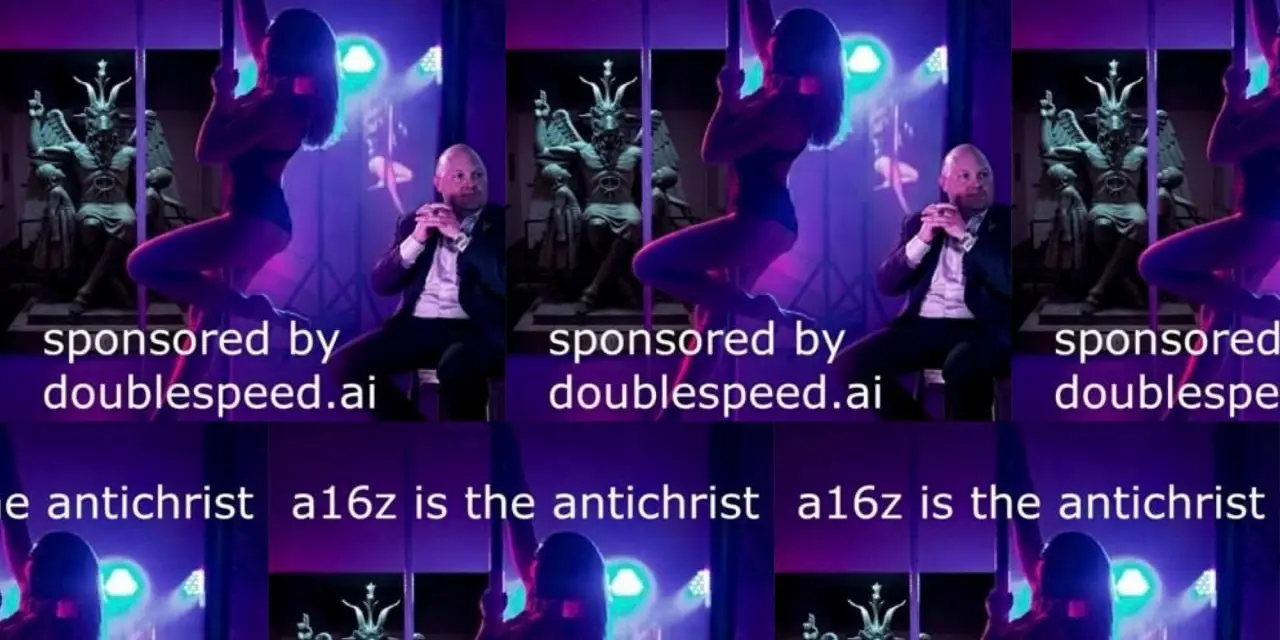

О новом инциденте 13 апреля 2026 года сообщило издание 404 Media. По его данным, хакер получил доступ к одному из внутренних контуров Doublespeed и попытался использовать его для публикации мемов с фразой про a16z. В распоряжении редакции оказались скриншоты из панели управления, где эти публикации уже стояли в очереди.

Судя по этим скриншотам, речь шла не о единичной шалости. В подписи к одному из изображений утверждалось, что из системы вывели 47 МБ данных, получили возможность публиковать сообщения от лица 573 аккаунтов и выгрузили данные с 413 телефонов.

При этом сами публикации, судя по доступной информации, не вышли наружу. 404 Media проверило по крайней мере один указанный аккаунт и не нашло там этого мема. Сооснователь Doublespeed Зухайр Лахани заявил изданию, что компания быстро закрыла несанкционированный доступ, а уязвимым оказался старый механизм постановки постов в очередь, который сохраняли ради совместимости с текущими рабочими процессами клиентов. По его словам, ни одной несанкционированной публикации в итоге не произошло, а признаков более широкого ущерба для клиентов компания не увидела.

Это уже как минимум второй известный взлом Doublespeed. Предыдущий инцидент 404 Media описало в декабре 2025 года: тогда хакер получил контроль над фермой примерно из 1 100 смартфонов, а также доступ к внутренней системе сервиса. По данным издания, тот взлом показал, что компания управляла как минимум сотнями искусственно созданных аккаунтов, которые публиковали рекламные ролики и продвигали товары в TikTok.

Сама Doublespeed описывает свой продукт как платформу для развёртывания «социальных агентов» в разных нишах и аудиториях. На странице компании в Speedrun указано, что стартап входит в пятый набор акселератора a16z, был основан в 2025 году, базируется в Сан-Франциско и занимается автоматизацией продвижения через синтетических авторов контента. Там же говорится, что один человек с помощью системы может заменить команду примерно из 30 создателей контента.

Важно и то, как этот сервис сам себя позиционировал ранее. В материале 404 Media за октябрь 2025 года говорится, что Doublespeed предлагал клиентам инструменты для массового управления тысячами аккаунтов и делал ставку на имитацию естественного поведения на физических устройствах. Издание прямо связывало эту модель с обходом ограничений соцсетей на неаутентичную активность.

Такая схема конфликтует с публично заявленными правилами платформ. TikTok пишет, что удаляет фейковые аккаунты, спам и иные формы вводящего в заблуждение и неаутентичного поведения, а также борется с попытками манипулировать системой через координированные действия. Платформа отдельно подчёркивает, что старается пресекать подобную активность ещё на этапе создания аккаунтов и накрутки показателей.

Есть новость? Станьте автором.

Мы сотрудничаем с независимыми исследователями и специалистами по кибербезопасности. Отправьте нам новость или предложите статью на рассмотрение редакции.